Програми захисту електронної документації: порівняльний досвід

В сьогоднішній умовах розвитку інформаційних відносин всі більш складним стає організація надійної системи захисту інформації на підприємствах. Принципи та варіанти збереження відомостей, зафіксованих на паперових документах розроблялися протягом всієї історії розвитку роботи з документами (сейфи, сховища, постійний облік використання документів). Однак у міру свого розвитку будь-яка організація стикається з необхідністю введення електронного документообігу, під яким розуміють організаційно-технічні системи, що полегшують процес створення, управління доступом і розповсюдженням електронних документів в комп'ютерних мережах, а також контроль над потоками документів в організації. Ряд існуючих систем електронного документообігу дозволяє вести електронні архіви, автоматизовану обробку електронної пошти, запитів та звернень, що надходять через відомчі Інтернет-сайти. При всіх перевагах впровадження таких систем, з'являються і нові ризики витоку важливої інформації, зневага захистом, що призводить до нових інформаційних загроз. Тому необхідно визначити, яке програмне забезпечення на сьогодні використовують фірми для захисту електронних документів.

Теорія захисту інформації входить до курсу вивчення різноманітних комп'ютерно-інформаційних дисциплін, таких як інформатика, комп'ютерні технології, комп'ютерне діловодство. Науковий та практичний внесок до цієї області знань внесли: Аскеров Т., Булдакова Т., Домарев В., Макарова Н., Панасенко С., Самодуров О. та ін. Система захисту електронних документів передбачає собою усі етапи розробки, впровадження та експлуатації програмно-технічного забезпечення в установах, підключених до інформаційної мережі, а також технологічні, апаратні, програмні засоби та організаційні заходи захисту [1].

Розуміння того, яким чином необхідно організовувати захист інформації, що існує та передається в електронному варіанті, є достатньо актуальним на сьогодні, на це є певна низка причин. По-перше, на даний час більшість підприємств займаються впровадженням систем електронного документообігу, які є ефективними, економними у певному розумінні та зручними для службовців, що виконують роботу з документами. По-друге, з кожним роком електронна документація все більше стає головним об'єктом посягань для промислових шпигунів та спеціалістів конкурентної розвідки. Проблема відповідного захисту є важливою для різних завдань: захисту документообігу промислових підприємств, забезпечення конфіденційності інформації в медичних установах, захисту електронних документів, що забезпечують функціонування платіжної мережі в банківській сфері. По-третє, завдяки різноманітним програмам, що забезпечують захист інформації, підприємство може перевірити, чи є вхідний електронний документ справжнім, а не підробкою. Окрім цього, ними створюються перешкоди для виходу конфіденційних відомостей за межі підприємства. Тому потреба у такому програмному забезпеченні стрімко зростає, а головною вимогою є ефективність та якість таких розробок.

Для отримання більш повної картини відносно таких програм, корисним є звернутися до відповідного досвіду, який ми маємо на сьогодні. Найбільш надійним засобом забезпечення конфіденційності інформації є шифрування. Шифрування - це процес перетворення відкритих даних в закриті (за певним криптографічним алгоритмом), з використанням секретного ключового елементу - ключа шифрування [2]. У 2012 році в Україні Державною Податковою Службою була випущена подібна програма захисту, а саме "ДПС Захист звітності". Основною функцією програми є захищена передача звітів в електронній формі (без паперових копій) з використанням електронного цифрового підпису (далі - ЕПЦ) до органів Міндоходів. Вона надає можливість: підписати звіт; зашифрувати звіт на сертифікат шлюзу Міндоходів; зберегти зашифрований звіт; відправити зашифрований звіт до органів Міндоходів; отримати квитанцію - підтвердження прийому звіту установою або результат перевірки звіту; розшифрувати квитанцію; зберегти квитанцію для майбутнього перегляду і друку. Дану програму можливо завантажити та спробувати скористатися нею. Після встановлення її на комп'ютер необхідно ввести дані свого підприємства, вказати комплект використовуваних ЕЦП, обов'язково занести адресу електронної пошти та пароль. Для коректної роботи програми вимагала мати свої відкриті сертифікати і відкриті сертифікати Центру обробки електронної звітності ДПСУ [3]. На жаль, у зв'язку із закінченням технічної підтримки, програмне забезпечення "ДПС захист звітності" наприкінці 2013 року перестало використовуватися, але на сьогодні воно є частиною нової програми - "iFin Zvit".

Ще одна українська розробка - "M. E. Doc IS" - система електронного документообігу, яка дозволяє здійснювати не тільки роботу з такими документами, як податкові накладні, акти, рахунки і звіти, створювати їх, підписувати ЕЦП, обмінюватися даними документами, а й забезпечувати їх надійних захист. Річ у тому, що обмін електронними первинними документами в системі "M. E. Doc IS" здійснюється в зашифрованому вигляді з використанням ЕЦП "Україна". Це захищає документи від несанкціонованого розкриття, а значить, є гарантією безпеки інформації. Не менш значимим є той факт, що ця система успішно пройшла експертизу в Державній службі спеціального зв'язку та захисту інформації України. Метод захисту інформації побудований на технології шифрування електронних документів двома ключами. Відкритий ключ використовується для шифрування звітів і для перевірки ЕЦП. Для розшифровки використовується секретний ключ. Електронні ключі представлені у вигляді унікального набору символів, і це є гарантом того, що електронний документ підписаний саме власником закритого ключа.

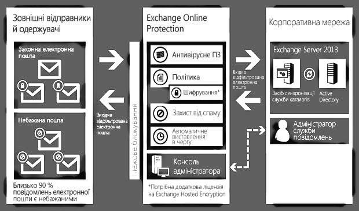

Компанія Microsoft Office розробила службу захисту від спаму та зловмисних програм без обмеження доступу до електронної пошти під час критичних ситуацій. Exchange Online Protection надає ефективний набір засобів захисту, які розгортаються по всій глобальній мережі центрів обробки даних, спрощуючи для користувачів адміністрування середовищ обміну повідомленнями. Дана служба направлена на захист ділового спілкування та конфіденційної інформації відповідно до внутрішніх і нормативно-правових вимог. Вона дозволяє керувати потужними можливостями, зокрема політикою запобігання втрати даних. Функція керування доступом дає змогу спеціалістам фірми виконувати певні завдання без повного адміністративного доступу. Окрім цього, передбачена можливість створювати архіви документів, керувати великими поштовими скриньками.

Рис. 1. Принципи роботи сервісів щодо захисту електронної документації

Важливою є функція захисту конфіденційних даних за допомогою глибокого аналізу вмісту, якщо інформація висилається не за правилами, то перед надсиланням даних повідомляють користувачів про порушення політики [4] Більш детально принцип розкрито на схемі (Рис. 1(а)), запропонованої самими розробниками. Російський варіант захисту електронних документів має назву StarForce Content. Це унікальний веб-сервіс, за допомогою якого можна захистити електронні документи в будь-якому місці, де є підключення до Інтернету, і відслідковувати їх поширення в режимі реального часу. Сервіс призначений для запобігання несанкціонованого перегляду, копіювання та друку документів. Принцип роботи даної розробки наступний: документ перетворюється в особливий формат, який можна відкрити тільки за допомогою спеціальної програми, розробленої компанією StarForce. Захищений файл поставляється разом з серійним номером, що дає право кінцевому користувачеві відкрити документ. Для перегляду файл доступний тільки на комп'ютері, де був активований серійний номер, в інших випадках документ не відкриється без наявності такого номеру. Захист розповсюджується на такі формати файлів, як pdf, doc, docx, xls, xlsx, rtf, jpg, png, gif. Більш детально принцип роботи даного програмного забезпечення представлений на рисунку 1(б). Окрім цього, на офіційному сайті є можливість завантажити цей сервіс безкоштовно на 14 днів. [5]. захист електронний документообіг підприємство

Спеціалізований архіватор електронних документів Crypton ArcMail, запропонований фірмою російською "АНКАД", виконує стиснення інформації. Створюваний таким чином файл-архів можна передавати по мережі без будь-яких побоювань. Принцип передачі документів аналогічний до принципу StarForce.

Отже сьогодні, коли значимість інформації та електронних технологій стрімко застосовується і розвивається для покращення, посилення ефективності та результативності у межах діяльності того чи іншого підприємства, на новий рівень переходять і форми шпигунства за конфіденційною інформацією фірм. Зрозуміло, що для кращого захисту і збереження цілісності інформації слід використовувати в комплексі шифрування і електронно-цифровий підпис, такий принцип застосовується багатьма відповідними сервісами, архіваторами. Такі сервіси є достатньо актуальними серед розробників, їх існує велика кількість і, слід зазначити, багато з них використовують однаковий принцип запобігання виходу інформації за межі доступного - це використання секретних кодів. Найбільш відомими є StarForce Content та Exchange Online Protection. Однак деякі такі програмні засоби можуть бути призначені не тільки для захисту, а і для організації роботи з електронними документами загалом. На основі всього вищевикладеного можна сказати, що захист електронної документації має бути впроваджений на всіх рівнях, починаючи від захисту фізичних носіїв інформації, даних на них, і закінчуючи організаційними заходами, програмним забезпеченням.

Література

- 1. Булдакова Т. И. Оценка эффективности защиты систем электронного документооборота / Т. И. Булдакова, Б. В. Глазунов, Н. С. Ляпина // Доклады Томского государственного университета систем управления и радиоэлектроники. - 2012. - №1(25), часть 2. - С. 52-56. 2. Панасенко С. П. Защита электронных документов: целостность и конфиденциальность / С. П. Панасенко // Банки и технологии. - 2000. - № 4. - С. 82-87. 3. Свистун Е. Установка и первоначальная настройка программы "ДПС Захист звітності" / Е. Свистун // Б&;К. - 2012. - № 17 (137). - с. 7. 4. Exchange Online Protection [Електронний ресурс]. - Режим доступу: 5. StarForce Content [Електронний ресурс].

Похожие статьи

-

ВИСНОВОК - Основи інформаційної безпеки

Важливим є захист інформації і у всесвітній мережі Internet. Якщо раніше мережа використовувалась лише в якості середи передачі файлів та повідомлень...

-

В наш час майже всі компанії мають в своєму розпорядженні комп'ютери. Їх використовують для зберігання та обробки службової інформації. Не є винятком і...

-

Основні характеристики Найбільш істотні відмінності між додатками для мобільних пристроїв і додатками для настільних комп'ютерів обумовлені, ймовірно,...

-

Структура технічних засобів визначається, виходячи із можливості їх забезпечити виконання встановлених операцій процесу технічного обслуговування,...

-

Загальні положення захисту інформації у мережі Мережеві атаки настільки ж різноманітні, як і системи, проти яких вони спрямовані. Деякі атаки...

-

Вимоги щодо проектованої мережі - Оптимізація виробничих процесів комп'ютерної мережі підприємства

Вимоги щодо функціональності та надійності Розроблена КМ повинна мати наступні характеристики: ? можливість легкого розширення за допомогою...

-

Висновки - Порівняльна характеристика навчальних платформ Moodle та Codecademy

Людина є "ледачим створінням", тому важко себе кожен день змушувати робити те, що спокійно можна виконати і завтра. Але якщо людина володіє такою рисою...

-

Аналіз навчальних платформ Moodle та Codecademy Codecademy являє собою інтерактивні курси, під час яких користувач за прикладами розв'язує поставлені...

-

Детальніше про Moodle - Порівняльна характеристика навчальних платформ Moodle та Codecademy

Розглянемо більш детально навчальну платформу. В системі можна крім навчальних курсів, невеличкий неструктуровані сайти. Приклад цього можна побачити на...

-

Дистанційне навчання Дистанційне навчання представляє собою нову організацію освіти, що грунтується на використанні як кращих традиційних методів...

-

Інформаційна модель системи Інформаційна модель відображує загальний склад інформаційних об'єктів автоматизованої системи, яка проектується та зв'язки...

-

Для запуску розробленого програмного продукту необхідна наявність на персо-нальному комп'ютері встановленого Mysql Server (локального), або доступ через...

-

Загальні відомості Для реалізації даного проекту було вибрано середовище розробки Visual Studio 2008 Professional Edition. Дане середовище розробки є...

-

Дослідження, проведені у нас і за кордоном в останні 40-50 років, свідчать про те, що здоров'я людей, що працюють з комп'ютером, піддається ризику з-за...

-

VC++ - мова і середовище програмування, що відноситься до класу RAD - (Rapid Application Development _ "Засіб швидкої розробки додатків") засобів CASE -...

-

Система електронного документообігу в Україні - Електронний документ

Стрімкий розвиток та глобальне впровадження новітніх інформаційних технологій, інтенсифікація інформаційних відносин, створили умови коли життя людини є...

-

Етапи розвитку інформаційних систем - Типи інформаційних систем

У 50-ті рр. була усвідомлено роль інформації, як найважливішого ресурсу підприємства, організації, регіону, суспільства взагалі; почали розробляти...

-

Роль проксі серверу в роботі комп'ютерної мережі установи

В умовах формування інформаційного суспільства підприємства та установи активно використовують в своїй діяльності інформаційні технології, що допомагають...

-

Система адрес та імен Internet - Створення комп'ютерних технологій

Для роботи в Internet потрібно знати адреси та імена людей і комп'ютерів. Правильно вказати адресу чи ім'я в мережі так само важливо, як і точно написати...

-

Ресурси Internet та способи доступу до нього - Створення комп'ютерних технологій

Internet має широке, але все-таки обмежене застосування. Перерахуємо, що він може дати людині: 1. Можливість спілкуватися з іншими людьми - обмін...

-

Розвиток засобів обчислювальної техніки, а особливо поява ПК сприяли створенню нового типу інформаційно - обчислювальних систем під назвою локальні...

-

Етапи розвитку інформаційних технологій - Створення комп'ютерних технологій

З появою ЕОМ настала ера "комп'ютерної" інформаційної технології, яка у своєму розвитку пройшла кілька етапів. Основне завдання інформаційних технологій...

-

Нині необхідність використання сучасних комп'ютерних засобів у навчальному процесі є незаперечним фактом. Проте постає актуальна проблема, як реально...

-

Види сучасних інформаційно-комунікаційних технологій Інформаційна технологія опрацювання даних Інформаційна технологія опрацювання даних використовується...

-

Сервіси (служби) Інтернет. Під час пересилання інформації у мережі один комп'ютер робить запит (комп'ютер-клієнт), а інший -- надає відповідь...

-

№ пор. Об'єкт практики та види робіт Термін проходження практики Початок Закінчення 1. Інструктаж з техніки безпеки та виробничої санітарії. 20.01....

-

Невід'ємною частиною життя людини є використання теплової та електричної енергії. Ці види енергії використовуються всіма та в усіх видах діяльності, без...

-

Історія створення глобальної мережі Інтернет 29 жовтня 1969 року в Стенфордському і Каліфорнійському університетах були проведені перші випробування...

-

Призначення централізованої промислової КМ підприємства з виробництва сільськогосподарських кормів Проектована система призначена головним чином...

-

Аналіз інформаційних потреб підприємства У якості початкових даних щодо мережі підприємства, що проектується, використовуються вимоги замовника щодо...

-

Проектування централізованої КМ підприємства з виготовлення сільськогосподарської продукції вимагає підтримки загальних принципів та типових рішень до...

-

Аналіз проблеми, побудови центалізованої промислової комп'ютерної мережі підприємства з виробництва сільськогосподарських кормів Багато підприємств та...

-

ВСТУП - Оптимізація виробничих процесів комп'ютерної мережі підприємства

Зараз, в умовах багаторазово зростаючих щороку інформаційних потоків, вже практично неможливо уявити чітку взаємодію банківських структур, торговельних і...

-

Методика пошуку інформації та роботи з бібліографічними джерелами

Практичне заняття №2: Методика пошуку інформації та роботи з бібліографічними джерелами Мета: Ознайомити з методикою та сформувати навички пошуку...

-

Впорядкувати інформаційні системи досить складно через їх різноманіття та сталого розвитку структур і функцій. В якості ознак класифікації...

-

Короткі відомості про Moodle - Порівняльна характеристика навчальних платформ Moodle та Codecademy

Moodle абревіатура від Modular object oriented distance learning environment - модульно об'єктно-зорієнтоване середовище навчання. Простими словами, це...

-

Еталоном є точка багатовимірного простору (вектор), що утворена за таким правилом: серед показників-стимуляторів (здійснюється позитивний вплив на...

-

Вступ - Розробка програми для проходження різноманітних тестів

Комп'ютер - один з головних винаходів століття. В останнє десятиріччя він став невід'ємною частиною життя людини. Комп'ютер застосовують в самих різних...

-

Віртуальна панель Рис 15.(параметри пристрою), за допомогою процедур пристрою дозволяє керувати пристроєм. Принцип роботи віртуальної панелі полягає в...

-

Головне вікно програми роботи з пристроєм містить декілька кнопок керування, а саме: "Scan PCI", "Memory operations", "Configure device", "Send". Рис.11....

Програми захисту електронної документації: порівняльний досвід