WHOIS АНАЛИЗ, ПОДДОМЕНЫ ЗАДАННОГО ИНТЕРНЕТ-РЕСУРСА, АНАЛИЗ SSL СЕРТИФИКАТА - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу

WHOIS - сетевой протокол прикладного уровня, базирующийся на протоколе TCP. Основное применение -- получение регистрационных данных о владельцах доменных имен, IP-адресов и автономных систем.

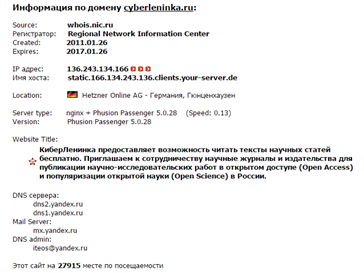

Рисунок 2. Информация по домену

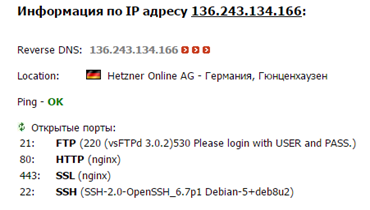

Проанализируем ip адрес доменного имени на сайте 1whois. ru. Информация по IP адресу 136.243.134.166:

Рисунок 3. Информация по IP-адресу.

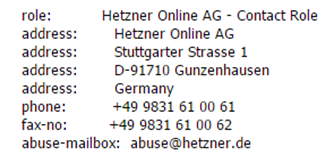

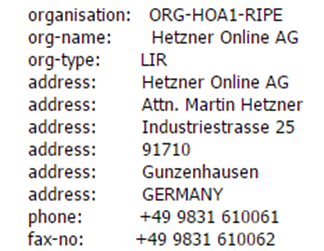

Получаем полные контактные данные:

Рисунок 4. Контактные данные.

ПОДДОМЕНЫ ЗАДАННОГО ИНТЕРНЕТ-РЕСУРСА

Поддомен - домен, являющийся частью домена более высокого уровня. Например, "mail. example. com" и "calendar. example. com" являются поддоменами "example. com", который в свою очередь является поддоменом домена верхнего уровня. com.

Самым простым способом получения открытых поддоменов сайта является анализ ссылок в поисковых системах. Используя поисковую систему google. ru не было выявлено ни одного поддомена:

Кроме того, не удалось получить дополнительные адреса поддоменов при анализе HTML кода страниц cyberleninka

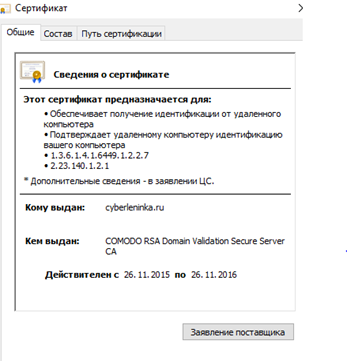

АНАЛИЗ SSL СЕРТИФИКАТА

Частое использование протокола SSL привело к формированию протокола HTTPS (Hypertext Transfer Protocol Secure), поддерживающего шифрование. Данные, которые передаются по протоколу HTTPS, "упаковываются" в криптографический протокол SSL или TLS, тем самым обеспечивая защиту этих данных. Такой способ защиты широко используется в мире Веб для приложений, в которых важна безопасность соединения, например, в платежных системах. В отличие от HTTP, для HTTPS по умолчанию используется TCP-порт 443.

Рисунок 8. Сведения о сертификате.

Так же можно просмотреть полный путь сертификации, названия удостоверяющих центров:

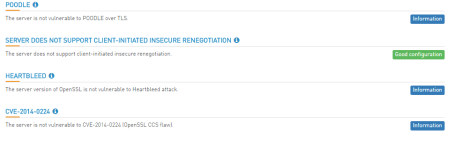

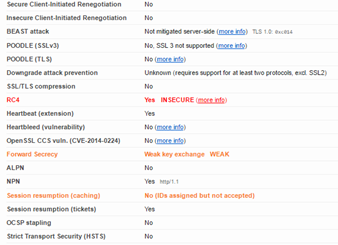

Воспользуемся онлайн-сервисами проверки ssl-соединений на уязвимости.

Возобновление сессии(кэширование) - отсутствует.

Forward Secrecy - слабый обмен ключами.

Уязвимость Heartbleed - отсутствует.

Уязвимость CVE-2014-0224 - отсутствует.

Рисунок 10. Анализ SSL сертификата.

Рисунок 11. Анализ SSL сертификата.

Похожие статьи

-

Исходя из данных первого пункта выяснили, что используется web сервер "Nginx". Данный сервер работает на Unix-подобных операционных системах. Никакая из...

-

С данных, полученных с сайта whois1.ru видно, что имеется почтовый сервер mx. yandex. ru. Данные сервиса 1whois. ru дают информацию: Рисунок 18....

-

ВВЕДЕНИЕ - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу

Тестирование на проникновение (Пентест) -- метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника. Процесс...

-

В первые годы появления межкомпьютерной связи программное обеспечение организации сетей создавалось бессистемно, для каждого отдельного случая. После...

-

Теоретические предпосылки исследования Системы поддержки принятия решений Системы поддержки принятия решений (СППР), представляют собой приложения узкого...

-

Анализ безопасности - Программное обеспечение для пропускной системы на основе технологии NFC

Для обеспечения безопасности системы было решено использовать протокол HTTPS для связи клиента и сервера. Использование протокола HTTPS для коммуникации...

-

Стандарты современных сетей, Эталонная модель OSI. - Сетевые стандарты и протоколы

Эталонная модель OSI. Перемещение информации между компьютерами различных схем является чрезвычайно сложной задачей. В начале 1980 гг. Международная...

-

Определение методов реинжиниринга информационных систем Основные задачи, которые стоят перед проектировщиком, занимающимся реинжинирингом информационных...

-

Методы разработки вычислительной сети: 1. Экспериментальный метод - персонал предприятия закупает "новинки" рынка компьютерной техники. Такой метод -...

-

Для осуществления первой задачи данной работы был проведен проведение подробный анализ семи наиболее распространенных технологий работы с Большими...

-

Корпоративная интеграционная подсистема на базе IBM WebSphere Business Integration Message Broker [28] отвечает за выстраивание корпоративной...

-

Введение - Программа анализа матриц типа "функции-данные" и интерпретации деревьев бизнес-процессов

В настоящее время трудно представить организацию, не использующую в своей деятельности информационные системы, начиная от простых электронных таблиц и...

-

Криптография, аутентификация - Анализ средств защиты информации в ЛВС

Проблемой защиты информации путем ее преобразования занимается криптология (kryptos - тайный, logos - наука). Криптология разделяется на два направления...

-

Брандмауэр - Анализ средств защиты информации в ЛВС

Наверное, лучше всего начать с описания того, что НЕ является брандмауэром: брандмауэр - это не просто маршрутизатор, хост или группа систем, которые...

-

SPSS Modeler [29] - это программный комплекс, позволяющий строить прогностические модели и применять эту информацию при принятии решений на уровне...

-

Для того, чтобы разработать оптимальный метод интеграции сторонних систем в существующую ИТ-инфраструктуру систем компании, требуется точно поставить...

-

По результатам данного исследования необходимо выявить недостатки и ограничения существующих технологий интеграции. Для проведения исследования...

-

Введение - Технологии больших данных: анализ и выбор решения для реализации проекта

В конце 2000х годов были уже сформированы решения класса Business Intelligence, которые являются альтернативой традиционным методам управления базами...

-

Базовые понятия информации - Компьютерные и сетевые технологии

Информация компьютер математический сеть Мы начинаем первое знакомство с величайшим достижением нашей цивилизации, стоящем в одном ряду с изобретением...

-

Коммуникации ресторанного бренда через инструменты Интернет маркетинга Рестораны являются неотъемлемой частью любой культуры. Везде можно найти место,...

-

МЕТОДЫ ДОСТУПА К ПЕРЕДАЮЩЕЙ СРЕДЕ В ЛВС - Компьютерные сети и телекоммуникации

Несомненные преимущества обработки информации в сетях ЭВМ оборачиваются немалыми сложностями при организации их защиты. Отметим следующие основные...

-

Многоуровневые сетевые модели, Сетевая модель - Компьютерные сети

Глобальные сети объединяют в себе огромное количество географически распределенных узлов. Множество вариантов программно-технической реализации передачи...

-

Система IP-адресации. - Использование компьютерных сетей

Для организации всемирной сети нужна хорошая система адресации, которая будет использоваться для направления информации всем адресатам. Союз Internet...

-

Сетевые протоколы, используемые в сети Интернет. - Использование компьютерных сетей

Иерархия протоколов TCP/IP 5 Application level 4 Transport level 3 Internet level 2 Network interface 1 Hardware level Протоколы TCP/IP широко...

-

Введение - Разработка прототипа веб-приложения "Репозиторий электронных ресурсов"

Большое количество информации, а именно библиографические ресурсы, доступные в электронном варианте, включающие в себя учебно-методические пособия,...

-

Что происходит во время записи? - Компьютерные и сетевые технологии

При обращениях к кэш-памяти на реальных программах преобладают обращения по чтению. Все обращения за командами являются обращениями по чтению и...

-

Источниками угроз НСД в информационной системе могут быть: Нарушитель; Носитель вредоносной программы; Аппаратная закладка. Для источников угроз - людей,...

-

Коммуникация между клиентом и сервером начинается прежде всего с "рукопожатия" ( SSL Handshake). Цели данного рукопожатия, следующие [10]: 1. клиент...

-

Основная терминология сайта - Разработка интернет-магазина компьютерной техники

Аккаунт - учетные данные (имя и пароль), необходимые для использования какого-либо интернет-сервиса. Например, почтовый аккаунт. Браузер - программное...

-

Современные технологии обработки Больших данных Большой проект бюджетирование автоматизация С приходом новых технологий, инструментов и средств...

-

ВВЕДЕНИЕ - Анализ средств защиты информации в ЛВС

Вопрос защиты информации поднимается уже с тех пор, как только люди научились письменной грамоте. Всегда существовала информация, которую не должны знать...

-

В данной главе представлено описание возможных вариантов совершенствования архитектуры предприятия в части гибкого подключения сторонних систем и их...

-

Конфиденциальность очень важна для некоторых организаций, так как то, что обычно считается безобидной информацией, может на самом деле содержать полезные...

-

Создадим структурную схему САУ при помощи пакета Simulink. На рисунке представлена разомкнутая система. Рис. 2 Далее, следуя методическим указаниям,...

-

Заключение - Интеллектуальный анализ данных, который способствует поддержке маркетинга в компании

В рамках проведенного исследования была проделана работа по разработке системы интеллектуального анализа данных для поддержки маркетинга производственной...

-

Следующей задачей было изучение литературы по теме и ее анализ. Для этого использовались публикации из российских источников с целью учета особенностей...

-

Описание исходных данных На текущий момент (в силу большой загрузки IT-отдела) не реализован доступ к серверу с ХД, маркетинговые данные выгружаются в...

-

Предложенный подход к решению задач исследования Используя в качестве основы присутствующее в наличии программное обеспечение, которое применимо к...

-

Необходимость защиты информации от внутренних угроз была очевидна на всех этапах развития средств информационной безопасности. Однако первоначально...

-

Введение - Интеллектуальный анализ данных, который способствует поддержке маркетинга в компании

В связи возникших условий экономического кризиса наблюдается рост издержек маркетинговой деятельности. Отдел маркетинга компании "ELEMENTAREE" испытывает...

WHOIS АНАЛИЗ, ПОДДОМЕНЫ ЗАДАННОГО ИНТЕРНЕТ-РЕСУРСА, АНАЛИЗ SSL СЕРТИФИКАТА - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу