АНАЛИЗ ПОЧТОВОЙ СЛУЖБЫ, ЗАКЛЮЧЕНИЕ - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу

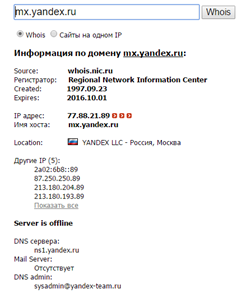

С данных, полученных с сайта whois1.ru видно, что имеется почтовый сервер mx. yandex. ru.

Данные сервиса 1whois. ru дают информацию:

Рисунок 18. Информация по домену.

ЗАКЛЮЧЕНИЕ

В ходе выполнения расчетно-графической работы была рассмотрены и использованы различные способы сетевой разведки - получение и обработка данных об информационной системе клиента, ресурсов информационной системы, используемых устройств и программного обеспечения и их уязвимостях.

Полностью избавиться от сетевой разведки невозможно. Системы обнаружения вторжений на уровне сети и хостов обычно хорошо справляются с задачей уведомления администратора о ведущейся сетевой разведке, что позволяет лучше подготовиться к предстоящей атаке и оповестить провайдера, в сети которого установлена система.

Похожие статьи

-

WHOIS - сетевой протокол прикладного уровня, базирующийся на протоколе TCP. Основное применение -- получение регистрационных данных о владельцах доменных...

-

Исходя из данных первого пункта выяснили, что используется web сервер "Nginx". Данный сервер работает на Unix-подобных операционных системах. Никакая из...

-

ВВЕДЕНИЕ - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу

Тестирование на проникновение (Пентест) -- метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника. Процесс...

-

Автоматизированный почтовый драйвер аппаратный Результатом данной выпускной квалификационной работы стало создание прототипа умного почтового ящика,...

-

Заключение - Анализ средств защиты информации в ЛВС

Многие производители сетевого и телекоммуникационного оборудования обеспечивают поддержку работы с Kerberos в своих устройствах. Так, фирма TELEBIT,...

-

Методы разработки вычислительной сети: 1. Экспериментальный метод - персонал предприятия закупает "новинки" рынка компьютерной техники. Такой метод -...

-

В данной выпускной квалификационной работе разработан прототип умного почтового ящика, удаленного сетевого устройства для контроля почтовой...

-

В последнее время в Internet появилась новая возможность - передавать и получать факсы по сети с использованием компьютера. Можно послать заказ на...

-

Заключение - Интеллектуальный анализ данных, который способствует поддержке маркетинга в компании

В рамках проведенного исследования была проделана работа по разработке системы интеллектуального анализа данных для поддержки маркетинга производственной...

-

Современные DLP системы - Сравнительный анализ DLP-систем, их функциональные возможности

SearchInform "Контур информационной безопасности SearchInform" - одно из наиболее совершенных решений по контролю над информационными потоками...

-

Заключение - Автоматизация деятельности отдела продаж в логистической компании

Объектом исследования в выпускной квалификационной работе является компания ООО "Румянцево". Компания предлагает своим клиентам три вида услуг: входящая...

-

Доклад Всемирного экономического форума "Глобальные риски 2012" ("Global Risks 2012") рассматривает кибератаки как одну из основных угроз мировой...

-

В данной дипломной работе будут предложены различные системы организации абонентского доступа. Предлагается строить КС с применением базовых...

-

По результатам данного исследования необходимо выявить недостатки и ограничения существующих технологий интеграции. Для проведения исследования...

-

Заключение - Автоматизированная информационная система отеля

В результате курсового проекта была спроектирована и реализована автоматизированная информационная система "Отель". Данная система удовлетворяет всем...

-

Сетевые программные средства. - Использование компьютерных сетей

Базовые компоненты и технологии, связанные с архитектурой локальных или территориально-распределенных сетей, также включают в себя: Программное...

-

Введение - Эксплуатация объектов сетевой инфраструктуры

Компьютерная сеть - совокупность компьютеров, соединенных с помощью каналов связи и средств коммутации в единую систему для обмена сообщениями и доступа...

-

Автоматизированные информационные системы - Технологический процесс в электронной промышленности

Полностью Автоматизированная информационная система или АИС -- это совокупность различных программно-аппаратных средств, которые предназначены для...

-

ЗАКЛЮЧЕНИЕ - Анализ потерь рабочего времени сорудников предприятия

Создание системы анализа эффективного использования рабочего времени, а также постоянное присутствие Контролеров Заказчика на стройплощадках позволили...

-

ЗАКЛЮЧЕНИЕ, СПИСОК ЛИТЕРАТУРЫ - Анализ алгоритма Лемпеля-Зива

В данной курсовой работе был подробно рассмотрен один из алгоритмов Лемпеля-Зива (LZW) для упаковки-распаковки произвольных данных. В процессе изучения...

-

Заключение - Сравнительный анализ DLP-систем, их функциональные возможности

Как показывают опубликованные данные аналитического центра InfoWatch, специализирующейся на производстве и продаже систем DLP, 2014 год ознаменовался...

-

До появления протоколов SMTP и POP 3 для работы с электронной почтой использовался протокол UUCP (Unix to Unix Copy Program) - программа копирования с...

-

В настоящее время существует множество видов угроз информации. Так как информация сейчас является одним из ключевых факторов успешного функционирования...

-

В данной работе была рассмотрена тема обратной разработки (реинжиниринга) базы данных информационного портала. В качестве методов оптимизации...

-

Заключение - Технологии больших данных: анализ и выбор решения для реализации проекта

На практике при реализации проектов возникает потребность в инструментах обработки больших данных от особенностей бизнеса, которые после накопления...

-

Заключение - Исследование и модернизация локальной вычислительной сети

Осуществляя данный проект, удалось модернизировать и повысить эффективность существующей распределенной системы. Оптимальная архитектура ЛВС позволила...

-

Введение - Программа анализа матриц типа "функции-данные" и интерпретации деревьев бизнес-процессов

В настоящее время трудно представить организацию, не использующую в своей деятельности информационные системы, начиная от простых электронных таблиц и...

-

Информационный безопасность автоматизированный угроза Классификация угроз информационной безопасности Анализ актуальных угроз конфиденциальной...

-

Заключение - Системы поддержки принятия решений

Первые информационные системы появились в 50-х гг. В эти годы они были предназначены для обработки счетов и расчета зарплаты, а реализовывались на...

-

Все происходит достаточно быстро, человек написал письмо по e-mail, и получатель через пару секунд уже может его получить. Электронное письмо не требует...

-

Я, ФИО, прошел производственную практику на предприятии АСУнефть. Углубил и получил навыки по профессии. Научился разбирать, ремонтировать, проводить...

-

Аппаратный брандмауэр - Анализ средств защиты информации в ЛВС

Информация в век цифровых технологий приравнена к деньгам, а раз так -- ее нужно охранять. В Интернете всегда найдутся желающие поинтересоваться...

-

Описание предметной области В больших городах много аптек, и порой необходимо знать какой препарат и где можно купить. Для обеспечения оперативности...

-

Необходимость защиты информации от внутренних угроз была очевидна на всех этапах развития средств информационной безопасности. Однако первоначально...

-

Классификация и анализ источников угроз и уязвимостей безопасности В информационной безопасности под угрозой понимают потенциальное событие или действие,...

-

Самым правильным шагом в этом направлении будет приглашение специалиста по информационной безопасности, который вместе с вами постарается решить весь...

-

Результат работы - Модернизация структуры базы данных на основе анализа требований предприятия

После установки обновленной базы данных на сервер CMS WordPress была запущена на хостинге и подключена. Ниже следуют примеры изменений. Обновленная...

-

Постановка задачи Имеющаяся база данных SQL имеет недостаточное количество полей и таблиц, не имеет упорядоченной структуры пользователей для работы с...

-

UML - унифицированный язык моделирования, призванный упростить построение больших информационных систем. Состоит из диаграмм, связей и сущностей....

-

Определение методов реинжиниринга информационных систем Основные задачи, которые стоят перед проектировщиком, занимающимся реинжинирингом информационных...

АНАЛИЗ ПОЧТОВОЙ СЛУЖБЫ, ЗАКЛЮЧЕНИЕ - Пассивная подготовка к испытанию на проникновение к Интернет-ресурсу