Применение хэш-функций к латинским квадратам - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате

Для получения хэш-значения секретного латинского квадрата порядка 10, нам необходимо 81 число (последнюю строку и столбец хранить не обязательно). Будем использовать хэш-функцию MD5, поступив следующим образом. Для сохранения одной ячейки будем использовать тройку чисел: (i, j, k), обозначающие строку, столбец и элемент соответственно. Двигаясь слева направо и сверху вниз обойдем все ячейки, содержащие значения, конкатенируя в строку тройки, их обозначающие.

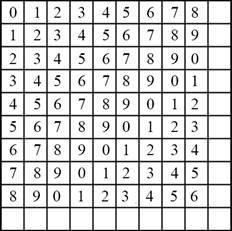

Продемонстрируем на конкретном примере. Пусть у нас имеется латинский квадрат, изображенный на рисунке 2. Выпишем тройки, обозначающие ячейки: (0, 0, 0), (0, 1, 1), (0, 2, 2), (0, 3, 3), (0, 4, 4), ..., (8, 8, 6).

Рисунок 2. Пример латинского квадрата порядка 10

В результате конкатенации получим строку:

"00001102203304405506607708810111212313414515616717818920221322423524625726 827928030331432533634735836937038140441542643744845946047148250551652753854 955056157258360661762863964065166267368470771872973074175276377478580881982 0831842853864875886"

Применим хэш-функцию к этой строке и получим хэш сообщения: "43d5f9ed347518f5f3f81f24492cd4ac".

Этот простой пример является лишь демонстрацией того, как можно использовать хэш-функцию для представления секрета.

Похожие статьи

-

Введение - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате

Для защиты секретной информации от потери и компрометации необходимо повысить надежность хранения секретной информации. Для повышения надежности хранения...

-

Ниже представлены общие свойства, которыми должна обладать хэш-функция: 1. При подаче в хэш-функцию строки произвольной длины, на выходе должна быть...

-

Есть множество практических применений схем разделения секрета. Например, они могут быть использованы для защиты закрытого ключа от посторонних...

-

Постановка задачи на разработку программного обеспечения Для того чтобы предлагаемая схема была интегрирована в САПР, который не имеет функции интеграции...

-

Использование языка PERL для написания CGI-cкриптов - Язык программирования PERL. Сфера применения

Как вы узнали из предыдущей главы, CGI обеспечивает узлам Web вoзмoжнoсть интерактивной работы с клиентскими программами, в качестве которых обычно...

-

Разработанная методология может послужить хорошим заделом для обеспечения реконфигурации на модульном уровне в случае добавления к схеме переключения...

-

Er-модель, Запросы - База данных "Определение факультативов для студентов"

ER-модель является методом представления логической структуры базы данных в графическом виде для более простого и наглядного отображения основных...

-

Ионизирующее излучение у поверхности Земли складывается из космического излучения, излучения от радионуклидов, содержащихся в земной коре, почве и других...

-

При воздействии отдельных ТЗЧ и протонов КП на РЭА КА в комплектующих ее ИЭТ возникают одиночные радиационные эффекты, которые могут приводить к...

-

Исходя из логики работы схемы, см. пункт 2.1, можно сформулировать следующие критерии отказов: - Отказ любых 2-х элементов из 1,2,3; Отказ 4-го элемента...

-

Математическое описание разработанной схемы может быть выражено посредством логических выражений. Где a, b - входные сигналы для логических вентилей, D -...

-

Описание существующей проблемы сбоев работы ПЛИС Проблема отсутствия специализированных микросхем под определенное воздействие КП с оптимальной...

-

Разработка методики обеспечения сбоеустойчивости ПЛИС Для обеспечения повышения сбоеустойчивости необходимо просто указать место файла EDIF в проекте и...

-

Работа программы представлена на рисунке 2.3 Рис. 2.3 Кодирование и тестирование программы Программа кодировалась на языке Си++, используя библотеку Qt5x...

-

На сегодняшний день существует проблема в отсутствии определенного исполнения специализированных отечественных программируемых микросхем для...

-

Итак, для того чтобы построить устройство, нам нужно определиться, что мы будем использовать в качестве источника информации и куда будем передавать...

-

Рассмотрим замкнутую сеть массового обслуживания с разнотипными заявками, которая является вероятностной моделью обслуживания заявок в УП "Проектный...

-

Описание проекта, который является объектом исследования Проект - представляет собой внедрение информационно - аналитической системы управления карьерой...

-

Скалярные переменные - Язык программирования PERL. Сфера применения

Как отмечалось, скалярная переменная может содержать единственное значение. В языке Perl имена скалярных переменных всегда начинаются со знака ($). В еле...

-

Правило копирования формул Рабочая книга Команды для работы с данными (ввод, редактирование, форматирование) Любая обработка информации начинается с ее...

-

В работе были выбраны следующие критерии сбоеустойчивости: -Троирование элементов схемы; - мажорирование схем обработки входных сигналов, -...

-

В рамках данной работы по разработке схемотехнического метода повышения сбоеустойивости ПЛИС поставлены следующие задачи: 1. Создание сбоеустойчивой...

-

Математическое описание в случае дозы интегральная основано на интегральной составляющей, в случае эффектов, экспоненциальной. Таким образом задержки...

-

Существует зависимость быстродействия от энергия излучения, увеличение значения fanout цепей. Параметры ПЛИС: - быстродействие, а именно максимальная...

-

В первом параграфе был проведен краткий анализ организационной структуры ЗАО УК "Отель Менеджмент" гостиница "Холидей Инн Москва Сокольники", которая...

-

Блоки памяти являются одними из основных компонентов, применяемых для реализации различных вычислительных устройств. Если для создания вычислительного...

-

Для того чтобы начать разработку какого либо проекта требуется определиться с его концепцией. Для этого составляется структурная схема, на которой будут...

-

Из заполненной формы 3-информ, утвержденной Приказом Росстата от 06.09.2012 г. № 481 "Об утверждении статистического инструментария для организации...

-

Выбранные датчики, исполнительные механизмы и их месторасположение, а также структурная схема АСУ ТП производства сухого молока позволяют составить схему...

-

Существует несколько вариантов реализации требуемого устройства. Например можно задачу отслеживания положения гантрии возложить на аппаратное...

-

Для того щоб зрозуміти як побудований проект була розроблена схема навігації по проекту, котра відображає як здійснюється перехід по блокам і куди можна...

-

Распределение дискового пространства, Схемы разделения дисков - Операционная система Linux

Схемы разделения дисков Довольно сложно разбить диск на несколько разделов наилучшим образом, так как на это влияет довольно много факторов. Обычно...

-

Структурная схема умного почтового ящика Основой программно-аппаратного комплекса является одноплатный компьютер Raspberry Pi. Программный интерфейс...

-

Виpтуальная память используется во многих опеpационных системах. Так как она тpебуется только тогда, когда система в pаботе (то есть она не может быть...

-

Вопросы для самоконтроля - Объектно-ориентированное, визуальное программирование в Delphi на уроках

1. Какую новую конструкцию языка Pascal Вы узнали? 2. Почему в первом цикле переменная A начинается с 1, а переменные B и C с ноля. 3. Какие переменные и...

-

В созданной рабочей книге Лабораторная работа 1 переходим на Лист 2, переименовываем его в Расчет зарплаты. Далее создадим таблицу представленную в...

-

JAPE позволяет анализировать текст на основе регулярных выражений. Грамматика этого языка состоит из фаз, которые сдержат в себе набор шаблонов и/или...

-

После обмена данными с АЦП происходит преобразование считанных данных в одно целое число, характеризующее уровень сигнала на входе АЦП. Т. к. АЦП имеет...

-

В этом разделе описаны запросы, выполняемых всеми компонентами, а также типы данных, используемые при описании запросов. Стандарт типов данных При...

-

Подпрограммы - Язык программирования PERL. Сфера применения

Как и все структурированные языки программирования, Perl поддерживает подпрограммы. Подпрограмма может быть определена с помощью ключевого слова sub, как...

Применение хэш-функций к латинским квадратам - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате