Свойства криптографических хэш-функций, "Подгон" хэш-значения и атака Нострадамуса - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате

Ниже представлены общие свойства, которыми должна обладать хэш-функция:

- 1. При подаче в хэш-функцию строки произвольной длины, на выходе должна быть строка фиксированной длины. 2. При подаче сообщения в хэш-функцию, значение h(x) должно вычисляться достаточно быстро. 3. Если дано хэш-значение y, то должно быть невозможно найти такое x, что h(x)=y. То есть h - стойкая к восстановлению прообраза функция 4. Если дана пара входного и выходного значений (x, y) для хэш-функции, то должно быть невозможно найти такой прообраз xў, что xў № x, но h(x) = h(xў) = y. Это свойство называется стойкостью к восстановлению второго прообраза. 5. Если даны две разные входные строки x, xў и (x № xў), то должен быть невозможен случай, что h(x) = h(xў). Это свойство стойкости к коллизиям.

"Подгон" хэш-значения и атака Нострадамуса

Итеративные хэш-функции подвержены атакам методом "подгона" и атакам Нострадамуса. Эти атаки используют тот факт, что несложно найти промежуточные хэш-значения, которыми можно заменить подлинные блоки сообщения с помощью итеративного применения функции сжатия, и сгенерировать аналогичный исходный хэш h.

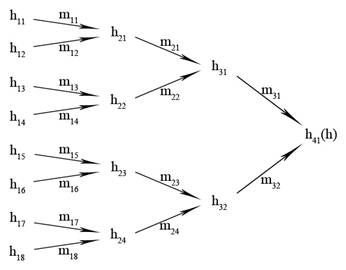

Первым шагом в реализации атаки является построение большого числа хэш-значений первого уровня: h11, h12, ..., h1w. Вторым шагом - построение промежуточных хэш-значений второго уровня: h21, h22, ..., h2w/2 таким образом, что соблюдаются следующие условия:

- - существует сообщение m11 Такое, что C(h11, m11) = h21 - существует сообщение m12 Такое, что C(h12, m12) = h21 - существует сообщение m13 такое, что C(h13, m13) = h22 - существует сообщение m14 такое, что C(h14, m14) = h22

Повторяя этот процесс, блоки сообщений оказываются связаны так, что каждое хэш-значение первого уровня может достигнуть конечное значение h (рисунок 1). Такая структура называется деревом промежуточных хэш-значений.

Рисунок 1. Дерево промежуточных хэш-значений

Мы утверждаем, что можем предсказать событие, которое случится в будущем, предоставляя хэш-значение предсказания. После того, как мы узнаем результат, необходимо сформировать сообщение следующим образом:

M = (Префикс || M* || Суффикс),

Где Префикс - то, что было заявлено нами как известное;

М* - блок сообщений, который связывает Префикс с любым из хэш-значений первого уровня;

Суффикс - оставшиеся блоки сообщений, которые связывают М* с конечным хэш-значением.

Похожие статьи

-

Введение - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате

Для защиты секретной информации от потери и компрометации необходимо повысить надежность хранения секретной информации. Для повышения надежности хранения...

-

Работа программы представлена на рисунке 2.3 Рис. 2.3 Кодирование и тестирование программы Программа кодировалась на языке Си++, используя библотеку Qt5x...

-

Постановка задачи на разработку программного обеспечения Для того чтобы предлагаемая схема была интегрирована в САПР, который не имеет функции интеграции...

-

Страницы сайта, Теоретическая информация, Виды атак - Применение межсетевых экранов

Теоретическая информация Виды атак Парольные атаки Парольные атаки - попытка подбора пароля легального пользователя для входа в сеть. Много методов...

-

Для того чтобы начать разработку какого либо проекта требуется определиться с его концепцией. Для этого составляется структурная схема, на которой будут...

-

Как уже было сказано в предыдущем параграфе, сегодня ключевыми информационно-коммуникационными технологиями в интернет-среде являются поисковые системы,...

-

Использование языка PERL для написания CGI-cкриптов - Язык программирования PERL. Сфера применения

Как вы узнали из предыдущей главы, CGI обеспечивает узлам Web вoзмoжнoсть интерактивной работы с клиентскими программами, в качестве которых обычно...

-

Разработка структурной схемы Для реализации устройства бегущая строка требуется, прежде всего, отображение информации для визуального восприятия, что...

-

-спуфинг - Классификация сетевых атак

IP-спуфинг происходит в том случае, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя. Это можно...

-

После определения отслеживаемых показателей и их представления в среде программного обеспечения, необходимо выделить разные уровни отчетов (включающие...

-

Подпрограммы - Язык программирования PERL. Сфера применения

Как и все структурированные языки программирования, Perl поддерживает подпрограммы. Подпрограмма может быть определена с помощью ключевого слова sub, как...

-

Скалярные переменные - Язык программирования PERL. Сфера применения

Как отмечалось, скалярная переменная может содержать единственное значение. В языке Perl имена скалярных переменных всегда начинаются со знака ($). В еле...

-

ОПЕРАТОР ВВОДА ДЛЯ ЧТЕНИЯ ФАЙЛА, ОПЕРАТОР ВЫВОДА - Язык программирования Паскаль

Оператор ввода для чтения файла обладает всеми свойствамии обычного оператора READ. Вкачестве параметров могут быть переменные; каждая переменная поучает...

-

Если в результате поиска на схеме по данным из таблицы будет найдено несколько экземпляров оборудования (т. е. с одинаковой маркировкой или...

-

Свойства алгоритмов - Алгоритм

Данное выше определение алгоритма нельзя считать строгим - не вполне ясно, что такое "точное предписание" или "последовательность действий,...

-

В основе реализации организации памяти современных компьютеров лежат два принципа: принцип локальности обращений и соотношение...

-

Обоснование применения микроконтроллера Микроконтроллер PIC16F628A. Данное устройство воспроизводит текст на светодиодной матрице 8x80 светодиодов, имеет...

-

Заключение - Разработка программы для реализации редактора временных графов синхронизации

Результатом выполнения задания является реализованный редактор временных графов синхронизации (класс временных сетей Петри), соответствующий задачам,...

-

На предприятии функционирует АС класса 2. Существуют повышенные требования к обеспечению конфиденциальности и доступности защищаемой информации....

-

Кодированием называется представление символов одного алфавита средствами другого алфавита. Алфавит содержащий два символа называется двоичным (часто их...

-

Запросы на выборку - Банки и базы данных. Системы управления базами данных

Запросы используются для получения пользователем информации, содержащейся в БД, в удобном для него виде. Результат запроса отображается для пользователя...

-

Стандарты современных сетей, Эталонная модель OSI. - Сетевые стандарты и протоколы

Эталонная модель OSI. Перемещение информации между компьютерами различных схем является чрезвычайно сложной задачей. В начале 1980 гг. Международная...

-

Как в существующем Experion PKS блоки модуля ввода - вывода, данные контроля (управления) не сделаны доступными через блок модуля. Вместо этого, блоки...

-

Общие сведения о тестировании Данный раздел посвящен проведению тестирования клиентского приложения. Тестирование для серверной части системы не...

-

Для реализации вышеописанных пользовательских историй опишем функциональные требования, на которые будет опираться процесс разработки. Во-первых, самый...

-

Разработанная методология может послужить хорошим заделом для обеспечения реконфигурации на модульном уровне в случае добавления к схеме переключения...

-

Атака, которая заключалась в передаче на хост ложного ICMP Redirect сообщения о смене исходного маршрута приводила как к перехвату атакующим информации,...

-

Создание запроса на изменение в рамках обновления функционала системы дистанционного обучения вуза

Аннотация В статье описывается пример создания запроса на изменение в рамках ITIL по разработке дополнительного функционала системы дистанционного...

-

При воздействии отдельных ТЗЧ и протонов КП на РЭА КА в комплектующих ее ИЭТ возникают одиночные радиационные эффекты, которые могут приводить к...

-

Описание существующей проблемы сбоев работы ПЛИС Проблема отсутствия специализированных микросхем под определенное воздействие КП с оптимальной...

-

Информационно - измерительные системы: структура и состав Постоянное совершенствование и развитие средств измерений необходимо для промышленного...

-

В данном разделе была разработана функциональная схема работы программного комплекса, которая в общем виде описывает состав комплекса, характер и виды...

-

Табличный процессор или электронная таблица - это интерактивная система обработки данных, в основе которой лежит двухмерная таблица. Ячейки таблицы могут...

-

Волжский политехнический институт (филиал) ФГБОУ ВПО "Волгоградский государственный технический университет" ЭКСПЕРТНАЯ ОЦЕНКА ПРОГРАММНЫХ ПРОДУКТОВ ДЛЯ...

-

Российская система здравоохранения: текущее состояние, основные проблемы и барьеры для дальнейшего развития Российское здравоохранение на сегодняшний...

-

Выбранные датчики, исполнительные механизмы и их месторасположение, а также структурная схема АСУ ТП производства сухого молока позволяют составить схему...

-

На чем основана работа программы - Rational Rose для разработчиков

Итак, от общих тем перейдем непосредственно к тому, что умеет делать CASE Rational Rose. Являясь объектно-ориентированным инструментом моделирования,...

-

Итак, для того чтобы построить устройство, нам нужно определиться, что мы будем использовать в качестве источника информации и куда будем передавать...

-

Блоки памяти являются одними из основных компонентов, применяемых для реализации различных вычислительных устройств. Если для создания вычислительного...

-

Последовательный регистр сдвига, с работой которого мы познакомились в предыдущем разделе, обладает двумя недостатками: он позволяет вводить только по...

Свойства криптографических хэш-функций, "Подгон" хэш-значения и атака Нострадамуса - Применение хэш-функций для схемы разделения секрета, основанной на латинском квадрате