Метод EWMA (Exponentially Weighted Moving Average) - Автоматическое построение профилей нормального поведения веб-приложений

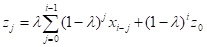

В основе метода EWMA лежит экспоненциальное сглаживание первого порядка [20, 21]:

(5.2.1)

Где 0<л?1 - константа сглаживания.

В роли начального значения может быть взято математическое ожидание по предварительным данным, т. е.

Z0 = (5.2.2)

Если раскрыть zI-1, получается:

Рекурсивно, для zI-j, j=2, 3, ..., t получается:

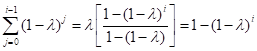

Вес элемента уменьшается геометрически, с ростом порядкового номера. Сумма весов стремится к 1, так как:

Если, к примеру, л=0.2, то вес, назначенный текущему элементу, равен 0.2, а веса, назначенные предыдущим элементам, равны 0.04, 0.128, 0.1024 и так далее.

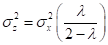

Контрольные пределы для EWMA рассчитываются следующим образом (ВКП - верхний контрольный предел, НКП - нижний контрольный предел):

- (5.2.3) (5.2.4)

Где у2 - Дисперсия, а мX - математическое ожидание случайной величины xI.

В этих формулах L является шириной контрольного диапазона.

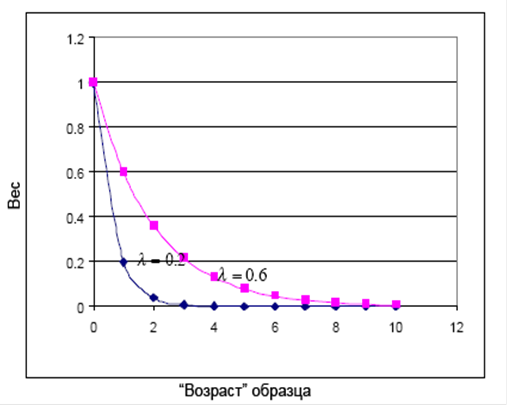

Рисунок 5.2.1 Изменение веса образца в ходе работы EWMA

На практике часто используемыми значениями константы сглаживания являются л=0.05, л=0.10 и л=0.25. При меньших значениях л на значение статистики zI влияет большее количество значений xI, при больших - меньшее, что позволяет параметризовать формулу расчета zI (5.2.1) для учета краткосрочных или долгосрочных тенденций.

В общем случае формирование профиля нормального поведения производится следующим образом.

Получается набор учебных данных. Далее высчитывается математическое ожидание для анализируемой случайной величины, оно принимается в качестве начального значения статистики z0 (согласно формуле (5.2.2)). Затем по формуле (5.2.1) для каждого i-го значения случайной величины из тестового набора рассчитывается значение статистики zI. После этого высчитывается дисперсия для xI и контрольные пределы по формулам (5.2.3) и (5.2.4). Полученные данные сохраняются в профиле нормального поведения.

В режиме обнаружения аномалий поступающие значения используются для пересчета статистики zI. Получаемые значения zI сравниваются с контрольными пределами, зафиксированными в профиле нормального поведения. В случае, если очередное значение выходит за контрольные пределы - фиксируется аномалия.

В контексте предложенного метода обнаружения уязвимостей метод может быть использован следующим образом.

Рассматриваемый статистический метод является одномерным, следовательно, статистика будет высчитываться для каждой операции из набора операций по ее значению.

На этапе построения профилей нормального поведения наборы значений операций группируются по наборам HTTP-параметров. Далее, для каждой допустимой операции каждого набора HTTP-параметров по общей схеме, приведенной выше, высчитываются контрольные пределы и сохраняются в профиле нормального поведения.

В режиме обнаружения аномалий поступающие значения операций используются для расчета значения статистики по формуле (5.2.1), статистика считается для каждой допустимой операции каждого набора HTTP-параметров. При выходе значения статистики за контрольные пределы, указанные в профиле нормального поведения - фиксируется аномалия и предполагается уязвимость в веб-приложении, которому поступил запрос.

Похожие статьи

-

Задачей подсистемы обнаружения аномалий является анализ трассы, полученной в режиме обнаружения аномалий, на предмет аномалий в поведении веб-приложений....

-

В данном разделе приводятся описания четырех математических методов обнаружения аномалий. Далее проводится сравнительный анализ и выбирается один метод....

-

В данном разделе описывается разработанный модуль обнаружения уязвимостей. Сначала формулируются требования к модулю. Далее описывается структура профиля...

-

Таким образом, с точки зрения описываемого метода, возможны два класса аномалий: - Аномалии, связанные с обнаружением недопустимых операций. - Аномалии,...

-

Исходя из контекста решаемой задачи, для сравнительного анализа рассмотренных математических моделей обнаружения аномалий можно выбрать следующие...

-

Результаты, Заключение - Автоматическое построение профилей нормального поведения веб-приложений

В результате данной работы: - сформулированы основные понятия; - описан предлагаемый метод обнаружения уязвимостей и обоснована идея использования...

-

Описание метода - Автоматическое построение профилей нормального поведения веб-приложений

В основе метода лежит идея анализа связей между наборами параметров, поступающих в веб-приложение через HTTP-запросы, и операциями над объектами...

-

Секция содержит информацию об операциях из набора допустимых операций над объектами окружения, определенного для набора HTTP-параметров, которому...

-

Проблема работы - Автоматическое построение профилей нормального поведения веб-приложений

В настоящий момент продолжается бурный рост количества компьютерных информационных систем в мире. Все большее количество важных данных и операций в...

-

Метод цепей Маркова - Автоматическое построение профилей нормального поведения веб-приложений

Определение [26]: Маркова цепь - марковский процесс с дискретным временем, заданный в измеримом пространстве. Стохастический процесс в дискретные моменты...

-

Задачей подсистемы построения профиля нормального поведения является анализ трассы, полученной в режиме обучения, и построение на ее основе профилей...

-

Описанный метод, по сути, анализирует поведение веб-приложения на предмет совершения недопустимых относительно профиля нормального поведения операций....

-

Нейросетевой метод - Автоматическое построение профилей нормального поведения веб-приложений

Нейросетевой метод обнаружения аномалий рассматривается на примере экспериментальной системы обнаружения аномалий NNID (Neural Network Intrusion...

-

Необходимо дополнительно рассмотреть вопрос о сравнении наборов HTTP-параметров. Параметры могут быть переданы в веб-приложение методами GET и POST [22,...

-

В данном разделе описывается предлагаемый метод обнаружения уязвимостей веб-приложений на основе контроля поведения веб-приложения. Применение метода Как...

-

В данном подразделе описывается программная архитектура разработанного модуля обнаружения уязвимостей. Модуль состоит из следующих основных подсистем: -...

-

1. Провести обзор методов автоматического построения профиля нормального поведения веб-приложения. 2. Сформулировать требования к методу, провести...

-

В данном подразделе приводятся описания основных подсистем модуля обнаружения уязвимостей. Консоль управления Задачами консоли управления являются...

-

Секция мета-информации содержит набор основных и вспомогательных данных профиля нормального поведения. Основными полями являются: - WAProfile_URL -...

-

Литература - Автоматическое построение профилей нормального поведения веб-приложений

1. Kruegel C., Giovanny V. Anomaly Detection of Web-based Attacks // In Proceedings of the 10th ACM Conference on Computer and Communication Security...

-

Ниже приводится пример одной записи профиля нормального поведения. Запись определяет две допустимые операции ("SELECT" и "INSERT") к одному объекту...

-

3. Построение графиков функций - Основы информатики

3.1 Построить в разных системах координат при х Є [-3.2; -1] графики следующих функций: G = , z = , y = . Решение: Для того, чтобы построить график...

-

Метод определения погрешности - Поверка и калибровка информационно измерительных систем

Метод определения погрешности аналоговых и цифро-аналоговых ИК для случая пренебрежимо малой случайной составляющей погрешности Если проверяемая точка...

-

Методы Рунге-- Кутты-- важное семейство численных алгоритмов решения обыкновенных дифференциальных уравнений и их систем. Данные итеративные методы...

-

Постановка задачи: Для заданных функций необходимо: 1. Построить электронную таблицу (одну для обеих функций) для вычисления значений функций в заданном...

-

Принцип метода линейного предсказания - Вокодеры с линейным предсказанием

Вокодер информация кодирование синтезатор В вокодерах с линейным предсказанием при анализе речевого сигнала в передающем устройстве определяются...

-

Метод парольной защиты - Защита информации

Законность запроса пользователя определяется по паролю, представляющему собой, как правило, строку знаков. Метод паролей считается достаточно слабым, так...

-

Вычислить приближенное значение определенного интеграла с подынтегральной функцией f(x) заданным методом и проверить точность вычислений по формуле...

-

По Р. Шеннону (Robert E . Shannon - профессор университета в Хантсвилле, штат Алабама, США ), "имитационное моделирование - Есть процесс конструирования...

-

Предложенный подход к решению задач исследования Используя в качестве основы присутствующее в наличии программное обеспечение, которое применимо к...

-

Кодирование по методу Хэмминга - Кодирование информации

Код Хэмминга - систематический код, то есть состоящий из информационных и корректирующих символов, расположенных по строго определенной системе, имеющих...

-

Теоретическая основа линейного программирования, Симплекс метод - Линейное программирование

Симплекс метод Симплекс метод - метод линейного программирования, который реализует рациональный перебор базисных допустимых решений, в виде конечного...

-

Каждая диаграмма состояний в UML описывает все возможные состояния одного экземпляра определенного класса и возможные последовательности его переходов из...

-

Кодирование по методу четности / нечетности - Кодирование информации

Для контроля правильности передачи информации, а также как средство шифрования информации используются различные коды. Коды, использующие для передачи...

-

2.1 Среды разработки для построения программных агентов Инструментальные средства разработки программных агентов формируют среду, которая оптимизирована...

-

Конфигурация "Управление производственным предприятием" является современной многооконной системой. Каждое из ее окон (многие из которых -- диалоговые...

-

Классы StatMetric содержат всю логику библиотеки и предоставляют интерфейс для обновления и получения значений агрегатов. Рисунок 4. Диаграмма классов...

-

Задача поведенческой сегментации, формирование портретов клиентов по поведению Одними из основных задач анализа являлись: поведенческая сегментация...

-

Для разделения действительной и мнимой частей передаточной функции умножим числитель и знаменатель передаточной функции на комплексно сопряженное число...

-

Понятие автоматического реферирования текста - Роль ключевых предложений в построении текста

Реферирование является одним из основных способов анализа текстовой информации. Его конечным продуктом является реферат - "краткое изложение содержания...

Метод EWMA (Exponentially Weighted Moving Average) - Автоматическое построение профилей нормального поведения веб-приложений