Программная архитектура модуля - Автоматическое построение профилей нормального поведения веб-приложений

В данном подразделе описывается программная архитектура разработанного модуля обнаружения уязвимостей.

Модуль состоит из следующих основных подсистем:

- - консоль управления; - подсистема предварительной обработки трассы веб-приложения; - подсистема построения профиля нормального поведения; - подсистема обнаружения аномалий.

Подробное описание каждой подсистемы модуля проводится в соответствующих подразделах Раздела 6.4. Ниже приводится краткое описание задач, решаемых каждой подсистемой.

Задачами консоли управления является:

- - общее управление модулем; - загрузка параметров конфигурации; - настройка и запуск подсистем.

Задачами подсистемы предварительной обработки трассы являются:

- - получение записей трассы от поставщиков событий СОА "Мониторинг-РВС"; - анализ и преобразование записей трассы во внутреннее представление для дальнейшей передачи подсистемам построения профиля нормального поведения и обнаружения аномалий.

Задачами подсистемы построения профиля нормального поведения являются:

- - анализ поступающих от подсистемы предварительной обработки трассы записей трассы и построение дерева запросов; - формирование и сохранение профилей нормального поведения на основе дерева запросов.

Задачами подсистемы обнаружения аномалий являются:

- - загрузка профилей нормального поведения и формирование дерева профилей; - анализ поступающих от подсистемы предварительной обработки трассы записей трассы и выявление аномалий; - подача сообщений о выявленных аномалиях на консоль управления.

Модуль может функционировать в двух основных режимах: режиме построения профилей нормального поведения и режиме обнаружения аномалий.

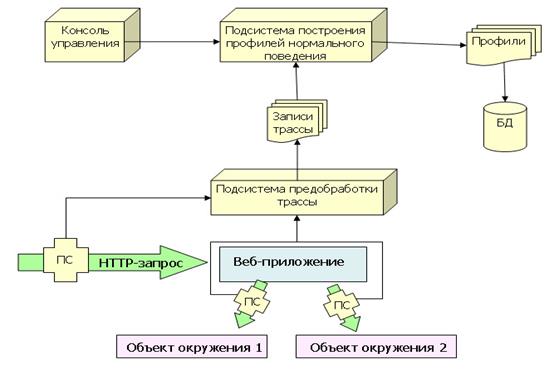

На рисунке 6.3.1 показана схема работы модуля в режиме построения профиля нормального поведения. Данные от поставщиков событий (на схеме обозначены аббревиатурой "ПС"), перехватывающих HTTP-запросы к веб-приложению и обращения веб-приложения к объектам окружения, попадают в подсистему предварительной обработки трассы, где анализируются и преобразовываются к внутреннему представлению записи трассы. Далее преобразованная запись трассы передается в подсистему построения профилей нормального поведения, где происходит анализ и добавление содержащихся в записях трассы данных в строящееся дерево запросов. По команде отключения режима построения профилей нормального поведения с консоли управления, подсистема построения профилей нормального поведения формирует на основе построенного дерева запросов профили нормального поведения и сохраняет их в базу данных профилей нормального поведения (на схеме помечена аббревиатурой "БД").

Рисунок 6.3.1 Схема функционирования модуля в режиме построения профиля нормального поведения

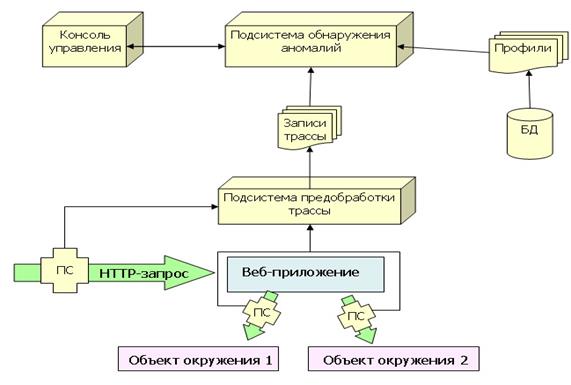

На рисунке 6.3.2 показана схема работы модуля в режиме обнаружения аномалий. Данные от поставщиков событий (на схеме обозначены аббревиатурой "ПС"), перехватывающих HTTP-запросы к веб-приложению и обращения веб-приложения к объектам окружения, попадают в подсистему предварительной обработки трассы, где анализируются и преобразовываются к внутреннему представлению записи трассы. Далее преобразованная запись трассы передается в подсистему обнаружения аномалий, где происходит анализ и выявление аномалий относительно профилей нормального поведения. Профили нормального поведения загружаются подсистемой обнаружения из базы данных профилей нормального поведения (на схеме помечена аббревиатурой "БД") в начальный момент времени и формируют дерево профилей нормального поведения.

Рисунок 6.3.2 Схема функционирования модуля в режиме обнаружения аномалий

Похожие статьи

-

Результаты, Заключение - Автоматическое построение профилей нормального поведения веб-приложений

В результате данной работы: - сформулированы основные понятия; - описан предлагаемый метод обнаружения уязвимостей и обоснована идея использования...

-

Задачей подсистемы обнаружения аномалий является анализ трассы, полученной в режиме обнаружения аномалий, на предмет аномалий в поведении веб-приложений....

-

Описание метода - Автоматическое построение профилей нормального поведения веб-приложений

В основе метода лежит идея анализа связей между наборами параметров, поступающих в веб-приложение через HTTP-запросы, и операциями над объектами...

-

В данном разделе описывается разработанный модуль обнаружения уязвимостей. Сначала формулируются требования к модулю. Далее описывается структура профиля...

-

Задачей подсистемы построения профиля нормального поведения является анализ трассы, полученной в режиме обучения, и построение на ее основе профилей...

-

Проблема работы - Автоматическое построение профилей нормального поведения веб-приложений

В настоящий момент продолжается бурный рост количества компьютерных информационных систем в мире. Все большее количество важных данных и операций в...

-

В данном подразделе приводятся описания основных подсистем модуля обнаружения уязвимостей. Консоль управления Задачами консоли управления являются...

-

Таким образом, с точки зрения описываемого метода, возможны два класса аномалий: - Аномалии, связанные с обнаружением недопустимых операций. - Аномалии,...

-

В данном разделе описывается предлагаемый метод обнаружения уязвимостей веб-приложений на основе контроля поведения веб-приложения. Применение метода Как...

-

В основе метода EWMA лежит экспоненциальное сглаживание первого порядка [20, 21]: (5.2.1) Где 0<л?1 - константа сглаживания. В роли начального...

-

В данном разделе приводятся описания четырех математических методов обнаружения аномалий. Далее проводится сравнительный анализ и выбирается один метод....

-

Нейросетевой метод - Автоматическое построение профилей нормального поведения веб-приложений

Нейросетевой метод обнаружения аномалий рассматривается на примере экспериментальной системы обнаружения аномалий NNID (Neural Network Intrusion...

-

Необходимо дополнительно рассмотреть вопрос о сравнении наборов HTTP-параметров. Параметры могут быть переданы в веб-приложение методами GET и POST [22,...

-

Исходя из контекста решаемой задачи, для сравнительного анализа рассмотренных математических моделей обнаружения аномалий можно выбрать следующие...

-

Описанный метод, по сути, анализирует поведение веб-приложения на предмет совершения недопустимых относительно профиля нормального поведения операций....

-

Метод цепей Маркова - Автоматическое построение профилей нормального поведения веб-приложений

Определение [26]: Маркова цепь - марковский процесс с дискретным временем, заданный в измеримом пространстве. Стохастический процесс в дискретные моменты...

-

1. Провести обзор методов автоматического построения профиля нормального поведения веб-приложения. 2. Сформулировать требования к методу, провести...

-

Ниже приводится пример одной записи профиля нормального поведения. Запись определяет две допустимые операции ("SELECT" и "INSERT") к одному объекту...

-

Секция содержит информацию об операциях из набора допустимых операций над объектами окружения, определенного для набора HTTP-параметров, которому...

-

Литература - Автоматическое построение профилей нормального поведения веб-приложений

1. Kruegel C., Giovanny V. Anomaly Detection of Web-based Attacks // In Proceedings of the 10th ACM Conference on Computer and Communication Security...

-

Секция мета-информации содержит набор основных и вспомогательных данных профиля нормального поведения. Основными полями являются: - WAProfile_URL -...

-

Для разделения действительной и мнимой частей передаточной функции умножим числитель и знаменатель передаточной функции на комплексно сопряженное число...

-

Архитектура построения баз данных - Разработка базы данных

СУБД имеют свою архитектуру. В процессе разработки и совершенствования СУБД предлагались различные архитектуры, но самой удачной оказалась трехуровневая...

-

В результате проведенной работы были спроектированы и реализованы модули редактора и вебсайта. Были решены поставленные в работе задачи в полном объеме....

-

В настоящей главе будет произведен разбор частного случая задачи оптимальной фильтрации. На примере будет разобран ход построения алгоритма, будут...

-

Разработка требований к программному модулю При разработке программного модуля следует опираться на требования и спецификации, определенные для...

-

3.2 Построение модели программного агента - Средства для создания программных агентов

В данной работе для построения программного модуля используется технология Jadex, которая позволяет моделировать BDI агентов с наборами фактов, целей,...

-

С 1756 кризисами пузырькового кипения DeviceNet устройств сканера. РС с PCNetwork инструментом конфигурации используется, чтобы формировать модуль...

-

После анализа работающей системы workflow, можно достаточно точно определить, какая из предлагаемых на рынке систем наиболее соответствует потребности...

-

Описание разработанных модулей В разработанной программе имеется 5 модулей. Главный модуль "Program. cs" предназначен для запуска главного окна...

-

ANSYS - универсальная программная система конечно-элементного (КЭ) анализа, которая на протяжении последних 30 лет является одним из мировых лидеров в...

-

IDEF0 - графическая нотация, предназначенная для формализации и описания бизнес-процессов. Отличительной особенностью IDEF0 является ее акцент на...

-

Система функционирует как распределенная трехзвенная клиент-сервер-СУБД программная архитектура. В среде серверной операционной системы Microsoft Windows...

-

Модуль функционирует на персональном компьютере под управлением операционной системы версии Microsoft Windows 7 и выше с поддержкой всех соглашений,...

-

Требования к функционированию программы Модуль функционирует в следующих режимах: Ш подготовка исходных данных; Ш заключение договора с клиентом; Ш...

-

Введение - Разработка программного модуля ипотечного кредитования банковской информационной системы

Модуль создается в целях автоматизации ипотечного кредитования. Основными задачами разработки программного модуля являются автоматизация следующих...

-

3.1 Описание программного модуля Jadex - это агент, ориентированный на собственный механизм принятия решений, взаимодействуя с XML и Java файлами,...

-

Обзор классического подхода Приведем теорему для формирования линейного закона управления с обратной связью в пространстве состояний [3]: Дан объект,...

-

Числовой массив блок используется для чтения или записи массив до 64 целых или отдельных значений с плавающей точкой точности. Входы / Выходы Блоки...

-

SolidWorcks Enterprise PDM SolidWorks Enterprise PDM (SWE-PDM) управляет данными и процессами на различных этапах жизненного цикла изделия, обеспечивая...

Программная архитектура модуля - Автоматическое построение профилей нормального поведения веб-приложений