Стек меток - Многопротокольная коммутация по меткам

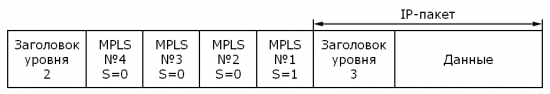

Рис. 4 Пример четырехуровнего стека меток MPLS

Функциональные возможности стека MPLS позволяют реализовать несколько функций и, в частности, объединить (агрегировать) несколько LSP в один. Концепция стека меток является развитием концепции двухуровневой адресации виртуальных каналов VPI/VPC, принятой в АТМ. Многоуровневый принцип создания путей сокращает время задержки передачи пакета.

Если в одном LSP сливается несколько потоков (каждый поток - со своим FEC и своей меткой), то этот LSP помещает сверху метку нового FEC, который соответствует объединенному потоку пакетов, образующемуся в результате слияния. В точке окончания такого объединенного тракта он разветвляется на составляющие его индивидуальные LSP. Так могут объединяться тракты, имеющую общую часть маршрута. Пример четырехуровнего стека меток приведен на рисунке 4.

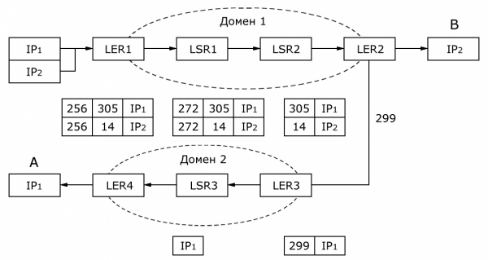

Здесь заголовок MPLS № 1 был первым заголовком MPLS, помещенным в пакет, затем в него были помещены заготовки № 2, № 3, № 4. Извлекаются заголовки меток из стека в обратной последовательности (4,3,2,1). Коммутация по меткам всегда использует верхнюю метку стека, метки удаляются из пакета сверху. Каждый заголовок MPLS имеет собственные значения поля ЕХР, S-бита и поля TTL. Заголовок метки №1 на рисунке 4 является самым нижним (S=1). MPLS может выполнять со стеком следующие операции: помещение метки в стек (push), удаление верхней метки из стека (pop), замену метки (swap). На рисунке 5 показан пример использования стека в MPLS при создании путей двух пакетов IP с разными адресами назначения и, соответственно, разными значениями FEC. Сеть состоит из двух MPLS - доменов. В LER1 начинаются два пути (коммутируемых по меткам тракта) - LSP1 и LSP2 (LSP1 для пакета IP1 с адресом получателя А в заголовке и LSP2 для пакета IP2 с адресом получателя В в заголовке). В LER1 метки каждого из этих пакетов (соответственно 305 для первого пакета и 14 - для второго пакета) проталкиваются (push) вниз, а верхней становится в обоих пакетах метка 256. Продвижение обоих пакетов производится по верхней метке, которая на выходе меняет значение (256 на 272).

На предпоследнем LSR2 домене производится удаление (pop) верхней метки. В результате верхней меткой для пакета IP1 становится метка 305, а для IP2 метка 14 уничтожается. LER2 завершает путь LSP2 пакета IP1, передавая его оконечному устройству. LER2 продвигает пакет IP1 на основе таблицы маршрутизации. LER2 заменяет метку 305 на метку 299 и далее через LER3 и LER4 продвигает его по пути LER2 до оконечного пункта А. Приведенный пример двухуровневого пути может быть расширен для любого количества уровней.

Рис. 5 Пример путей LSP1 и LSP2, проложенных в доменах 1 и 2

Таким образом, если в одном маршрутизаторе сливаются несколько потоков (каждый поток со своим FEC и со своей меткой), то этот коммутируемый по меткам тракт (путь) LSP не заменяет метки, связанные с названными потоками, а оставляет их, помещая сверху метку нового FEC, который соответствует объединенному потоку пакетов, образующемуся в результате слияния. Если в промежуточном маршрутизаторе такого объединенного потока происходит слияние еще с одним потоком, то на верху стека устанавливается еще одна метка. Путь LSP1: LERl, LSRl, LSR2, LER2, LER3, LSR3, LER4 пакета IP1 с адресом получателя пункт А. Путь LSP2: LER1, LSR1, LSR2, LER 2 пакета IP2 с адресом получателя пункт В. В результате стек меток позволяет создать древовидную структуру множества трактов LSP, заканчивающихся в одном маршрутизаторе (корне дерева).

Введем понятие уровня m тракта LSP. Маршрут LSP уровня m представляет собой последовательность маршрутизаторов, которая с входного LSR, помещающего в пакет метку уровня m (стек из m заголовков меток), содержит промежуточные LSR, каждый из которых принимает решение о пересылке пакета на основе метки уровня m и заканчивается входным LSR, где решение о пересылке принимается на основе метки уровня m-1 или на основе обычных (не MPLS, а IP) процедур пересылки. От предпоследнего LSR в выходной граничный маршрутизатор можно передавать пакеты со стеком метки глубины (m-1), поскольку метка уровня m выходному LSR не требуется. В предпоследнем LSR производится уничтожение верхней метки стека.

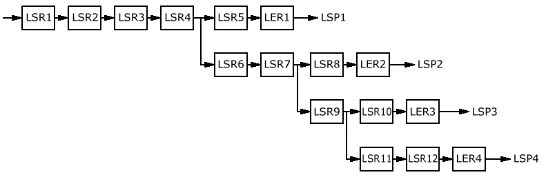

На рис. 6 приведен пример древовидной структуры множества трактов LSP четырех уровней (m=4) для тракта LSP4.

Рис. 6 Древовидная структура трактов LSP

В таблице 1 приведена структура этих уровней в маршрутизаторах LSR1, LSR2, LSR3, LSR4.

Таблица 1. Структура стека меток тракта LSP4

|

Уровни LSP Содержание метки 4 Общая метка LSP1, LSP2, LSP3, LSP4 3 Общая метка LSP2, LSP3, LSP4 2 Общая метка LSP3, LSP4 1 Метка LSP4 |

Аналогично для LSP3, LSP2, LSP1 древовидная структура представляет соответственно три (для LSP3) и два (для LSP1 и LSP2) уровня тракта LSP.

Маршрутизация пакетов в узле коммутации LSR

Когда пакет MPLS поступает в маршрутизатор коммутации по меткам LSR, этот маршрутизатор производит коммутацию пакета, используя имеющуюся у него таблицу информационной базы меток LIB (Label Information Base). Ниже приведен пример такой таблицы пересылки пакета в MPLS (табл. 2).

Таблица 2

Пример таблицы пересылки LIB

|

Входящая метка |

Первая запись |

Вторая запись |

|

Значение входящей метки |

Исходящая метка |

Исходящая метка |

|

Выходной интерфейс |

Выходной интерфейс | |

|

Адрес следующего LSR |

Адрес следующего LSR |

Как видно из таблицы 2, пересылка пакета производится на выходной интерфейс на основании значения метки во входящем в LSR пакете MPLS. При этом в исходящем из LSR пакете указывается адрес следующего LSR и устанавливается новое значение метки. Несколько записей в таблице пересылки (в табл. 2 их две) требуются при многоадресной рассылке пакета. Программное обеспечение LSR может быть разработано в одном из двух вариантов LIB - либо одна общая таблица для LSR, либо их несколько по количеству интерфейсов LSR. Алгоритм формирования привязки метки к FEC предусматривает выделение в LSR отдельного пула "свободных" меток. Эти метки используются для их локальной привязки, а число таких "свободных" меток определяет максимальное число таких пар "метка - FEC", которое может быть установлено в текущий момент работы данного LSR.

Похожие статьи

-

Граничный маршрутизатор коммутации меток (LER) - Многопротокольная коммутация по меткам

На границах домена MPLS стоят граничные LSR. Документация по MPLS не делает различий между LSR и граничным LSR за исключением их местоположения в домене....

-

Принцип работы сети MPLS - Многопротокольная коммутация по меткам

Рис. 1 Структура заголовка метки MPLS Пока группа IETF разрабатывала модели интегрального и дифференцированного обслуживания, было найдено более...

-

Построение сетей, Альтернативы - Многопротокольная коммутация по меткам

Технология MPLS используется для построения IP-сетей. На практике MPLS используется для передачи трафика IP и Ethernet. Основными областями применения...

-

Принцип работы, Формат записи в стеке меток - Многопротокольная коммутация по меткам

Технология MPLS основана на обработке заголовка MPLS, добавляемого к каждому пакету данных. Заголовок MPLS может состоять из одной или нескольких...

-

Установка и удаление туннелей, Сравнение MPLS и IP - Многопротокольная коммутация по меткам

Для сети MPLS существует два стандартных протокола управления туннелями: - LDP (англ. Label Distribution Protocol -- протокол распределения меток); -...

-

История, Достоинства - Многопротокольная коммутация по меткам

В 1996 году группа инженеров из фирмы "Ipsilon Networks" разработала "Протокол управления потоком" (англ. F Low M Anagement P Rotocol ; RFC 1953)[1]....

-

Стеки протоколов Как уже упоминалось, многие разработчики не следуют точно стеку протоколов OSI. Они применяют свои стеки протоколов, близко напоминающие...

-

Чтобы передать дискретный двоичный сигнал с выхода одной ПЭВМ на вход другой по аналоговой телефонной линии связи, этот сигнал должен быть преобразован в...

-

Коммутация каналов и коммутация пакетов - Компьютерные сети

Коммутация каналов В 60-х годах основным средством связи были телефонные линии, использующие принцип коммутации каналов. Они имели существенный...

-

Техническое обеспечение данной ЛВС должно поддерживать полностью совместимые сетевые службы и протоколы, а также настройки соответствующих служб и...

-

Сетевые протоколы, используемые в сети Интернет. - Использование компьютерных сетей

Иерархия протоколов TCP/IP 5 Application level 4 Transport level 3 Internet level 2 Network interface 1 Hardware level Протоколы TCP/IP широко...

-

Стек технологий При выборе стека технологий основное внимание уделялось следующим факторам, в порядке убывания значимости: § Кроссплатформенность; §...

-

Сетевая модель данных, Реляционная модель данных - Система управления базами данных

Отличие сетевой структуры от иерархической заключается в том, что каждый элемент в сетевой структуре может быть связан с любым другим элементом (рис. 8)....

-

Многоуровневые сетевые модели, Сетевая модель - Компьютерные сети

Глобальные сети объединяют в себе огромное количество географически распределенных узлов. Множество вариантов программно-технической реализации передачи...

-

При использовании этого способа данные во всех консолидируемых областях должны располагаться идентично. Для консолидации следует выполнить следующие...

-

Для создания банка данных использовали пошаговый алгоритм, последовательно фотографируя картотеки встреч видов птиц с отметкой карточек, которые были...

-

ИЕРАРХИЧЕСКАЯ МОДЕЛЬ ДАННЫХ ИМД основана на понятии деревьев, состоящих из вершин и ребер. Вершине дерева ставится в соответствие совокупности атрибутов...

-

Самым традиционным и широко известным из структурированных типов данных является массив (иначе называемый регулярным типом) - однородная упорядоченная...

-

Таблица 2 A B C D E F G H I 1 № п/п Судья Кол-во рассмотренных исков В % от всех исков Выработка 2 Май Июнь Июль Август Всего 3 1 Белов В. В. 22 24 28 27...

-

Структура SQL - Банки и базы данных. Системы управления базами данных

Широкое развитие информационных систем и связанная с этим унифицированность информационного пространства привело к необходимости создания стандартного...

-

Каждая СУБД имеет особенности в представлении структуры таблиц, связей, определении типов данных и т. д. которую необходимо учитывать при проектировании....

-

Отчет по лабораторной работе №5. Встроенные функции excel

1. Цели работы: Изучение основных функций в ЭТ. Научиться использовать встроенные функции для решения конкретных задач. 2. Ход работы : № Вид задания...

-

Встроенный оптимизатор запросов в Teradata может значительно ускорить запрос по сравнению тем, как если бы команды выполнялись ровно так, как подает...

-

Структуры сообщений протокола. - Механизм вызова удаленных процедур - RPC

При передаче RPC-сообщений поверх транспортного протокола, несколько RPC-сообщений могут располагаться внутри одного транспортного пакета. Для того чтобы...

-

Построение дерева - Деревья решений

Пусть нам задано некоторое множество T, содержащее объекты, каждый из которых характеризуется m атрибутами, причем один из них указывает на...

-

Команда ARP, Протоколы TCP и UDP. Понятие инкапсуляции - Знакомство с протоколом TCP

Служит для вывода и изменения записей кэша протокола ARP, который содержит одну или несколько таблиц, использующихся для хранения IP-адресов и...

-

Стандарты современных сетей, Эталонная модель OSI. - Сетевые стандарты и протоколы

Эталонная модель OSI. Перемещение информации между компьютерами различных схем является чрезвычайно сложной задачей. В начале 1980 гг. Международная...

-

За структуру HTML-документа отвечают следующие теги: <HTML> - в данном контейнере находится все содержимое HTML-документа. <HEAD> - содержит...

-

Основные термины теории баз данных - БД (База данных) - совокупность специальным образом организованных данных, хранимых в памяти вычислительной системы...

-

Создание простого отчета - Информационные технологии в юридической деятельности

В Access можно создавать самые разные отчеты -- от простых до сложных. Но независимо от того, какой отчет создается, действуют определенные правила....

-

Расчет освещенности, Расчет искусственного освещения - Усовершенствование материнской платы

Расчет освещенности рабочего места сводится к выбору системы освещения, определению необходимого числа светильников, их типа и размещения. Рассчитаем...

-

Описание стандарта IEEE 802.15.4 - Моделирование беспроводных сенсорных сетей

Стандарт 802.15.4 предназначен для организации двух нижних уровней эталонной модели OSI в беспроводной сенсорной сети - физический (PHY) и канальный...

-

Физические модели хранения данных определяют методы размещения данных в памяти компьютера или на соответствующих носителях информации, а также способы...

-

D-триггер (от английского DELAY) называют информационным триггером, также триггером задержки. D - триггер бывает только синхронным. Он может управляться...

-

Классификация эк. информации (И) - Автоматизированные системы обработки экономической информации

Классификация - упорядочение некоторого множества объектов в соответствии с установленными признаками их сходства и различия. Признак сходства или...

-

Малоканальные системы уплотнения абонентских линий (АЛ) основаны на технологии DSL со скоростью потока 160 кбит/с. В масштабах крупных офисов (чаще всего...

-

Методология общесистемного проектирования

14 Курсовая работа По курсу Методология общесистемного проектирования Задача 1 Постановка задачи. Пусть задана универсальная схема отношений R: R = A -...

-

Функции уровней, Эталонная модель OSI - Компьютерные сети

В компьютерной сети каждый уровень может выполнять одну или несколько функций, перечисленных ниже. - адресация, - правила переноса данных: направление...

-

Доставочные агенты., Адресация в системе электронной почты - Использование компьютерных сетей

Программы, которые принимают почту от транспортного агента и доставляют ее соответствующим пользователям. Почта может доставляться конкретному лицу, в...

-

Сетевой уровень - Принципы построения открытых графических систем

Сетевой уровень (Network layer) служит для образования единой транспортной системы, объединяющей несколько сетей, причем эти сети могут использовать...

Стек меток - Многопротокольная коммутация по меткам