Описание стандарта IEEE 802.15.4 - Моделирование беспроводных сенсорных сетей

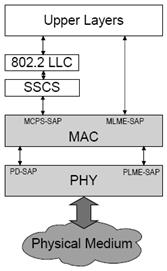

Стандарт 802.15.4 предназначен для организации двух нижних уровней эталонной модели OSI в беспроводной сенсорной сети - физический (PHY) и канальный (подуровень MAC). Эти слои предлагают услуги высшим слоям (Рис. 2). Интерфейсы между слоями служат для определения логических связей. Физический уровень предоставляет две услуги: физическое обслуживание данных и физическое обслуживание управления. Задачи уровня - активация/дезактивация радио - приемопередатчика, выбор канала, определение уровня энергии (energy detection), передача и получение пакетов через физическую среду. MAC уровень предоставляет следующие услуги: обслуживание данных и обслуживание управления на канальном уровне. Задачи уровня - сигнальное управление, доступ к каналу, управление GTS, утверждение пакетов, подтверждение доставки пакетов, соединение (ассоциация) и разъединение (дизассоциация) с устройствами, кроме того обеспечение механизма безопасности

Рис.2 Архитектура уровней

Стандарт определяет протокол и взаимосвязь устройств в следующих трех не лицензируемых радиодиапазонах:

- - 868,0 - 868,6 МГц (Европа, один канал); - 902 - 928 МГц (Северная Америка, всего 10 каналов, шаг центральных частот - 2 МГц, самая нижняя из них - 906 МГц); - 2450 МГц (остальной мир, всего 16 каналов, шаг центральных частот - 5 МГц, самая нижняя из них - 2405 МГц).

Скорости передачи данных в каналах при этом составляют от 20 Кбит/с (в диапазоне 868 МГц) до 250 Кбит/с (2450 МГц).

В радиоканале использован метод широкополосной передачи с расширением спектра прямой последовательностью (DSSS) и параллельной (PSSS). Вся используемая "широкая" полоса частот делится на некоторое число подканалов. Каждый передаваемый бит информации превращается, по заранее зафиксированному алгоритму, в последовательность из n бит, и эти n бит передаются одновременно и параллельно, используя все n подканалов.

В каждый передаваемый информационный бит (логический 0 или 1) встраивается последовательность так называемых чипов. Чиповые последовательности, встраиваемые в информационные биты, называют шумоподобными кодами (PN-последовательности), что подчеркивает то обстоятельство, что результирующий сигнал становится шумоподобным и его трудно отличить от естественного шума. Благодаря этому можно использовать один и тот же участок радиоспектра дважды - обычными узкополосными устройствами и "поверх них" -- широкополосными.

Модуляция данных - квадратурная фазовая со сдвигом (O-QPSK). Формирование сигнала в квадратурной схеме происходит так же, как и в модуляторе QPSK, за исключением того, что кодирующие биты квадратурной составляющей несущей Q имеют временную задержку на длительность одного элемента Т. Изменение фазы при таком смещении кодирующих потоков определяется лишь одним элементом последовательности, а не двумя. В результате скачки фазы на 180° отсутствуют, поскольку каждый элемент последовательности, поступающий на вход модулятора синфазного или квадратурного канала, может вызвать изменение фазы на 0, 90 или 270° (-90°). Серьезным недостатком фазовой модуляции является то обстоятельство, что при декодировании сигнала приемник должен определять абсолютное значение фазы сигнала, так как в фазовой модуляции информация кодируется именно абсолютным значением фазы сигнала. Для этого необходимо, чтобы приемник имел информацию об "эталонном" синфазном сигнале передатчика. Тогда путем сравнения принимаемого сигнала с эталонным можно определить абсолютный сдвиг фазы.

Все устройства стандарта можно классифицировать по функциональности и по назначению.

По функциональности можно выделить два типа устройств: полнофункциональные (FFD) и полуфункциональные (RFD). Полнофункциональное устройство может соединяться с любым устройством в сети, а полуфункциональные - только с FFD.

По назначению существуют три различных типа устройств ZigBee.

Координатор ZigBee (ZC) -- наиболее ответственное устройство, формирует пути древа сети и может связываться с другими сетями. В каждой сети есть один координатор ZigBee. Он управляет сетью - назначает PAN ID сети, раздает короткие адреса, выбирает частоту.

Маршрутизатор ZigBee (ZR) -- может выступать в качестве промежуточного маршрутизатора, передавая данные с других устройств. Он также может запускать функцию приложения.

Конечное устройство ZigBee (ZED) -- его функциональная нагруженность позволяет ему обмениваться информацией с материнским узлом (или координатором, или с маршрутизатором), он не может передавать данные с других устройств. Такое отношение позволяет узлу львиную часть времени пребывать в спящем состоянии, что позволяет экономить энергоресурс батарей. ZED требует минимальное количество памяти, и поэтому может быть дешевле в производстве, чем ZR или ZC.

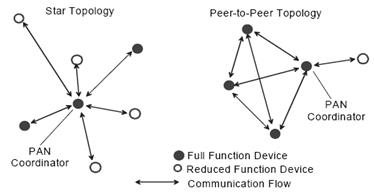

Выделяют следующие топологии сети:

- - звезда; - точка-точка (сеть равноправных узлов).

Рис.3 Топология сети

В топологии "звезда" обмен данными происходит между центральным главным контроллером, называемым PAN-координатором и остальными ведомыми устройствами. Он является первичным устройством в сети и поэтому может питаться от стационарного источника.

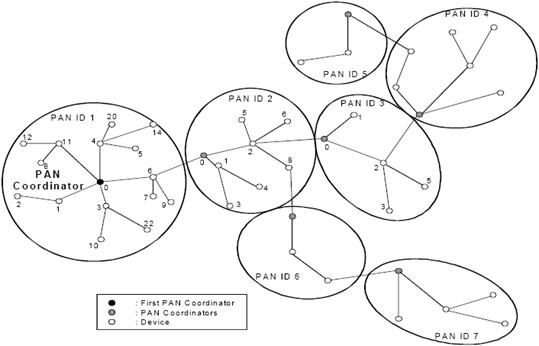

В топологии "равноправных узлов" также имеется PAN-координатор, однако любое устройство, в отличие от топологии "звезда", может связаться с другим, пока они находятся в пределах друг друга. Таким образом "равноправные узлы" могут образовывать более сложные сетевые образования, например, петлю или кластерное дерево (Рис. 4). В этом случае RFD устройства соединяются с древовидной кластерной схемой как листовое устройство в конце ветви.

Рис.4 Кластерная топология

Все устройства должны поддерживать уникальные 64-разрядные адреса. Эти адреса используются для адресации в пределах данной сети. Чтобы уменьшить трафик сети предусмотрено использование 16-разрядных адресов, назначаемых координатором сети.

В стандарте также определено опциональное использование суперструктуры (superframe). Она определяется координатором и связывается маяками (beacon). Эти маяки передаются в первом слоте каждой суперструктуры. Существует ее два вида - с активным и неактивным периодами. В течении неактивного периода координатор может перейти в маломощный режим. Если использовать суперструктуру не обязательно, то координатор перестанет посылать маяки. Маяки служат для синхронизации устройств с PAN-координатором во время соединения. Любое устройство, желающее связаться в течении CAP (период доступа), конкурирует с другими устройствами, используя CSMA-CA механизм. Все транзакции завершаются до следующего маяка. Для приложений, требующих низкий уровень ожидания или требующих пропускную способность для специфических данных, координатор выделяет специальные суперструктуры - гарантированные временные слоты (GTS). GTS формируется в свободный период (CFP), который всегда появляется в конце активной суперструктуры, после CAP.

Упомянутый механизм CSMA-CA работает по принципу прослушивания частот в течение определенного времени и обнаружения свободной частоты для передачи данных. Если канал занят, то узел "отстраняется" и ждет определенное количество времени, прежде чем опять предпринять попытку отправки пакета. Избежание коллизий используется для того, чтобы улучшить производительность CSMA, отдав сеть единственному передающему устройству. Эта функция возлагается на "сжатый сигнал" в CSMA/CA. Улучшение производительности достигается за счет снижения вероятности коллизий и повторных попыток передачи. Но ожидание "сжатого сигнала" создает дополнительные задержки, поэтому другие методики позволяют достичь лучших результатов.

Модель пересылки данных заключает в себе три вида транзакций. Первый вид - передача данных координатору, второй - передача от координатора, третий вид - передача между равными устройствами. В топологии типа "звезда" применяется только первые два вида транзакций, так как данные идут между координатором и устройством. В топологии "равноправных узлов" возможны все три вида транзакций.

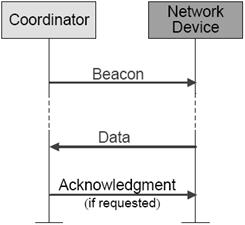

Пересылка данных координатору происходит в следующем порядке (Рис. 5):

- - устройство ищет маяк, посылаемый координатором. Когда маяк найден устройство синхронизируется; - далее в определенный момент времени (по механизму CSMA-CA) отправляются сами данные; - получив данные, координатор отправляет устройству подтверждение об успешном приеме данных.

В случае, если маяк не используется, данные сразу пересылаются координатору по механизму CSMA-CA. При получении данных он также отправляет подтверждение.

Рис.5 Схема передачи данных координатору с использованием и без использования маяка

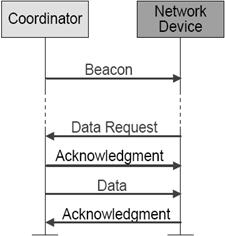

Пересылка данных от координатора (Рис. 6):

- - координатор информирует устройство в маяке о наличии данных; - устройство, получив маяк, отправляет MAC команду запроса данных; - в ответ координатор отправляет подтверждение об успешном приеме; - сразу за подтверждением пересылаются сами данные; - по прибытию данных устройство отправляет координатору подтверждение об успешном получении.

Если маяк не используется, то координатор накапливает данные и при получении запроса от устройства отправляет их.

Рис.6 Схема передачи данных от координатора с использованием и без использования маяка

При передаче данных между равноправными устройствами данные могут передаваться, как и в первых двух случаях, после синхронизации.

Стандартом определяется четыре типа пакетов:

- - сигнальный пакет (beacon frame), используемый координатором, чтобы передавать маяки; - пакет данных (data frame), используемый для передачи данных; - пакет подтверждения (acknowledgment frame), используемый для подтверждения успешного приема; - командный пакет, используемый для управления объекта MAC.

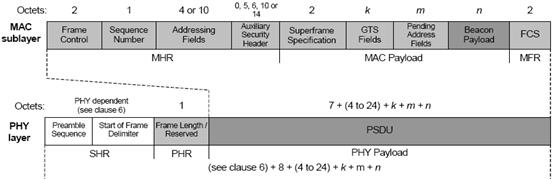

Сигнальный пакет имеет следующую структуру (Рис. 7).

Рис.7 Структура сигнального пакета

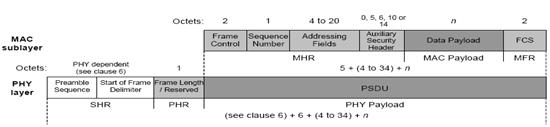

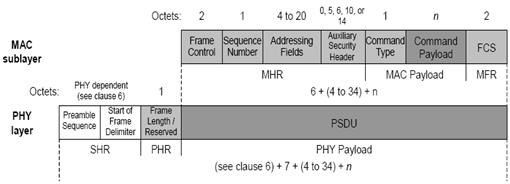

Пакет данных имеет следующую структуру (Рис. 8).

Рис.8 Структура сигнального пакета

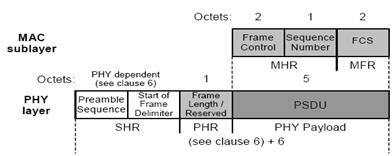

Пакет подтверждения имеет следующую структуру (Рис. 9).

Рис.9 Структура пакета подтверждения

Командный пакет имеет следующую структуру (Рис. 10).

Рис.10 Структура командного пакета

Для проверки целостности пакета в нем содержится так называемая контрольная сумма (16-битное поле FCS). Алгоритм вычисления контрольной суммы носит название циклического избыточного кода (CRC). Для получения контрольной суммы, необходимо сгенерировать полином G(x). Основное требование к полиному: его степень должна быть равна длине контрольной суммы в битах. При этом старший бит полинома обязательно должен быть равен "1". Из файла берется первое слово. Если старший бит в слове "1", то слово сдвигается влево на один разряд с последующим выполнением операции XOR. Соответственно если старший бит в слове "0", то после сдвига операция XOR не выполняется. После сдвига (умножения) теряется старый старший бит, а младший бит освобождается (обнуляется). На место младшего бита загружается очередной бит из файла. Операция повторяется до тех пор, пока не загрузится последний бит файла.

После прохождения всего файла, в слове остается остаток, который и является контрольной суммой.

В данном стандарте 802.15.4 предусматривается защита данных с помощью симметричных ключей шифрования. Криптографический механизм предусматривает:

- - конфиденциальность данных (передаваемая информация известна только тем, кому она предназначена); - подлинность данных (защита от изменения данных в пути); - дублирование данных (повторная передача данных).

Похожие статьи

-

Выбор стандарта - Моделирование беспроводных сенсорных сетей

Различных стандартов беспроводных сетей существует великое множество, однако их всех можно подразделить на три группы: WPAN (Wireless Personal Area...

-

Стандарт Bluetooth (802.15.1) на сегодняшний день хорошо развит и применяется для связи мобильных телефонов, КПК, периферии. Однако он не рассчитан на...

-

1 Беспроводная сенсорная сеть В настоящее время бурно развивается технология беспроводных сенсорных сетей. Беспроводные сенсорные сети - это...

-

Введение, Постановка задачи - Моделирование беспроводных сенсорных сетей

Данная квалификационная работа посвящена моделированию беспроводных сенсорных сетей (БСС) на базе современных маломощных модулей. Рассматриваются...

-

Сетевые протоколы, используемые в сети Интернет. - Использование компьютерных сетей

Иерархия протоколов TCP/IP 5 Application level 4 Transport level 3 Internet level 2 Network interface 1 Hardware level Протоколы TCP/IP широко...

-

МЕТОДЫ ДОСТУПА К ПЕРЕДАЮЩЕЙ СРЕДЕ В ЛВС - Компьютерные сети и телекоммуникации

Несомненные преимущества обработки информации в сетях ЭВМ оборачиваются немалыми сложностями при организации их защиты. Отметим следующие основные...

-

Функции уровней, Эталонная модель OSI - Компьютерные сети

В компьютерной сети каждый уровень может выполнять одну или несколько функций, перечисленных ниже. - адресация, - правила переноса данных: направление...

-

Прием и передача информации по сети - Теоретические основы информационных процессов и систем

Пересылка данных в вычислительных сетях от одного компьютера к другому осуществляется последовательно, бит за битом. Физически биты данных передаются по...

-

Введение, Общие сведения о локальных сетях - Разработка локальной сети для ОАО "Корпорация Монстров"

Общие сведения о локальных сетях Локальный сеть вычислительный сервер Локальная Сеть (локальная вычислительная сеть, ЛВС) - это комплекс оборудования и...

-

Оборудование корпоративных сетей - Разработка корпоративной сети на основе технологий xDSL

Корпоративная сеть - это достаточно сложная структура, использующая различные типы связи, коммуникационные протоколы и способы подключения ресурсов. Все...

-

Коммутация каналов и коммутация пакетов - Компьютерные сети

Коммутация каналов В 60-х годах основным средством связи были телефонные линии, использующие принцип коммутации каналов. Они имели существенный...

-

Проектирование сети - Модернизация локальной вычислительной сети предприятия

Модернизация локальной вычислительной сети для ПАО "Уфанет", включающая в себя 30 рабочих мест. Назначение проекта: Модернизация локальной вычислительной...

-

Сетевая топология - Сеть абонентского доступа

Под сетевой топологией принято понимать способ описания конфигурации сети, схему расположения и соединения сетевых устройств. Существует множество...

-

В настоящее время сетевая технологияIEEE802.3/Ethernet наиболее популярна в мире. Популярность обеспечивается простыми, надежными и недорогими...

-

Концентраторы - Построение локальных сетей по стандартам физического и канального уровней

Основные и дополнительные функции концентраторов Практически во всех современных технологиях локальных сетей определено устройство, которое имеет...

-

Концентраторы вместе с сетевыми адаптерами, а также кабельной системой представляют тот минимум оборудования, с помощью которого можно создать локальную...

-

Моделирование работы сети - Сеть абонентского доступа

Цель моделирования - проектирование и оптимизация надежности абонентского доступа. В качестве инструмента моделирования был выбран пакет NetCracker...

-

Стандарты современных сетей, Эталонная модель OSI. - Сетевые стандарты и протоколы

Эталонная модель OSI. Перемещение информации между компьютерами различных схем является чрезвычайно сложной задачей. В начале 1980 гг. Международная...

-

Система мониторинга социальных сетей предоставляет исследователю возможность собрать интересующие его упоминания в социальных сетях по какой-либо...

-

Многоуровневые сетевые модели, Сетевая модель - Компьютерные сети

Глобальные сети объединяют в себе огромное количество географически распределенных узлов. Множество вариантов программно-технической реализации передачи...

-

Технологии сетей, Сети на основе технологии PDH - Сеть абонентского доступа

Сети на основе технологии PDH Первый цифровой поток установила в 1957 г. компания Bell System. В дальнейшем технология была стандартизована, и теперь...

-

Классификация компьютерных сетей - Теоретические основы информационных процессов и систем

Для классификации компьютерных сетей используются разные признаки, выбор которых заключается в том, чтобы выделить из существующего многообразия такие,...

-

Активное сетевое оборудование - Архитектура локальных компьютерных сетей

Активное сетевое оборудование (АСО) это - электронное устройство, за которым следуют некоторые "интеллектуальные" особенности. К такому оборудованию,...

-

Технологии DSL - Разработка корпоративной сети на основе технологий xDSL

Медные кабельные линии связи являются и сегодня важной составляющей сети связи Российской Федерации, их цифровизация по праву относится к приоритетным...

-

Назначение и структура комплекса технических средств АСУ АТП Для информатизации бизнеса необходим широкий спектр программно-аппаратных средств, в том...

-

Перспективной областью применения стандарта Zigbee являются беспроводные системы считывания показаний различных счетчиков. Данный сегмент рынка крайне...

-

Понятие URL, Виды соединения с сетью Интернет - Интернет

* каждый документ в Web имеет свой собственный, уникальный адрес, называемый Uniform Resource Locator или URL; * URL указывает имя сервера и полный путь...

-

Требования к программному обеспечению системы На сетевом оборудовании должна функционировать межсетевая операционная система, причем ее версия должна...

-

Данная компания является ведущем производителем оборудования и выпуска квалифицированных специалистов в мире. Это одна из самых оцененных компаний в...

-

Описание устройства, технические характеристики, необходимое программное обеспечение в ООО "ЖБК №9" Чтобы не потратить деньги на оборудование,...

-

Принципы работы мостов - Построение локальных сетей по стандартам физического и канального уровней

Алгоритм работы прозрачного моста Прозрачные мосты незаметны для сетевых адаптеров конечных узлов, так как они самостоятельно строят специальную адресную...

-

Локальная сеть: Серверная Скорость доступа в интернет составляет: 2 Мб/с Доступ в интернет осуществляется видом доступа: Ethernet Ethernet - пакетная...

-

Для реализации устройства управления потребуются: генератор слов, логические элементы (И, ИЛИ, НЕ), счетчики и логический анализатор. Ниже приведены...

-

Моделирование параллельных программ Рассмотренная схема проектирования и реализации параллельных вычислений дает способ понимания параллельных алгоритмов...

-

Типы линий сетей связи - Сеть абонентского доступа

Средой передачи информации называются те линии связи (или каналы связи), по которым производится обмен информацией между компьютерами. В подавляющем...

-

Обзор сетей передачи данных, Определение локальных сетей - Сеть абонентского доступа

Определение локальных сетей Способов и средств обмена информацией за последнее время предложено множество: от простейшего переноса файлов с помощью...

-

Физическая среда передачи в локальных сетях - Методы доступа к передающей среде в ЛВС

Весьма важный момент - учет факторов, влияющих на выбор физической среды передачи (в ЛВС - кабельной системы). Среди них можно перечислить следующие:...

-

Протокол(Protocol) Строго определенная процедура и формат сообщений, допустимые для коммуникаций между двумя или более системами через общую среду...

-

Сети на основе технологии SDH - Сеть абонентского доступа

По мере объединения сетей различных операторов связи остро встает проблема глобальной синхронизации узлов. Плюс к этому, усложнение топологии вызвало...

-

История развития сети Интернет - Компьютерные сети

1969 г. Рождение ARPAnet Леонард Клейнрок рядом с первым интерфейсным процессором сообщений (коммутатором пакетов) Леонард Клейнрок -- один из авторов...

Описание стандарта IEEE 802.15.4 - Моделирование беспроводных сенсорных сетей