Инжиниринг трафика - Многопротокольная коммутация по меткам

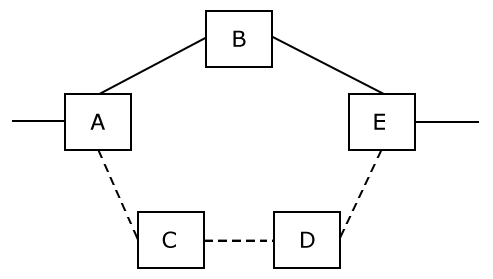

Рис. 8 Неэффективность кратчайших путей

Инжиниринг трафика ТЕ (Traffic Engineering) представляет функции мониторинга и управления трафиком с тем, чтобы обеспечить нужное качество обслуживания путем рационального использования сетевых ресурсов за счет сбалансированной их загрузки. Этому английскому термину ТЕ соответствует управление разнотипным трафиком в MPLS, отмечая связь рассматриваемых здесь механизмов с задачей обеспечивать разное качество обслуживания QoS трафика разных типов.

Принятая в MPLS технология ТЕ позволяет снять ограничения, присущие протоколам маршрутизации в IP-сетях. Задача максимального использования ресурсов для IP-сетей, лежащих в основе Интернета не была первоочередной, т. к. Интернет не считался долгое время коммерческой сетью. Поэтому в сетях MPLS необходимо было изменить традиционные подходы к выбору маршрутов.

Известно, что все протоколы маршрутизации (RIP, OSPF и другие), выбирают для трафика, направленного в определенную сеть, кратчайший маршрут в соответствии с некоторой метрикой. Выбранный путь может быть более рациональным, например, если в расчет метрики принимается номинальная пропускная способность каналов связи и менее рациональным, если учитывается только количество промежуточных маршрутизаторов (хопов) между исходной и конечной подсетями. Однако в любом из случаев выбирается единственный маршрут, даже если существует несколько альтернативных путей. Примером неэффективности является IP-сеть сеть с топологией, приведенной на рисунке 8. Недостаток методов маршрутизации трафика в IP - сетях заключается в том, что пути выбираются без учета текущей загрузки ресурсов сети. Даже если кратчайший путь уже перегружен, пакеты все равно посылаются по этому пути. Так, в сети, представленной на рисунке 8, верхний путь будет продолжать использоваться даже тогда, когда его ресурсов перестанет хватать для обслуживания трафика от А к Е, а нижний путь будет простаивать хотя, возможно, ресурсов маршрутизаторов В и С хватило бы для более качественной передачи трафика. Отсюда видна неэффективность методов распределения ресурсов сети - одни ресурсы работают с перегрузкой, а другие не используются вовсе.

Применение в MPLS механизма инжиниринг трафика ТЕ позволяют решить эту проблему, указав два разных пути от маршрутизатора А к маршрутизатору Е, то есть кроме А-В-Е маршрут A-C-D-E. ТЕ лучше использует сетевые ресурсы за счет перевода части трафика с более загруженного на менее загруженный участок сети. При этом достигается более высокое качество обслуживания трафика, поскольку уменьшается вероятность перегрузки в сети. Кроме того, для услуг, которые требуют выполнения заданных норм качества обслуживания QoS (например, заданного коэффициента потерь пакетов, задержки, джиттера) инжиниринг трафика позволяет обеспечить надлежащее QoS путем назначения явно определенных маршрутов.

В технологии MPLS TE пути LSP называют TE-туннелями. TE-туннели не прокладываются распределенным способом вдоль путей, находимых обычными протоколами маршрутизации независимо в каждом отдельном устройстве LSR. Вместо этого TE-туннели прокладываются в соответствии с техникой маршрутизации от источника, когда централизовано задаются промежуточные узлы маршрута. В этом отношении TE-туннели подобны PVC-каналам в технологиях АТМ и Fame Relay. Инициатором задания маршрута для TE-туннеля выступает начальный узел туннеля, а рассчитываться такой маршрут может как этим же начальным узлом, так и внешней по отношению к сети программной системой или администратором.

MPLS TE поддерживает туннеля двух типов:

- 1. Строгий TE-туннель - определяет все промежуточные узлы между двумя пограничными устройствами; 2. Свободный TE-туннель - определяет только часть промежуточных узлов от одного пограничного устройства до другого, а остальные промежуточные узлы выбираются устройством LSR самостоятельно.

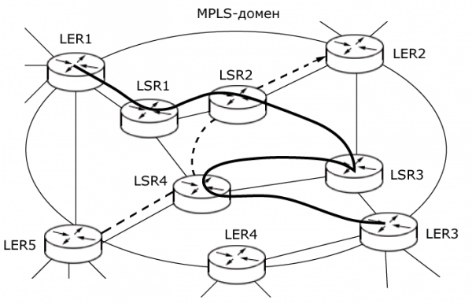

Рис. 9 Два типа TE-туннелей в технологии MPLS

На рисунке 9 показаны оба типа туннелей. Туннель 1 является примером строгого туннеля, при его задании внешняя система (или администратор сети) указана как начальный и конечный узлы туннеля, так и все промежуточные узлы, то есть последовательность IP-адресов для устройств LER1, LSR1, LSR2, LSR3, LSR4, LER3. Таким образом, внешняя система решила задачу инжиниринга трафика, выбрав путь с достаточной неиспользуемой пропускной способностью. При установлении туннеля 1 задается не только последовательность LSR, но и требуемая пропускная способность пути. Несмотря на то, что выбор пути происходит в автономном режиме, все устройства сети вдоль туннеля 1 проверяют, действительно ли они обладают запрошенной неиспользуемой пропускной способностью, и только в случае положительного ответа туннель прокладывается.

При прокладке туннеля 2 (свободного) администратор задает только начальный и конечный узлы туннеля, то есть устройства LER5 и LER2. Промежуточные устройства LSR4 и LSR2 находятся автоматически начальным узлом туннеля 2, то есть устройством LER5, а затем с помощью сигнального протокола устройства LER5 сообщает этим и конечному устройствам о необходимости прокладки туннеля.

Независимо от типа туннеля он всегда обладает таким параметром, как резервируемая средняя пропускная способность. В нашем примере туннель 1 резервирует для трафика 10 Мбит/с, а туннель 2 резервирует 36 Мбит/с. Эти значения определяются администратором, и технология MPLS TE никак не влияет на их выбор, она только реализует запрошенное резервирование. Чаще всего администратор оценивает резервируемую для туннеля пропускную способность на основании измерений трафика в сети, тенденций изменения трафика. Некоторые реализации MPLS TE позволяют затем автоматически корректировать величину зарезервированной пропускной способности на основании трафика, проходящего через туннель.

Методы инжиниринга трафика чаще применяют не к отдельным, а к агрегированным потокам, которые являются объединением нескольких потоков. Так как мы ищем общий маршрут для нескольких потоков, то агрегировать можно только потоки, имеющие общие точки входа и выхода. Агрегированное задание потоков позволяет упростить задачу выбора путей, так как при индивидуальном рассмотрении каждого пользовательского потока промежуточные коммутаторы должны хранить слишком большие объемы информации, поскольку индивидуальных потоков может быть очень много. Необходимо подчеркнуть, что агрегирование отдельных потоков в один возможно только в том случае, когда все потоки, составляющие агрегированный поток, предъявляют одни и те же требования к качеству обслуживания.

Однако сама по себе прокладка в MPLS-сети TE-туннеля еще не означает передачи по нему трафика. Она означает только то, что в сети действительно существует возможность передачи трафика по туннелю со средней скоростью, не превышающей зарезервированное значение. Для того чтобы данные были переданы по туннелю, администратору предстоит еще одна ручная процедура - задание для начального устройства туннеля условий, определяющих, какие именно пакеты должны передаваться по туннелю. Такими условиями могут быть классы эквивалентности пересылки FEC и классы обслуживания. Устройство LER должно сначала провести классификацию трафика, удостоверившись, что средняя скорость потока не превышает зарезервированную, а затем начать маркировать пакеты, используя начальную метку TE-туннеля, чтобы передать трафик через сеть MPLS.

Для выбора и проверки TE-туннелей используются расширенный протокол маршрутизации OSPF-TE, который распространяет следующую информацию:

- - максимальная пропускная способность звена (то есть между маршрутизаторами); - максимальная пропускная способность звена, доступная для резервирования; - резервированная на звене пропускная способность; - текущее использование пропускной способности звена.

Располагая такими значениями, а также параметрами потоков, для которых нужно определить TE-туннели, маршрутизатор LER может найти решение наиболее рационального использования ресурсов сети. В качестве критерия для этого используется обычно значение min (max Ki) для всех возможных путей.

В общем случае администратору необходимо проложить несколько туннелей для различных агрегированных потоков. С целью упрощения задачи оптимизации выбор путей для этих туннелей обычно осуществляется по очереди, причем администратор определяет очередность на основе своей интуиции. Очевидно, что поиск TE-путей по очереди снижает качество решения - при одновременном рассмотрении всех потоков в принципе можно было бы добиваться более рациональной загрузки ресурсов. Покажем это на примере.

Похожие статьи

-

Установка и удаление туннелей, Сравнение MPLS и IP - Многопротокольная коммутация по меткам

Для сети MPLS существует два стандартных протокола управления туннелями: - LDP (англ. Label Distribution Protocol -- протокол распределения меток); -...

-

История, Достоинства - Многопротокольная коммутация по меткам

В 1996 году группа инженеров из фирмы "Ipsilon Networks" разработала "Протокол управления потоком" (англ. F Low M Anagement P Rotocol ; RFC 1953)[1]....

-

Стек меток - Многопротокольная коммутация по меткам

Рис. 4 Пример четырехуровнего стека меток MPLS Функциональные возможности стека MPLS позволяют реализовать несколько функций и, в частности, объединить...

-

Граничный маршрутизатор коммутации меток (LER) - Многопротокольная коммутация по меткам

На границах домена MPLS стоят граничные LSR. Документация по MPLS не делает различий между LSR и граничным LSR за исключением их местоположения в домене....

-

Принцип работы сети MPLS - Многопротокольная коммутация по меткам

Рис. 1 Структура заголовка метки MPLS Пока группа IETF разрабатывала модели интегрального и дифференцированного обслуживания, было найдено более...

-

Построение сетей, Альтернативы - Многопротокольная коммутация по меткам

Технология MPLS используется для построения IP-сетей. На практике MPLS используется для передачи трафика IP и Ethernet. Основными областями применения...

-

Распределение меток - Многопротокольная коммутация по меткам

Сущность распределения меток - информировать смежные маршрутизаторы о привязке "FEC-метка". Выбор маршрута заключается в определении пути LSP для данного...

-

Принцип работы, Формат записи в стеке меток - Многопротокольная коммутация по меткам

Технология MPLS основана на обработке заголовка MPLS, добавляемого к каждому пакету данных. Заголовок MPLS может состоять из одной или нескольких...

-

Самым правильным шагом в этом направлении будет приглашение специалиста по информационной безопасности, который вместе с вами постарается решить весь...

-

Техническое обеспечение данной ЛВС должно поддерживать полностью совместимые сетевые службы и протоколы, а также настройки соответствующих служб и...

-

Коммутация каналов и коммутация пакетов - Компьютерные сети

Коммутация каналов В 60-х годах основным средством связи были телефонные линии, использующие принцип коммутации каналов. Они имели существенный...

-

Для реализации вышеописанных пользовательских историй опишем функциональные требования, на которые будет опираться процесс разработки. Во-первых, самый...

-

Введение - Эксплуатация объектов сетевой инфраструктуры

Компьютерная сеть - совокупность компьютеров, соединенных с помощью каналов связи и средств коммутации в единую систему для обмена сообщениями и доступа...

-

Обзор сетей передачи данных, Определение локальных сетей - Сеть абонентского доступа

Определение локальных сетей Способов и средств обмена информацией за последнее время предложено множество: от простейшего переноса файлов с помощью...

-

Чтобы передать дискретный двоичный сигнал с выхода одной ПЭВМ на вход другой по аналоговой телефонной линии связи, этот сигнал должен быть преобразован в...

-

Кольцевые сети - Компьютерная сеть крупного предприятия

Средства коммуникаций сети включают физическую среду передачи сигналов в форме кольца, соединяющего ПЭВМ, блоки доступа и повторители. Блок доступа (БлД)...

-

Расчет минимальной пропускной способности вычислительной сети Электронная почта Будем отталкиваться от максимального значения задержки отправки сообщения...

-

Активное сетевое оборудование - Архитектура локальных компьютерных сетей

Активное сетевое оборудование (АСО) это - электронное устройство, за которым следуют некоторые "интеллектуальные" особенности. К такому оборудованию,...

-

Сетевые протоколы, используемые в сети Интернет. - Использование компьютерных сетей

Иерархия протоколов TCP/IP 5 Application level 4 Transport level 3 Internet level 2 Network interface 1 Hardware level Протоколы TCP/IP широко...

-

Классификация компьютерных сетей - Теоретические основы информационных процессов и систем

Для классификации компьютерных сетей используются разные признаки, выбор которых заключается в том, чтобы выделить из существующего многообразия такие,...

-

Описание стандарта IEEE 802.15.4 - Моделирование беспроводных сенсорных сетей

Стандарт 802.15.4 предназначен для организации двух нижних уровней эталонной модели OSI в беспроводной сенсорной сети - физический (PHY) и канальный...

-

Срок морального старения продуктов и решений в области информационных технологий, как правило, составляет 3 -- 5 лет. По прошествии этого срока...

-

Для организации сети управления АСО используются существующие IP-адреса из диапазона 192.168.15.0/24 (см. Табл. 2). Табл. 2. IP-адресация АСО управления...

-

Разработка интеграционных платформ началась одновременно с исследованием и развитием Интернета Вещей. Это происходило по той причине, что сама концепция...

-

Определение облачных вычислений - Облачные технологии Google в образовании

"Облако" обозначает сложную инфраструктуру с большим количеством технических деталей, спрятанных в "облаках". Национальный институт стандартов и...

-

Домашнее использование чаще всего представляет из себя набор сенсоров, собирающих информацию об индивидах, которые напрямую владеют этой сетью. Это могут...

-

-спуфинг - Классификация сетевых атак

IP-спуфинг происходит в том случае, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя. Это можно...

-

Прямоточная система применяется для хозяйственно-питьевого и противопожарного водоснабжения. В некоторых случаях применяется и для...

-

Методы защиты информации - Компьютерные преступления и методы защиты информации

Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или...

-

Оборудование для беспроводных коммуникаций - Карманный персональный компьютер

Такое оборудование может иметь различные формы, но, скорее всего, в его основе лежит либо модем, либо высокочастотный (RF) приемопередатчик. Такие...

-

Введение Постоянно растущие угрозы от привилегированных инсайдеров, в совокупности с динамично изменяющимися технологиями и бизнес-структурой, ввергают...

-

В программе присутствуют следующие основные модули: - PlatformManager - DeviceManager - ScenariosManager - ScenarioEngine - ExportManager - ImportManager...

-

Информация с точки зрения информационной безопасности обладает следующими категориями: * конфиденциальность -- гарантия того, что конкретная информация...

-

ПОТЕНЦИАЛЬНЫЕ ПОЛЬЗОВАТЕЛИ - Интернет и его услуги

Кому же может быть столь полезен Internet и каким образом? Что так способствует ее развитию? Полезность Internet повышалась вместе с развитием...

-

Введение, Общие сведения о локальных сетях - Разработка локальной сети для ОАО "Корпорация Монстров"

Общие сведения о локальных сетях Локальный сеть вычислительный сервер Локальная Сеть (локальная вычислительная сеть, ЛВС) - это комплекс оборудования и...

-

Исходные данные для разработки Сеть абонентского доступа разрабатывается согласно заданию на дипломный проект для территории, представленной на рисунке...

-

МЕТОДЫ ДОСТУПА К ПЕРЕДАЮЩЕЙ СРЕДЕ В ЛВС - Компьютерные сети и телекоммуникации

Несомненные преимущества обработки информации в сетях ЭВМ оборачиваются немалыми сложностями при организации их защиты. Отметим следующие основные...

-

ОСНОВНЫЕ КОМПОНЕНТЫ WWW, URL, HTML - Компьютерные сети и телекоммуникации

World Wide Web переводится на русский язык как "Всемирная Паутина". И, в сущности, это действительно так. WWW является одним из самых совершенных...

-

Особенности использования мобильных устройств в образовании Термин "мобильное обучение" (м-обучение) mobile learning (m-learning) относится к...

-

Создание конфигурационного файла - Моделирование беспроводных сенсорных сетей

Для моделирования сети необходимо создать файл конфигурации omnetpp. ini: [General] Network = SN Include../Parameters/Castalia. ini Sim-time-limit =...

Инжиниринг трафика - Многопротокольная коммутация по меткам