Централизованный сервер как метод взаимодействия - Виды взаимодействия в Интернете вещей

Большинство интернет-вещей представляют собой самостоятельные устройства, передающие некоторую информацию в базу данных для последующей обработки и передачи конечным пользователям. Для сбора, хранения, обработки, упрощения поиска, контроля и визуализацииинформации используется централизованный сервер управления интернет-вещами, который включает в себя:

Модуль обработки информации,

Базу данных для хранения собираемой информации,

Интерфейс взаимодействия с интернет-вещами (некоторый протокол, поддерживаемый всеми вещами),

Систему контроля пользовательского доступа к вещам, управления их иерархией, параметрами и функционалом.

Последний пункт может быть перенесен на отдельный сервер и вынесен в обособленную систему управления, отделяя друг от друга базу собираемых данных и базу данных управления вещами.

Модуль обработки информации может производить распаковку сжатой для ускорения транспортировки информации, произведения арифметических и логических вычислений, классификацию и преобразование принятой информации к понятному формату восприятия.

Для хранения информации с подведения некоторой статистики, необходимой для мониторинга объектов, а также предоставления актуальной опубликованной информации всем пользователям независимо от их времени подключения используется база данных.

Управление интернет-вещами производится также через сервер. Пользователь отправляет команду на сервер управления, а он, в свою очередь, транслирует ее адресату. Набор команд управления должен быть минимальным и общим для всех интернет-вещей для обеспечения полного отделения управления от данных. Это важное требование к интернет-вещам, поскольку позволяет значительно упростить обмен информацией между пользователями и вещами, а также сделать шаг на пути к стандартизации методов взаимодействия в Интернете вещей и созданию общего центра управления.

Отделение управляющей информации от данных подразумевает выделение минимального набора команд и сущностей, над которыми эти команды могут быть выполнены. Например, для выключения лампочки, включения тостера или переключение режима съемки видеокамеры можно выполнять одну и ту же команду - запись. Данными в таком случае будут являться состояния устройств. Для получения информации необходимо выполнить чтение текущего состояния устройства или отдельной его составной части.

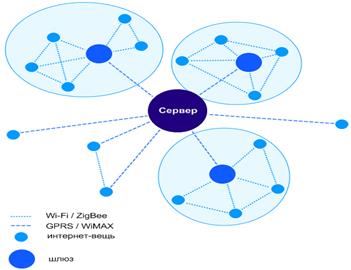

При использовании централизованного сервера управления, структуру сети (топологию) Интернета вещей можно рассматривать с двух сторон: реальная (физическая топология) и топология с учетом непрямых связей (логическая).

Физическая Топология Интернета вещей - звезда - все интернет-вещи или группы вещей соединены с сервером по отдельности.

Логическая же топология может быть абсолютно любой. Любые 2 вещи могут быть соединены как местным беспроводным каналом, так и внешним - через сервер управления, обеспечивая непрямую связь. Предоставление услуг одной вещью другой может быть как абсолютно прозрачным (вне зависимости от территориального расположения вещи), так и с разделением на 2 протокола для локальной сети и связи с удаленной вещью.

Рисунок 4. Физическая Топология Интернета вещей с использованием централизованного сервера

Беспроводная локальная сеть интернет-вещей может быть организована средствами протоколов ZigBee, Wi-Fi, Bluetoothи других протоколов беспроводной связи малой зоны действия, а связь с сервером управления может быть установлена посредством глобальной сети Интернет. При этом могут использоваться технологии GPRS, WiMAX, направленная радиопередача, проводные каналы связи.

ZigBee - наиболее часто используемый протокол для беспроводных сенсорных сетей. ZigBee -- это по сути не отдельный протокол, а спецификация сетевых протоколов верхнего уровня (уровня приложений и сетевого уровня), использующих сервисы нижних уровней -- уровня управления доступом к среде и физического уровня, регламентированных стандартом IEEE 802.15.4. ZigBee и IEEE 802.15.4 описывают беспроводные персональные вычислительные сети (WPAN). Спецификация ZigBee ориентирована на приложения, требующие гарантированной безопасной передачи данных при относительно небольших скоростях и возможности длительной работы сетевых устройств от автономных источников питания (батарей).

Основная особенность технологии ZigBee заключается в том, что она при малом энергопотреблении поддерживает не только простые топологии сети ("точка-точка", "дерево" и "звезда"), но и самоорганизующуюся и самовосстанавливающуюся ячеистую (mesh) топологию с ретрансляцией и маршрутизацией сообщений. Кроме того, спецификация ZigBee содержит возможность выбора алгоритма маршрутизации, в зависимости от требований приложения и состояния сети, механизм стандартизации приложений -- профили приложений, библиотека стандартных кластеров, конечные точки, привязки, гибкий механизм безопасности, а также обеспечивает простоту развертывания, обслуживания и модернизации.

Похожие статьи

-

Введение - Виды взаимодействия в Интернете вещей

Интернет вещь протокол виджет В настоящее время активно развивается такое направление в области информационных технологий, как "Интернет вещей" -...

-

Использование шлюза - Виды взаимодействия в Интернете вещей

В Интернете вещей шлюз используется не только для прямой связи интернет-вещей с пользователем, но и при использовании централизованного сервера. Шлюзы...

-

Способы взаимодействия в Интернете вещей - Виды взаимодействия в Интернете вещей

В настоящий момент можно выделить 3 основных способа взаимодействия с интернет-вещами: Прямой доступ, Доступ через шлюз, Доступ через сервер. В случае...

-

Домашнее использование чаще всего представляет из себя набор сенсоров, собирающих информацию об индивидах, которые напрямую владеют этой сетью. Это могут...

-

Разработка интеграционных платформ началась одновременно с исследованием и развитием Интернета Вещей. Это происходило по той причине, что сама концепция...

-

МЕТОДЫ ДОСТУПА К ПЕРЕДАЮЩЕЙ СРЕДЕ В ЛВС - Компьютерные сети и телекоммуникации

Несомненные преимущества обработки информации в сетях ЭВМ оборачиваются немалыми сложностями при организации их защиты. Отметим следующие основные...

-

История и основные парадигмы Следующий виток развития информационных технологий находится вне области настольных компьютеров. В парадигме Интернета Вещей...

-

Проблема безопасности С подключением все большего количества устройств к интернету возникает больше возможных уязвимостей с точки зрения безопасности....

-

Несмотря на то, что к IoT Hub можно подключиться напрямую, используя протоколы HTTP или AMQP), Microsoft также предоставляет разные SDK для разных языков...

-

Для реализации вышеописанных пользовательских историй опишем функциональные требования, на которые будет опираться процесс разработки. Во-первых, самый...

-

С эксплуатационной точки зрения удобно рассматривать то, как устройства в IoT соединяются и "общаются" друг с другом, говоря о технических моделях...

-

Для определения наиболее актуальных функциональных требований необходимо полностью рассмотреть предлагаемые в научном сообществе решения по...

-

Предметная область IoT (Интернет вещей) - это сеть физических объектов - устройств, транспортных средств, зданий и других вещей со встроенной...

-

Шифрование данных традиционно использовалось спецслужбами и оборонными ведомствами; сейчас, в связи с ростом возможностей компьютерной техники, многие...

-

На текущий момент AMQP 1.0 официально поддерживается всеми сервисами Azure, которые являются частью шлюза соединения. Microsoft сориентировался на этом...

-

В данном пункте представлено описание подключенных систем к общей инфраструктуре ИС компании. В случае IBM SPSS: Вследствие того, что сбор данных с...

-

IoT Hub новый сервис, предоставляемый в рамках набора сервисов Azure. Этот сервис предоставляет двустороннее взаимодействие между устройствами и облачной...

-

Методы защиты информации - Компьютерные преступления и методы защиты информации

Для решения проблем защиты информации в сетях прежде всего нужно уточнить возможные причины сбоев и нарушений, способные привести к уничтожению или...

-

Виды архитектур распределенных баз данных - Модели серверов баз данных

В рамках многоуровневого представления вычислительных систем можно выделить три группы функций, ориентированных на решение различных подзадач: 1 функции...

-

Физическая среда передачи в локальных сетях - Методы доступа к передающей среде в ЛВС

Весьма важный момент - учет факторов, влияющих на выбор физической среды передачи (в ЛВС - кабельной системы). Среди них можно перечислить следующие:...

-

Многие организации, рассматривая вопрос о сетевой безопасности, не уделяют должного внимания методам борьбы с сетевыми атаками на втором уровне. В...

-

Сетевыми протоколами называют протоколы первого и второго уровней, определяющих архитектуру локальной сети, в том числе ее топологию, передающую среду,...

-

Строгое определение протокола выглядит как формализованный набор правил, используемый ПК для коммуникаций. Из-за сложности коммуникаций между системами и...

-

Наиболее распространенная форма - ЭВМ. Раньше чаще использовались вычислительные центры (ВЦ). Вычислительный центр - организуется и специализируется на...

-

Одним из самых важных начальных этапов при разработке ПО является выбор технологического стека, с помощью которого будет происходить разработка продукта....

-

В программе присутствуют следующие основные модули: - PlatformManager - DeviceManager - ScenariosManager - ScenarioEngine - ExportManager - ImportManager...

-

С целью выбора платформы для внедрения программного модуля необходимо сравнить интеграционные платформы Интернета вещей с помощью определенных критериев....

-

Корпоративная интеграционная подсистема на базе IBM WebSphere Business Integration Message Broker [28] отвечает за выстраивание корпоративной...

-

Основным, с точки зрения пользователя, является прикладной уровень. Этот уровень обеспечивает выполнение прикладных процессов пользователей. Наряду с...

-

При разработке Системы были использованы современные веб-технологии: AJAX, LAMP. Используемые программные средства, языки программирования, библиотеки:...

-

Как известно , необходимость интеграции нескольких информационных систем как внутри одной организации (системы являются подсистемами к историчной...

-

Для того, чтобы разработать оптимальный метод интеграции сторонних систем в существующую ИТ-инфраструктуру систем компании, требуется точно поставить...

-

Введение - Модели серверов баз данных

Какая бы сфера человеческой деятельности не была затронута: торговля, медицина, образование, промышленность, сфера развлечений или управления, везде...

-

Они во многом объединяют или дополняют два вышеперечисленных метода :автоматический и неавтоматический. Это контент-анализ, Интернет-опросы и...

-

К программным методам защиты в сети Internet можно отнести прежде всего защищенные криптопротоколы, с использованием которых появляется возможность...

-

Компьютерные преступления - это предусмотренные уголовным кодексом общественно опасные действия, в которых машинная информация является объектом...

-

Заключение - Модели серверов баз данных

База данных помогает систематизировать и хранить информацию из определенной предметной области, облегчает доступ к данным, поиск и предоставление...

-

При использовании сервера баз данных в архитектуре сервера БД, схема которого представлена на рисунке 3.2, средства управления базой данных и БД...

-

Под сервером обычно понимают процесс, который обслуживает информационную потребность клиента. В различных архитектурах в качестве процесса может быть...

-

Информация с точки зрения информационной безопасности обладает следующими категориями: * конфиденциальность -- гарантия того, что конкретная информация...

Централизованный сервер как метод взаимодействия - Виды взаимодействия в Интернете вещей