Моделирование технических каналов утечки - Инженерно-техническая защита информации организации ООО "ТерраИнкогнито"

Моделирование это метод исследования различных явлений и процессов, выработки вариантов решений. Методом моделирования описываются структура объекта (статическая модель), процесс его функционирования и развития (динамическая модель). В модели воспроизводятся свойства, связи, тенденции исследуемых процессов, что позволяет оценить их состояние, сделать прогноз, принять обоснованное решение.

Моделирование технических каналов утечки обеспечивает целостность подхода к изучению предмета, что, в свою очередь, означает возможность выстроить систему защиты информации наиболее эффективно.

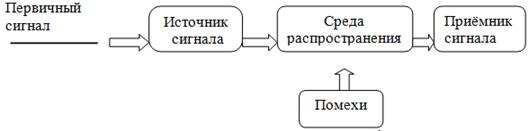

Структура канала утечки информации указана на схеме:

Рисунок 1 - Структура канала утечки информации

Модель содержит следующие параметры каналов утечки информации: источник сигнала либо передатчик, среда распространения сигнала, носитель информации, ее приемник и возможное месторасположение приемника. Также указываются вид канала, оценка его реальности, величина угрозы и ее ранг.

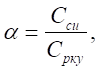

Оценка реальности канала вычисляется по формуле:

Где

ССи - стоимость информации, %;

СРку - стоимость реализации канала утечки, %.

Величина угрозы вычисляется по формуле:

Б - реальность канала утечки;

ССи - стоимость информации.

Таблица 3. Признаки каналов утечки информации

|

Вид канала |

Признаки |

|

Оптический |

|

|

Радиоэлектронный |

|

|

Акустический |

|

|

Материально-вещественный |

|

Таблица 4. Стоимость средств съема информации

|

№ |

Средства съема информации |

Стоимость (Срку), руб. |

Стоимость (Срку), % |

|

2 |

Селективный вольтметр |

58 000 |

43 |

|

3 |

ПЭВМ для реализации хакерских атак |

45 000 |

33 |

|

4 |

Направленный микрофон |

4 300 |

3 |

|

5 |

Высокочувствительный НЧ-усилитель |

8 500 |

6 |

|

6 |

Акустическая радиозакладка (Подслушивающий радиожучок) |

4 500 |

4 |

|

8 |

Миниатюрная видеокамера |

2 000 |

2 |

|

9 |

Радиостетоскоп |

12 000 |

9 |

|

10 |

ИТОГО |

134 300 |

100 |

Защита информация угроза конфиденциальность

Для построения наиболее наглядных моделей технических каналов утечки недостаточно просто указать величину угрозы. Следует проранжировать эти величины, чтобы модель канала утечки стала прозрачной и понятной.

Таблица 5. Ранжирование угроз

|

Величина ранга |

Величина угрозы |

|

1 |

Более 400 |

|

2 |

101-400 |

|

3 |

31-100 |

|

4 |

5-30 |

|

5 |

Менее 5 |

Таблица 6. Структурная модель технических каналов утечки

|

№ элемента информации |

Ценность информации |

Источник сигнала, передатчик |

Путь утечки информации |

Вид канала |

Оценка реальности канала |

Величина угрозы |

Ранг угрозы |

|

1 |

20 |

Источник опасного сигнала - элементы компьютерной техники: монитор, физические линии(коаксиальные кабели) |

Среда распространения - атмосфера, носитель - побочное электромагнитное излучение (ПЭМИ), приемник - селективный вольтметр. Дальность действия: до 100 метров. |

Радиоэлектронный |

0.4 |

9.3 |

4 |

|

2 |

15 |

0.34 |

5.2 |

4 | |||

|

3 |

15 |

0.34 |

5.2 |

4 | |||

|

4 |

10 |

0.2 |

2.3 |

5 | |||

|

5 |

10 |

0.2 |

2.3 |

5 | |||

|

1 |

20 |

Источник функциональных сигналов - ПЭВМ |

Среда распространения - кабели (через глобальную сеть "Интернет"), носитель - электрический ток. Приемник - ПЭВМ злоумышленника(хакера). Дальность действия: не ограничена |

Электронный |

0.6 |

12.1 |

4 |

|

2 |

15 |

0.4 |

6.8 |

4 | |||

|

3 |

15 |

0.4 |

6.8 |

4 | |||

|

4 |

10 |

0.3 |

3.03 |

5 | |||

|

5 |

10 |

0.3 |

3.03 |

5 | |||

|

1 |

20 |

Первичный сигнал - акустическое поле помещения. |

Среда распространения - акустическое поле помещения. Носитель - акустическая волна. Приемник - направленный микрофон. Дальность действия: до 100 м. |

Акустический |

6.6 |

133.3 |

2 |

|

2 |

15 |

5 |

75 |

3 | |||

|

3 |

15 |

5 |

75 |

3 | |||

|

5 |

10 |

3.3 |

33.3 |

3 | |||

|

1 |

20 |

Закладное устройство: акустическая радиозакладка |

Среда распространения - атмосфера. Носитель - э/м волна в радиодиапазоне. Приемник - радиоприемник злоумышленника. Дальность действия: до 200 метров |

Акусторадиоэлектронный |

5 |

100 |

3 |

|

2 |

15 |

3.7 |

56.2 |

3 | |||

|

3 |

15 |

3.7 |

56.2 |

3 | |||

|

5 |

10 |

2.5 |

25 |

4 | |||

|

1 |

20 |

Закладное устройство: миниатюрная видеокамера. Первичный сигнал - свет, отраженный от поверхности объектов. |

Среда распространения - атмосфера. Носитель - э/м волна в радиодиапазоне. Приемник - ТВ приемник злоумышленника. Установка внутри помещений(Кабинета1 и Кабинета2). Дальность действия - 500м |

Опторадиоэлектронный |

10 |

200 |

2 |

|

2 |

15 |

7.5 |

112 |

2 | |||

|

3 |

15 |

7.5 |

112 |

2 | |||

|

6 |

30 |

15 |

450 |

1 | |||

|

1 |

20 |

Первичный сигнал - акустическое поле помещения. Источник сигнала - передающий модуль радиостетоскопа |

Среда распространения 1- батареи Носитель 1 - механические колебания Приемник 1 - приемный модуль радиостетоскопа Источник сигнала 2- передающий модуль радиостетоскопа Среда распространения 2- атмосфера Носитель 2- э/м волна в радиодиапазоне Приемник 2 - радиоприемник злоумышленника |

Акустовиброрадиоэлектронный (Составной канал) |

2.2 |

44 |

3 |

|

2 |

15 |

1.6 |

25 |

4 | |||

|

3 |

15 |

1.6 |

25 |

4 | |||

|

5 |

10 |

1.1 |

11 |

4 | |||

|

1 |

20 |

Источник опасного сигнала - охранно-пожарные извещатели |

Носитель - эл. ток Среда - кабели, системы охранного и пожарного оповещения. Приемник - высокочувствительный НЧ усилитель Подключение непосредственно к линиям системы охраны(в соседнем кабинете или на этаже). |

Акустоэлектрический |

3.3 |

66 |

3 |

|

2 |

15 |

2.5 |

37 |

3 | |||

|

3 |

15 |

2.5 |

37 |

3 | |||

|

5 |

10 |

1.6 |

17 |

4 |

Похожие статьи

-

Заключение - Инженерно-техническая защита информации организации ООО "ТерраИнкогнито"

В данной курсовой работе было проведено исследование предприятия "ТерраИнкогнито". В исследование вошло оценка информации, обрабатываемой в процессе...

-

Моделирование объекта защиты включает в себя также описание пространственного расположения основных мест размещения источников информации, выявления...

-

Моделирование является основным методом анализа объекта защиты, выявления возможных угроз и построения соответствующей системы защиты. Моделирование...

-

Введение, Объект защиты - Инженерно-техническая защита информации организации ООО "ТерраИнкогнито"

Развитие компьютерных технологий привело к тому, что на данный момент все организации используют информационные технологии для обработки информации,...

-

Источниками угроз НСД в информационной системе могут быть: Нарушитель; Носитель вредоносной программы; Аппаратная закладка. Для источников угроз - людей,...

-

Защита информации от разрушения - Инженерно-техническая защита объектов

Одной из задач обеспечения безопасности для всех случаев пользования ПЭВМ является защита информации от разрушения, которое может произойти при...

-

Защита корпоративной информации - Защита информации

Однако при решении этой проблемы предприятия часто идут на поводу у компаний-подрядчиков, продвигающих один или несколько продуктов, решающих, как...

-

Классификация источников угроз - Проектирование средств защиты информации

Обозначение Определение категории Уровень угрозы Антропогенные источники угроз Внутренние по отношение к АС А1 Технический персонал, который обслуживает...

-

Интерфейсы систем управления. Классификация, основные характеристики интерфейсов. Системные (внутримашинные) интерфейсы. Интерфейсы персональных...

-

Одной из самых актуальных проблем в организации ООО "555" является низкая квалификация кадров в сфере информационных технологий и особенно в части ИБ....

-

Режим эксплуатации АРМ должен соответствовать режиму работы сотрудников, то есть пользователей в соответствии со штатным расписанием рабочего дня,...

-

Анализ организационной структуры и основных направлений деятельности предприятия Компания "555" - фирма основана в 2006 году. Основные направления...

-

Аппаратные средства защиты - Инженерно-техническая защита объектов

К аппаратным средствам защиты информации относятся самые различные по принципу действия, устройству и возможностям технические конструкции,...

-

Разглашение информации, Утечка информации - Законы по зашите информации

Разглашение информации ее обладателем - это умышленные или неосторожные действия должностных лиц и граждан, которым в установленном порядке были доверены...

-

На стадии технического проектирования разрабатываются основные положения создаваемой системы, формулируются основные принципы ее функционирования и...

-

Защита информации на бумажных (машинных) носителях и содержащейся в отходах и браке научной и производственной деятельности организации предусматривает...

-

На предприятии функционирует АС класса 2. Существуют повышенные требования к обеспечению конфиденциальности и доступности защищаемой информации....

-

Защита от копирования - Инженерно-техническая защита объектов

Средства защиты от копирования предотвращают использование ворованных копий программного обеспечения и являются в настоящее время единственно надежным...

-

Физические средства защиты - Инженерно-техническая защита объектов

Физические средства защиты -- это разнообразные устройства, приспособления, конструкции, аппараты, изделия, предназначенные для создания препятствий на...

-

Датчики. Назначение, основные типы датчиков и физические принципы действия. Датчики механических величин (линейных и угловых перемещений, скорости,...

-

Многие организации, рассматривая вопрос о сетевой безопасности, не уделяют должного внимания методам борьбы с сетевыми атаками на втором уровне. В...

-

Комплексный подход к обеспечению информационной безопасности, Основные понятия - Защита информации

Основные понятия Под информацией, применительно к задаче ее защиты понимается сведения о лицах, предметах, фактах, событиях явлениях и процессах...

-

Криптографические средства защиты - Инженерно-техническая защита объектов

Криптография как средство защиты (закрытия) информации приобретает все более важное значение в мире коммерческой деятельности. Криптография имеет...

-

Классификация информации - Проектирование средств защиты информации

№ Наименование По доступности По целостности По конфиденциальности 1 Информация о финансах предприятия Д2 Ц3 К3 2 Юридическая информация Д2 Ц2 К3 3...

-

Резервирование файлов - Компьютерные сети. Защита и резервирование компьютерной информации

Необходимость резервирования информации в ЭВМ может быть вызвана нехваткой места на диске или защитой от возможной порчи и разрушения информации (при...

-

Основанием для начала работ на стадии рабочего проектирования является утвержденный технический проект. В связи с тем, что основная цель рабочего проекта...

-

Рассмотрим иерархическую структуру информации на примере использования психологического теста для оценки психологических качеств сотрудников и влияния...

-

Техническое обеспечение (ТО) - совокупность технических средств, предназначенных для работы информационной системы, а также соответствующая документация...

-

После ввода пользователем исходных данных компьютер должен их обработать в соответствии с заданной программой и вывести результаты в форме, удобной для...

-

Федеральный Закон РФ № 149-ФЗ "Об информации, информационных технологиях и о защите информации", принятый Государственной Думой 8 июля 2006 года и...

-

Характеристика предприятия - Проектирование средств защиты информации

Объект: Разработчик видеоигр ЧП "BablEntertainment"; Рабочие дни: понедельник-пятница; Род деятельности: Разработка видеоигр; Время работы: 8:00 - 17:00...

-

Угроза - целенаправленное действие, которое повышает уязвимость накапливаемой, хранимой и обрабатываемой системы информации и приводит к ее случайному...

-

Введение - Обеспечение защиты от несанкционированного доступа в организации

Информационная безопасность - одно из популярнейших сегодня понятий. Наша жизнь уже неразрывно связана с информационными технологиями в современном их...

-

Важнейший элемент АИС--информационное обеспечение. Информационное обеспечение предназначено для отражения информации, характеризующей состояние...

-

Необходимость защиты информации - Законы по зашите информации

Социальные и экономические изменения в последние годы создали условия для широкого внедрения в России новейших информационных технологий, создания и...

-

Программные и программно-аппаратные средства обеспечения безопасности информации - Защита информации

К аппаратным средствам защиты информации относятся электронные и электронно-механические устройства, включаемые в состав КС и выполняющие(как...

-

Основные требования к комплексной системе защиты информ: Разработка на основе положений и требований существующих законов, стандартов и нормативно -...

-

Техническое обеспечение -- это комплекс технических средств, предназначенных для работы информационной системы, а также соответствующая документация на...

-

Информация как объект права собственности - Защита информации в интернет

Комплекс проблем, связанных с информационной безопасностью, включает в себя не только технические, программные и технологические аспекты защиты...

-

Основные требования и характеристики современных и применение технических средств АИС Автоматизированная информационная система (АИС) представляет собой...

Моделирование технических каналов утечки - Инженерно-техническая защита информации организации ООО "ТерраИнкогнито"