Инсайдерство - Информационные войны

Информация занимает первое место в конкурентной борьбе и соответственно утечка информации за пределы компании может нанести непоправимый ущерб репутации и финансовому положению организации.

В 2011 году компания Sailpoint (компания, производящая ПО по разграничению прав доступа к документам) провела опрос с целью оценить приверженность сотрудников к корпоративной этике своих компании в области распространения секретной информации, а также выявить реакцию клиентов этих фирм на такого рода нарушения.

Первым этапом было опрошено 3,500 сотрудников компаний из США, Великобритании и Австралии. Результат показал, что сравнительно большое количество людей готовы к краже секретной информации своих компаний. Если быть точными, то 22% опрошенных из США, 29% из Австралии и около половины респондентов из Великобритании признали, что они были бы готовы воспользоваться закрытой информацией своего работодателя. Самым интригующим открытием стал тот факт, что 5% опрошенных из США, 4% из Австралии и впечатляющие 24% сотрудников из Великобритании были бы готовы продать информацию своей компании ради собственной выгоды.

Инсайдер (англ. insider) -- член какой-либо группы людей, имеющей доступ к информации, недоступной широкой публике.

Активное участие -- определяющий фактор: если человек просто очевидец, это не делает его инсайдером. Инсайдер -- тот, кто не просто ознакомлен с фактами и деятельностью, а тот, кто в курсе повседневной работы и отношений людей в определенной группе.

Понятие "Информация" по своей сути является крайне дискуссионным. В каждой области знания это понимается по своему. Это приводит к тому, что сами понятие многими начинает восприниматься интуитивно.

|

Факт |

Данные |

Информация |

|

Компания готовится выпустить новый продукт |

Техническая документация, рекламные материалы, дистрибутив, исходный код продукта |

Продукт еще не готов/не оттестирован, сроки выхода будут сорваны/выдержаны |

|

Компания стремиться поднять стоимость своих акций |

План мероприятий, направленных на повышение... , прогнозы по стоимости акций и т. п. |

Компанию просто готовят к продаже |

|

Компания набирает новых сотрудников |

Объявления на серверах для соискателей |

Компания готовится выпустить новую услугу/вскоре открывает новый филиал |

Наиболее типичный инсайдер - это мужчина в возрасте от 30 до 50 лет с высшим образованием, хорошо разбирающийся в информационных технологиях.

Психологи классифицируют инсайдеров на несколько типов:

- 1. "Буратино". Действует в большей степени из любопытства, а не из корыстных побуждений; 2. "Неуловимый мститель". Обычно, это уволенный работник, который инсайдерством мстит за увольнение; 3. "Павлик Морозов". Руководствуется корыстными и идейными мотивами; 4. "Серый кардинал". Самый опасный тип высокопоставленных инсайдеров. Имеют доступ к широкому спектру документов.

В финансовой деятельности инсайдерские торговые операции на рынке ценных бумаг -- это операции с ценными бумагами на основе внутренней информации о деятельности компании-эмитента, часто они бывают незаконными.

В повседневной жизни инсайдерские знания рассматриваются как источник действительной информации, которая может противоречить официальным заявлениям.

В бизнесе инсайдеры -- лица, имеющие доступ к внутренней информации о корпорации; обычно инсайдерами являются директора и старшие менеджеры, а также владельцы более 10% голосов компании

Инсайдерство достаточно распространено на Западе и в США, не избежали подобной участи и российские компании. Согласно статистике, лишь каждая десятая компания внедряет систему защиты от утечек информации.

По результатам целого ряда исследований, примерно 66 процентов утечек конфиденциальной информации приходится на частные предприятия. Остальные 34 процента принадлежат государственному сектору.

Особенно от инсайдерства страдают банковские и финансовые структуры, где объектами утечки информации могут быть персональные данные или данные о счетах, кредитные истории, информация о ситуациях, которые могут повлиять на стоимость ценных бумаг на фондовом рынке.

В США в 2006 году сотрудник крупной компании продал базу электронных адресов клиентов (92 миллиона) спамерам за 28 тысяч долларов. В России же одним из самых громких примеров инсайдерских действий можно назвать последний случай, когда в двадцатых числах марта 2008 года в интернете появился сайт www. radarix. com, на котором были размещены данные миллионов жителей России и Украины. При поиске по имени человека можно было узнать сведения о судимости, приводах человека в милицию, а также паспортные данные, адреса, телефоны, информацию из налоговых служб, номерные знаки автомобиля и многое другое. Это был первый случай размещения настолько крупной объединенной базы с персональными данными в Интернете.

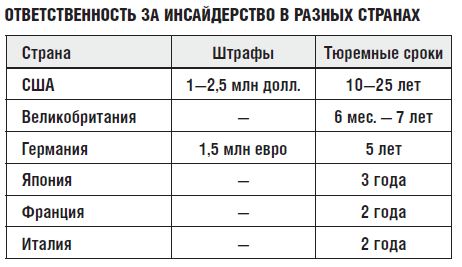

В подавляющем большинстве случаев внутренние нарушители не несут сколько-нибудь существенной ответственности.

Наиболее распространенное наказание для халатных сотрудников -- формальные выговоры (45%), а для злонамеренных инсайдеров -- увольнение (51%) без симметричного судебного преследования или материальных взысканий. Не меньшую озабоченность вызывает и степень латентности внутренних нарушений: 42% респондентов затруднились определить количество утечек конфиденциальных данных.

В тройку "призеров" по степени опасности среди каналов утечки респонденты вынесли мобильные носители (70%), электронную почту (52%) и Интернет (33%). Больше всего инсайдеров привлекают персональные данные (68%), финансовые отчеты и детали конкретных сделок (40%).

В 87% случаев инсайдеры использовали простые команды зарегистрированных пользователей. Лишь иногда применялись специфические технические знания о мерах безопасности систем.

В настоящее время существует широкий рынок аппаратных средств защиты информации в виде электронных ключей и смарт-карт.

Еще одним способом решения проблемы с инсайдерством является защита каждого секретного документа (в большинстве случаев это возможно, если документ уже закончен и не должен подвергаться изменениям, иначе остается только ограничение доступа). Осуществить это решение можно следующим образом.

Во-первых, можно делать документы неотделимыми от программ их просмотра, которые в свою очередь привязываются к компьютеру. По этому пути идут, например, компании StarForce и Adobe. В этом случае программа просмотра активируется на конкретных компьютерах (например, в бухгалтерии), а документы защищаются таким образом, что их можно просмотреть только в программах, установленных именно для этих целей именно на этом компьютере. Кроме того, существует возможность защитить документ, который будет отправлен из организации по электронной почте или на каком-либо носителе. При этом открыть его и прочитать сможет только адресат, имея определенный серийный номер и специальную программу-просмотрщик. В этом продукте реализована система отчетов, в которой можно посмотреть, на каком компьютере, сколько раз и когда открывался документ. Еще один популярный способ обеспечения защиты от инсайдеров - применение в работе методов поведенческого анализа, которые используются различными производителями. В этом случае на компьютеры сотрудников устанавливаются специальные программные модули, например, Safe'n'Sec (известное решение от компании S. N.Safe&;Software), которые блокируют доступ к файлам любых программ, кроме разрешенных. В этом случае уже невозможно, например, приаттачить документ к электронному письму или запустить то или иное приложение без разрешения.

Страны с развитой экономикой столкнулись с проблемой инсайда давно. Первый судебный прецедент случился в 1909 году: директор Philippine Sugar Estates Development Company выкупил у одного из акционеров долю (800 акций), "забыв" предупредить последнего о грядущей продаже компании по существенно более высоким ставкам. Верховный суд США постановил, что директор поступил нехорошо, и присудил вернуть акции пострадавшему акционеру. Первые законодательные акты, запрещающие использование подобной информации, появились еще в 30-х годах, сразу же после окончания великой депрессии - крупнейшего экономического и финансового кризиса в XX веке.

Примеры инсайдерских сделок:

- 1982 год, дело Кьярелло: издатель, получивший заказ на печать буклета, посвященного грядущему слиянию двух компаний, купил акции одной из них, прилично на этом заработав. Вопреки ожиданиям, верховный суд США вынес оправдательный вердикт, вернувшись к исходному принципу об обязательном наличии трастовых отношений между инсайдером и акционерами компании, чьи акции используются в сделке. У издателя вообще не было никаких прямых отношений с этой компанией, поэтому его отпустили на все четыре стороны. 14 правил SEC (Комиссия по ценным бумагам и биржам в США) -- это просто хрестоматийная иллюстрация лицемерия американской псевдоэтической законодательной системы. То есть если вы, обедая в ресторане, случайно подслушали за соседним столиком разговор двух руководящих работников компании А о грядущем сенсационном росте квартальной прибыли, кинулись домой и купили 1000 колл-опционов этой компании, которые на следующий день выросли в цене на 300%, вы не совершили ничего предосудительного. Так поступать типа можно. Зато если вы, обедая в ресторане, случайно подслушали за соседним столиком разговор двух руководящих работников компании А о грядущем слиянии с компанией В, кинулись домой и купили 1000 колл-опционов компании А, которые на следующий день выросли в цене на 300%, то вы совершили преступление, которое преследуется и по гражданскому, и по уголовному законодательству.

Звучит по-идиотски? Не спешите с выводами. Помните, как весь мир покатывался со смеху после заявления Билла Клинтона, что он в молодости марихуану курил, но не затягивался? Так вот, мир добровольно расписался в полном непонимании американской морально-этической системы. В самой Америке над заявлением президента смеялись только маргиналы, не интегрированные в систему. Потому что согласно этой системе курить и не затягиваться совершенно не одно и то же, что курить и затягиваться. Более того, не только с правовой (это-то понятно), но и с морально-этической точки зрения не затягиваться лучше (!), чем затягиваться. Согласно той же самой логике использовать инсайдерскую информацию о поглощениях -- это зло, а о квартальном отчете -- это добро.

2010 год, дело Гриффитса и Стеффса. Перечислять бесконечные прецеденты по инсайдерским судебным разбирательствам нет ни малейшего смысла, поскольку вместо закономерностей мы лишь наблюдаем флюгерные постановления, отражающие моду времени. Посему достаточно посмотреть, куда эволюционировала вся эта система в наши дни. Итак, рядовые работники Florida East Coast Railway (инженер-механик и проводник поездной бригады) заметили, что к ним в железнодорожное депо зачастили "белые воротнички" в дорогих костюмах, причем не только "большие шишки" родной компании, но и неизвестные функционеры. Из этих своих наблюдений работяги заключили, что намечается поглощение, и накупили колл-опционов на все семейные сбережения. Спустя короткое время Fortress Investing Group купила флоридскую железную дорогу, а семьи Гриффитса и Стеффса стали богаче ровно на $1 млн. И что же? SEC спустила на бедолаг всех мыслимых и немыслимых собак, засудив по полной программе за дьявольский инсайд. На основании чего? А все тех же бессмысленных раздела 10(b) и правила 10b-5, согласно которым ценные бумаги покупались на основании "манипулятивных и вводящих в заблуждение посылок" (оцените туманность формулировки -- manipulative and deceptive devices!).

Похожие статьи

-

Коммерческий подкуп - Информационные войны

По уровню коррупции среди 180 стран мира Россия прочно занимает 147-е место, располагаясь между Кенией и Бангладеш. На первом месте находится Дания - там...

-

Сегодня СС являются неотъемлемой частью личной жизни многих людей, о чем свидетельствуют цифры статистики: Facebook насчитывает более 5 млн....

-

Вызовы и угрозы создаваемые информационными технологиями - Информационные войны на современном этапе

Главная опасность заключается в том, что усиливающаяся глобализация производства и мобильность всемирных корпораций может неблагоприятным образом...

-

Антивирусные программы и межсетевые экраны - Информационные войны

Антивирусная программа (АП) - программа для обнаружения компьютерных вирусов, а также нежелательных программ и восстановления зараженных файлов, а также...

-

Как противостоять угрозам - Информационные войны на современном этапе

Для борьбы с информационным оружием разрабатываются методы и программы защиты от явных и скрытых угроз. Каждый должен стать ответственным, развивать свои...

-

Кадровая безопасность предприятия - Информационные войны

Любой успешный бизнес, как известно, можно описать простой формулой: Бизнес = Деньги + Средства Производства + Кадры. Если деньги и средства производства...

-

Клонирование. - Информационные войны

Клонирование-это технология, позволяющая на основе одной официально купленной у оператора SIM-карты, произвести любое количество SIM-карт с...

-

Компьютерный терроризм - Информационные войны

Уже сегодня, по заявлениям некоторых иностранных экспертов, отключение компьютерных систем приведет к разорению 20% средних компаний в течение нескольких...

-

Промышленный шпионаж - Информационные войны

Промышленный шпионаж -- одна из форм недобросовестной конкуренции, применяемая на всех уровнях экономики, начиная с небольших предприятий и заканчивая...

-

Дело Левина. - Информационные войны

17 августа 1995 г. в Лондонском суде Bow Street Magistrates началось слушание уголовного дела, согласно которому россиянин Владимир Левин обвинялся в...

-

Типы рейдеров - Информационные войны

Тип 1. Новый предпринимательский класс (или рейдеры-заказчики). Это, как правило, люди, получившие хорошее образование, которые отлично разбираются в...

-

Компьютерные вирусы - Информационные войны

Компьютерный вирус -- разновидность компьютерных программ, отличительной особенностью которых является способность к размножению (саморепликация)....

-

Инструментарий психологических операций - Информационные войны на современном этапе

Все средства воздействия обладают разными характеристиками, поэтому реальным их использованием становится многоканальное воздействие, когда каждое из...

-

Программы для компьютеров - Информационная составляющая текста

Компьютер -- это универсальный прибор для переработки инфор-мации. Но сам по себе компьютер является просто ящиком с набором электронных схем. Он не...

-

Аудитория СМИ - это масса людей, различные общественные группы в определенной системе отношений по поводу информации, распространяемой по каналам...

-

Г. Зиммель в своей работе "Большие города и духовная жизнь" говорит о том, что индивид стремится сохранить свою самобытность и независимость от общества,...

-

Заключение - Информационные войны и создание образа врага в пропаганде и PR

Информация война пропаганда искажение В последние годы значение информационных войн неуклонно возрастает, при этом их главными особенностями можно...

-

Введение - Информационные войны на современном этапе

Информационная война угроза конфликт На современном этапе развития цивилизации информатизация играет ключевую роль в функционировании общественных...

-

Методы рейдерских захватов, Этапы рейдерства в России - Информационные войны

Мошенничество. Подделка документов: фальсификация протоколов собраний акционеров, взятки регистраторам, изготовление фальшивых документов, подкуп...

-

Кардерство (кардинг) - Информационные войны

Кардинг (carding) --операция с использованием банковской карты или ее реквизитов, не инициированная или не подтвержденная ее держателем. Реквизиты...

-

Типы преступников - Информационные войны

1. Фродастеры (злостные неплательщики). Делятся на две группы --криминальные элементы и недобросовестные клиенты. Первые для заключения контракта с...

-

Проблемы технологии - Информационные войны

Абсолютно стойкого к обману биометрического метода не было, нет, и вряд ли когда-нибудь таковой появится. Свежий скандал, непосредственно связанный с...

-

Биометрические методы идентификации - Информационные войны

Основная задача биометрии - дать ответ на вопрос "кто?". Кто открывает дверь? Кто снимает деньги с карты в банкомате? Биометрические методы основаны на...

-

Рейдерство - Информационные войны

Рейдерство промышленный шпионаж хакер Рейдерство -- поглощение предприятия против воли его собственника или руководителя. Люди, осуществляющие рейдерство...

-

Диагностика слабых сигналов - Информационные войны

Выявление и оценка косвенных признаков мошеннических действий играет важную роль в условиях, когда ресурсы мониторинга и расследований ограничены....

-

Кредит за взятку, Разглашение информации о счетах клиентов - Информационные войны

При получении заявки на кредит добросовестный и вполне платежеспособный заемщик получает отказ. Кредитный эксперт сомневается в подлинности некоторых...

-

Топ-менеджмент, Секретариат, Бухгалтерия - Информационные войны

Управленцы высшего звена реже других грабят своего работодателя, что можно легко объяснить, нежеланием терять стабильный и порой достаточно высокий...

-

Среди множества возможных злоупотреблений со стороны топ-менеджеров и сотрудников банков есть несколько схем, которые особенно активно используются в...

-

Информационная война является целенаправленным воздействием на гражданское население или военнослужащих другого государства путем распространения...

-

Представление информации в компьютере - Информационная составляющая текста

Числовая форма. Компьютер может обраба-тывать только информацию, представленную в числовой форме. Вся другая информация (звуки, изображения, показания...

-

Ведущий информационных телевизионных выпусков

ВВЕДЕНИЕ Телевизионный журналист, начинавший репортером в телевизионной программе, может со временем занять высшую в иерархии престижности должность...

-

Компьютерные коммуникации. Такую задачу как быстрая и качественная передача информации решают компьютерные коммуникации (компьютерные сети). Функция сети...

-

IBM PC-совместимые компьютеры - Информационная составляющая текста

Большинство (более 90%) современных компьютеров является IBM PC-совместимыми персональными компьютерами. Эти компьютеры называются IBM PC-совместимыми,...

-

Новые информационные технологии и тенденции развития СМК - Массовые коммуникации и медиапланирование

Научно-технический прогресс оказывает существенное влияние на возможности распространения информации и специфику формирования медиасреды. Это проявляется...

-

В сфере информационных технологий термин "хак" (hack) означает оригинальный ход в программировании или использовании программного обеспечения, в...

-

Искажение исторических фактов - Информационные войны и создание образа врага в пропаганде и PR

Метод искажения исторических фактов эффективен в длительной перспективе, когда требуется постепенно сформировать нужное мировоззрение. Чтобы изменить...

-

Безопасность при работе в сети Internet - Информационные войны

1. Установить на компьютере антивирусный пакет, состоящий из: Ь программы-монитора, моментально обнаруживающего вирус; Ь программы-сканер, способного...

-

Валютный отдел, Кредитный и вексельный отделы - Информационные войны

Нередко хищения в банках совершаются бухгалтерами отдела валютных операций (либо при их участии), например путем перечисления иностранной валюты на...

-

Глоссарий - Информационные войны

CC, картон, картофель, мухи - кредитные карты или информация о них. Например, муха - это номер карты плюс CVV код, имя кардхолдера, дата окончания...

-

Понятие информационной войны Информационная война (англ. Information war) -- термин, имеющий два значения: 1) Воздействие на гражданское население или...

Инсайдерство - Информационные войны