Стратегия администрирования и управления - Организация локальной вычислительной сети

Сетевая печать

Одной из основных причин, заставляющих пользователей устанавливать ЛВС, является возможность коллективного использования периферийных устройств, включая жесткие диски и печатные устройства. Помимо файл-серверов в сети применяются серверы печати.

Сервер печати - это компьютер, который обеспечивает выполнение всех заданий на печать определенной группы пользователей и позволяет, таким образом, использовать вместо нескольких принтеров один.

Для одновременной обработки нескольких пользователей СП имеет средство, которое называется спул. Спул представляет собой аппаратный или программный механизм (или сочетание и того и другого) и используется для управления буферами печати. Буфер печати хранит данные до передачи их непосредственно на сетевой принтер, что позволяет накапливать задания на печать в случае, если принтер занят другим пользователем. По мере освобождения буфера производится подкачка (spooling) данных с сервера печати, где все задания устанавливаются в очередь, т. е. Ожидают доступа к печатному устройству. Большинство серверов печати имеют средства, позволяющие присваивать заданиям приоритеты.

Блокировка выхода в сеть Интернет

Ограничить доступ в сеть интернет можно при помощи антивируса или воспользоваться средствами встроенного firewall. Еще один метод - настройка родительского контроля непосредственно на маршрутизаторе. Так как сеть представляет структуру клиент-сервер, то следует воспользоваться средствами администрирования, а именно групповой политикой.

Данная процедура используется для настройки некоторых ограничений сетевых подключений с использованием групповой политики. Все эти параметры находятся в оснастке "Консоль управления групповой политикой" в следующем разделе:

Конфигурация пользователяАдминистративные шаблоныСетьСетевые подключения

Большинство параметров групповой политики в данном разделе оснастки "Консоль управления групповой политикой" применяются только к пользователям, использующим компьютеры с предыдущими версиями Windows, и не действуют на пользователей с Microsoft™ Windows Vista® или Windows Server® 2008. Однако описанные параметры групповой политики можно изменять и применять к пользователям, которые являются членами объекта групповой политики, в который включен параметр групповой политики. По умолчанию параметры групповой политики не настроены.

К пользователям Windows Vista и Windows Server 2008 применяются указанные ниже параметры групповой политики.

Запретить удаление подключений удаленного доступа. При включении данного параметра групповой политики соответствующие пользователи не смогут удалять подключения удаленного доступа, включая созданные ими.

Запрет доступа к пункту "Настройки удаленного доступа" меню "Дополнительно". При включении данного параметра групповой политики соответствующие пользователи не смогут получать доступ к параметру

Настройки удаленного доступа меню дополнительно папки "Сетевые подключения". Верхняя строка меню, включая меню дополнительно, отображается при нажатии клавиши ALT.

Запрет доступа к свойствам подключений локальной сети. При включении данного параметра групповой политики соответствующие пользователи не смогут изменять свойства подключений по локальной сети.

Возможность изменить свойства всех пользовательских подключений удаленного доступа. При включении данного параметра групповой политики соответствующие пользователи смогут изменять свойства подключений удаленного доступа, которые используются совместно с другими пользователями компьютера. По умолчанию стандартные пользователи могут изменять свойства только тех подключений, которые не используются совместно.

Запрет подключения и разрыва подключения удаленного доступа. При включении данного параметра групповой политики соответствующие пользователи не смогут подключаться с помощью любого подключения удаленного доступа или отключать установленные подключения.

Запрет изменения свойств частного подключения удаленного доступа. При включении данного параметра групповой политики соответствующие пользователи не смогут изменять свойства подключений, которые не являются общими. По умолчанию обычные пользователи могут изменять такие подключения.

Запретить переименование частных подключений удаленного доступа. При включении данного параметра групповой политики соответствующие пользователи не смогут переименовывать подключения удаленного доступа, которые не являются общими. По умолчанию обычные пользователи могут изменять такие подключения.

Членство в локальной группе "Администраторы" (или аналогичной) является минимальным необходимым условием для выполнения этой процедуры.

Открытие оснастки "Консоль управления групповой политикой" в качестве администратора

Нажмите кнопку Пуск, в поле "Начать поиск" введите команду gpmc. msc, но не нажимайте клавишу ВВОД.

Когда в списке Программы в верхней части меню Пуск отобразится значок для GPMC. msc, щелкните его правой кнопкой мыши и выберите команду Запуск от имени администратора.

При отображении диалогового окна Контроль учетных записей пользователей убедитесь в том, что оно открылось для запрошенного действия, и введите учетные данные администратора.

Если изменить параметры политики на локальном компьютере, они будут применены только к данному компьютеру. Если настроить параметры для объекта групповой политики в домене Active Directory, эти параметры будут применены ко всем компьютерам, использующим данный объект групповой политики.

Включение или отключение политики ограничения сетевых подключений для текущего пользователя

Войдите в качестве пользователя, к которому требуется применить эти параметры групповой политики.

Откройте оснастку "Консоль управления групповой политикой" в качестве администратора.

В области переходов откройте путь Конфигурация пользователяАдминистративные шаблоныСетьСетевые подключения.

В области сведений дважды щелкните один из описанных выше параметров групповой политики.

Выполните одно из указанных ниже действий.

Чтобы применить параметр групповой политики к текущему пользователю, установите переключатель Включен, нажмите кнопку применить, а затем нажмите кнопку ОК.

Чтобы не применять параметр групповой политики к текущему пользователю, установите переключатель Отключен, нажмите кнопку применить, а затем нажмите кнопку ОК.

После изменения всех требуемых параметров групповой политики закройте оснастку "Консоль управления групповой политикой".

Чтобы сделанные изменения вступили в силу, выйдите и войдите в качестве пользователя.

Программа для компьютерного клуба и интернет-кафе ClubControl

Для контроля доступом в кабинете 1 и 2 была выбрана программа ClubControl - мощная и надежная система управления компьютерными клубами и интернет кафе. Основные возможности последних версий программы:

- - Возможности. Есть все, что необходимо для работы клуба годами без остановок - Гарантированная защита от воровства - Индивидуальная работа с посетителями вашего заведения - Контроль и учет трафика без использования дополнительных программ - Контроль оборудования на клиентских компьютерах - Максимальная автоматизация работы операторов и администраторов - Надежность. Распределенная система хранения данных предотвращает пропажу наработанных данных в результате аппаратных сбоев - Простота использования. Дополнительные и редко используемые функции скрыты от начинающих пользователей - Поддержка плагинов для реализации собственной функциональности - Полная прозрачность работы персонала клуба - Универсальность. Гибкие настройки позволяют использовать систему в клубе с самыми разнообразными требованиями и организацией работы - Возможность полной автоматизации Интернет Кафе - Эксклюзивный, полностью настраиваемый интерфейс клиентской части программы - Поддержка Линукс на клиентских компьютерах - Система Привлечения Клиентов

Удаленным развертыванием программного обеспечения сети.

Для управление удаленным развертыванием программного обеспечения в локальной сети была выбрана Параграмма компании Softinventive Lab - Total Software Deployment. Основные достоинства:

- Удаленная установка программного обеспечения

Total Software Deployment превращает развертывание программ на любое количество компьютеров вашей сети в дело нескольких минут. Инвентаризация программного обеспечения, автоматическое сканирование сети и одновременное развертывание нескольких типов установочных пакетов делают TSD явным лидером среди подобных программ.

- Одновременная установка в один клик

В отличие от аналогов, программа поддерживает возможность продвинутого одновременного развертывания ПО, что позволяет устанавливать множество пакетов одновременно на множество компьютеров. Вы можете выбрать необходимые компьютеры и задать любое количество пакетов для установки. Как только решение принято, можно начинать развертывание.

- Инвентаризация программного обеспечения

Total Software Deployment позволяет увидеть полный список программ, установленных на всех компьютерах вашей корпоративной сети.

- Автоматическое сканирование сети

Для инвентаризации программного обеспечения TSD автоматически сканирует компьютеры в сети с целью построения списков ПО. Компьютеры и серверы корпоративной сети могут быть просканированы без помощи постоянно установленных агентов: все, что вам нужно - это пароль администратора. Полученные данные будут собраны, разделены на категории и организованы для предоставления полной информации обо всех программных продуктах, установленных на компьютерах в вашей сети.

- Гибкое развертывание приложений MSI и EXE

Мечтали о более гибких средствах удаленной установки, чем предлагаемые Microsoft® и работающие только с пакетами MSI? Total Software Deployment поддерживает все типы инсталляторов (в том числе MSI и все популярные установщики сторонних разработчиков) и позволяет развертывать их, не отвлекая удаленного пользователя.

- Три метода развертывания

Не все инсталляторы похожи между собой: одни поддерживают тихую установку, другие не поддерживают автоматическое развертывание совсем. TSD предлагает три различных метода создания установочных пакетов для удаленной установки даже тех программ, которые изначально данную функцию не поддерживают.

Расчет площади здания

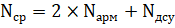

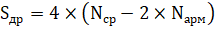

Для вычисления NСр - общего количества сетевых розеток в здании, необходимо воспользоваться следующей формулой:

;

Где

NАрм = 108 - количество автоматизированных рабочих мест в здании;

NДсу = 24 - количество дополнительных сетевых розеток, для различных периферийных устройств;

.

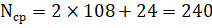

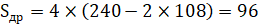

Для вычисления SДр - площадь, выделяемая под все дополнительные сетевые розетки, необходимо воспользоваться следующей формулой:

;

Где

NСр = 240 - количество сетевых розеток в здании;

NАрм = 108 - количество автоматизированных рабочих мест в здании;

М2.

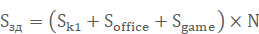

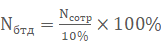

Для вычисления SЗд - площадь здания, необходимо воспользоваться следующей формулой:

;

Где

- S K1 - площадь коридора на одном этаже, м2; S Office - площадь офисного помещения, м2; S Game - площадь игрового зала, м2;

N - количество этажей в здании;

Площадь занимаемые стенами можно пренебречь. Результаты вычислений:

Количество автоматизированных рабочих мест в здании больше количества сотрудников в здании:

108?36.

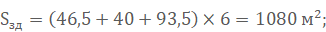

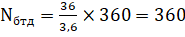

Для вычисления NБтд - количество беспроводных точек доступа в здании, необходимо воспользоваться следующей формулой:

;

Где

Nсотр = 36 - количество сотрудников в здании

Расчет количество беспроводных точек доступа в здании:

.

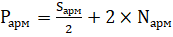

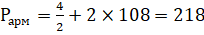

Для вычисления PАрм - периметр коридоров, необходимо воспользоваться следующей формулой:

;

Где

SАрм = 4 - площадь необходимая под одно АРМ;

NАрм = 108 - количество автоматизированных рабочих мест в здании;

Результаты расчетов периметра коридоров:

М2.

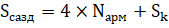

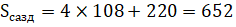

Для вычисления SСазд - площадь, необходимая для размещения всех АРМ в здании, необходимо воспользоваться следующей формулой:

;

Где

NАрм = 108 - количество автоматизированных рабочих мест в здании;

SК = 220 - площадь коридоров во всем здании;

М2.

Расчет работоспособности ЛВС

Для вычисления полного двойного (кругового) времени прохождения сигнала для сегмента сети необходимо умножить длину сегмента на величину задержки на метр.

Если сегмент имеет максимально возможную длину, то можно взять величину максимальной задержки для данного сегмента.

Затем задержки сегментов, входящих в путь максимальной длины, надо просуммировать и прибавить к этой сумме величину задержки для двух абонентов и величины задержек для сетевого оборудования, входящих в данный путь.

Суммарная задержка должна быть меньше, чем 512 битовых интервалов.1

Для более точного расчета следует использовать временные характеристики конкретного кабеля, применяемого в сети. Производители кабелей иногда указывают величину задержки на метр длины, а иногда - скорость распространения сигнала относительно скорости света (или NVP - Nominal Velocity of Propagation). Связанны эти две величины формулой: tз=1/(3-10-NVP), где tз - величина задержки на метр кабеля. Например, если NVP=0,4 (40%) от скорости света, то задержка tз будет равна 8,34 нс/м или 0,834 битовых интервала.

Для вычисления двойного (кругового) времени прохождения нужно удвоенное значение tз умножить на длину кабеля.

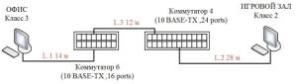

Расчет работоспособности сети внутри отдела между двумя максимально удаленными рабочими станциями "Касса 3" и "Касса 2."

Задержка сигнала в кабеле типа "Витая пара" составляет 1.112 битовых интервалов на метр.

Таблица 6 - Задержка сигнала в кабеле

|

Тип сегмента |

Задержка на метр (битовый интервал) |

Максимальная задержка (битовый интервал) |

|

Два абонента TX/FX |

100 | |

|

Два абонента T4 |

138 | |

|

Один абонент T4 и один TX/FX |

127 | |

|

Сегмент на кабеле категории 3 |

1,14 |

114 (100 м) |

|

Сегмент на кабеле категории 4 |

1,14 |

114 (100 м) |

|

Сегмент на кабеле категории 5 |

1,112 |

111,2 (100 м) |

|

Экранированная витая пара |

1,112 |

111,2 (100 м) |

|

Оптоволоконный кабель |

1,0 |

412 (412 м) |

|

Репитер (концентратор) Класса I |

140 | |

|

Репитер (концентратор) класса II с портами TX/FX |

92 | |

|

Репитер (концентратор) класса II с портами T4 |

67 |

Нумерация компьютеров производится отдельно в каждом помещении и строго слева на право. Аналогичное правило действует для периферийного оборудования.

Рисунок 13 - Расчет задержки между удаленными точками.

L1 - Расстояние между ПК 5, расположенный в офисе и коммутатором 6, м.

L2 - Расстояние между коммутатором 6 и коммутатором 4, м.

L3 - Расстояние между коммутатором 4 и ПК 13 расположенный в игровом зале, м.

TзК - задержка при прохождении сигнала через коммутаторы № 4,6 согласно таблице 6, равна 92 битовым интервалам.

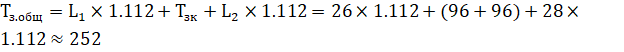

Суммарная задержка сегментов, входящих в путь максимальной длины, вычисляется по формуле:

Б/и

Вывод: суммарная задержка Tз. Общ в сегменте сети второго этажа меньше, чем 512 битовых интервалов, что гарантирует надежную работоспособность сети. Так как структура сети на всех этажах идентична, то и на 1,3-6 этажах сеть также работоспособна.

Похожие статьи

-

Проектная часть - Исследование и модернизация локальной вычислительной сети

Анализ возможных вариантов построения Прежде всего, при проектировании ЛВС следует выбрать сетевую архитектуру и топологию. Архитектура сети определяет...

-

Введение - Организация локальной вычислительной сети

Современная эпоха характеризуется стремительным процессом информатизации общества. Это сильней всего проявляется в росте пропускной способности и...

-

Способ управления сетью - Организация локальной вычислительной сети

Существует две модели локальных вычислительных сетей: 1. Одноранговая - WORKGROUP; 2. Клиент-сервер - Active Directory. Данные модели определяют...

-

Анализ информационных потребностей предприятия Рынок предоставления интернет-услуг в настоящее время развивается стремительно и активно. Интернет прочно...

-

Топология звезда - Проектирование учебной локальной вычислительной сети

Звезда - это топология с явно выделенным центром, к которому подключаются все остальные абоненты. Весь обмен информацией идет исключительно через...

-

Проектирование сети - Модернизация локальной вычислительной сети предприятия

Модернизация локальной вычислительной сети для ПАО "Уфанет", включающая в себя 30 рабочих мест. Назначение проекта: Модернизация локальной вычислительной...

-

Документирование сети Ведение документирования сети дает сетевому администратору целый ряд преимуществ. Документирование сети служит: инструментом для...

-

Для выполнения курсовой работы по теме расчета и конфигурации локальной сети на основе технологии Fast Ethernet необходимо предварительно...

-

Для организации сети управления АСО используются существующие IP-адреса из диапазона 192.168.15.0/24 (см. Табл. 2). Табл. 2. IP-адресация АСО управления...

-

Структура корпоративной компьютерной сети предприятия - Организация локальной вычислительной сети

Кабельная система Витая пара (Рисунок 6). В идеальном случае линия передачи представляет собой, как минимум, два проводника, разделенных диэлектрическим...

-

Сетевая архитектура - Организация локальной вычислительной сети

Основные компоненты, из которых строится сеть: 1. Передающая среда - коаксиальный кабель, телефонный кабель, витая пара, оптоволоконный кабель, радиоэфир...

-

Тестирование и отладка системы - Исследование и модернизация локальной вычислительной сети

Тестирование системы является одной из завершающих стадий в процессе проектирования. На этом этапе проверяется соответствие созданной распределенной...

-

Требования к системе в целом Требования к структуре и функционированию ЛВС .1 ЛВС должна состоять из следующих функциональных подсистем: Подсистема...

-

Сеть должна состоять из логических сегментов, соответствующих подразделениям, ее использующим. Количество рабочих станций, расположенных в таком...

-

Введение - Исследование и модернизация локальной вычислительной сети

Согласно исследованию, проведенному аналитической компанией Forrester Research, уже в будущем году количество персональных компьютеров, используемых по...

-

Назначение, принципы организации компьютерных сетей. Сетевое оборудование. Компьютерная сеть - представляет собой систему распределенной обработки...

-

Выбор топологии сети, Шинная топология - Проектирование учебной локальной вычислительной сети

Сетевая топология - способ описания конфигурации сети, схема расположения и соединения сетевых устройств. Существует несколько вариантов топологий для...

-

Введение - Проектирование учебной локальной вычислительной сети

Наше время характеризуется бурным развитием телекоммуникационных технологий. Объединение компьютеров в сети позволило значительно повысить...

-

Техническое обеспечение данной ЛВС должно поддерживать полностью совместимые сетевые службы и протоколы, а также настройки соответствующих служб и...

-

По исходным данным курсового проекта, предприятие состоит из двух зданий, условно назовем их "первое" и "второе". Расстояние между ними 3000 метров,. Вся...

-

Введение - Модернизация локальной вычислительной сети предприятия

В настоящее время эффективное управление фирмой невозможно без непрерывного отслеживания состояний коммерческого и финансового рынков, без оперативной...

-

Сетевыми протоколами называют протоколы первого и второго уровней, определяющих архитектуру локальной сети, в том числе ее топологию, передающую среду,...

-

RAID (англ. Redundant array of independent disks) - технология виртуализации данных, которая объединяет несколько дисков в логический элемент для...

-

Организация сети на основе операционной системы Выбор сетевой ОС. Особенности данной ОС Существует множество операционных систем, и каждая имеет свою...

-

Служба технической поддержки и системные администраторы располагаются в отдельном кабинете, где оборудованы три рабочих места. Рабочие места следует...

-

Концентраторы - Построение локальных сетей по стандартам физического и канального уровней

Основные и дополнительные функции концентраторов Практически во всех современных технологиях локальных сетей определено устройство, которое имеет...

-

Ручная настройка Необходимо, чтобы компьютеры находились в одной рабочей группе, в одном диапазоне адресов и с разными сетевыми именами. Настройка этих...

-

Описание устройства, технические характеристики, необходимое программное обеспечение в ООО "ЖБК №9" Чтобы не потратить деньги на оборудование,...

-

В деятельности крупных фирм (в особенности транснациональных корпораций, представляющих собой комплексы большого числа взаимосвязанных и...

-

Описание предметной области - Разработка локальной сети для ОАО "Корпорация Монстров"

Непременным атрибутом малого предприятия являются компьютеры. При наличии нескольких компьютеров практически всегда их объединяют в локальную сеть....

-

Администрирование компьютерных сетей - Компьютерные информационные технологии

Различают сети с выделенным сервером и одноранговые сети. Одноранговые сети обычно объединяют небольшое количество компьютеров и служат для разделения...

-

Методы разработки вычислительной сети: 1. Экспериментальный метод - персонал предприятия закупает "новинки" рынка компьютерной техники. Такой метод -...

-

Структурная схема ЛВС - Проектирование учебной локальной вычислительной сети

Данная структурная схема описывает ЛВС с диаметром сети от WS4 до WS34. Схема 5. Структура сети между кабинетами №30 и №36 Расчет PDV При расчете PDV...

-

IOS сетевого оборудования должна быть настроена для обеспечения: - идентификацию и аутентификацию при попытке консольного, либо удаленного подключения; -...

-

Требования к программному обеспечению системы На сетевом оборудовании должна функционировать межсетевая операционная система, причем ее версия должна...

-

По завершении работы над первым этапом курсового проекта по компьютерным сетям и телекоммуникациям, мною был составлен список всего ПО установленного на...

-

Введение - Проектирование локальной вычислительной сети

В данном курсовом проекте мы должны спроектировать локально-вычислительную сеть предприятия, которое расположено в двух зданиях. Успех коммерческой и...

-

Основным направлением деятельности компании ПАО "Уфанет" является деятельность в области электросвязи. В компании "Уфанет" выделен специализированный...

-

Заключение - Исследование и модернизация локальной вычислительной сети

Осуществляя данный проект, удалось модернизировать и повысить эффективность существующей распределенной системы. Оптимальная архитектура ЛВС позволила...

-

Подбор и описание пассивного сетевого оборудования - Проектирование локальной вычислительной сети

Таблица 3.4.1 - Кабель витая пара NIKOLAN UTP Cat 5E Сечение: 0.51 мм Материал: Медь Количество жил: Одножильный Таблица 3.4.2 - Кабель витая пара FTP 6...

Стратегия администрирования и управления - Организация локальной вычислительной сети