Способи взаємодії з інтернет-речами - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Використовують 3 способи взаємодії з інтернет-речами:

- 1) прямий доступ; 2) доступ через шлюз; 3) доступ через сервер.

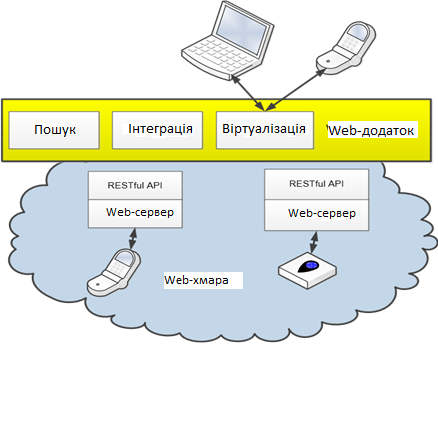

У разі прямого доступу інтернет-речі повинні мати власний IP-адреса або мережевий псевдонім, за яким до них можна звернутися з будь-якого клієнтського додатки і вони повинні виконувати функції веб-сервера. Інтерфейс з такими речами зазвичай виконаний у вигляді web-ресурсу з графічним інтерфейсом для управління за допомогою веб-браузера. Можливе використання спеціалізованого програмного забезпечення. У такі веб-пристрої повинен бути інтегрований прикладний програмний інтерфейс RESTful API для прямого доступу до них через Інтернет. Відповідна архітектура WoT показана на рисунку 2.4. Кожен пристрій має власний IP-адреса, працює як веб-сервер і використовує інтерфейс RESTful API для реалізації веб-додатки, що об'єднує дані з декількох джерел в один інтегрований сервіс. При такому об'єднанні виходить новий унікальний веб-сервіс, з самого початку не пропонований жодним з джерел даних.

Рисунок 2.4 - Прямий доступ до ІР-приладів через АРІ

Недоліки такого способу очевидні:

- - необхідно мати фіксовану адресу в мережі, що залежить від провайдера послуги зв'язку з Інтернетом таких речей; іншим виходом із ситуації є використання мережевого псевдоніма IP-адреси (alias), що вимагає постійного звернення інтернет-речі до спеціального сервера з запитом про поновлення мережевої адреси за псевдонімом; - ліміт підключень до пристрою - викликала низька якість зв'язку інтернет-речей, а також їх слабкими обчислювальними ресурсами. Така проблема вирішується шляхом включення до складу інтернет-речі високопродуктивного обладнання та підключення речей до стабільного джерела зв'язку з Інтернетом. Це викликає необхідність в більшому споживанні енергії такою річчю і часто змушує робити такі речі стаціонарними, що харчуються від постійних джерел електроенергії.

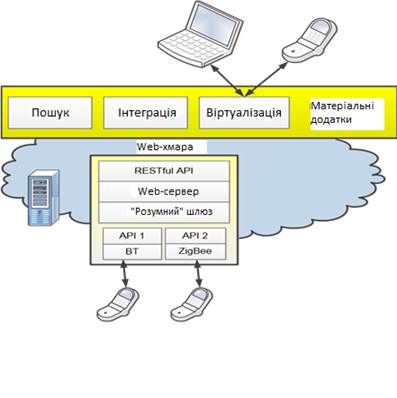

Автор [18] аналізує, якщо інтернет-речі не мають вбудованої підтримки протоколів IP і НТТР, а підтримують приватні протоколи, наприклад Bluetooth або ZigBee, то для взаємодії з ними можна використовувати спеціальний Інтернет-шлюз (рисунок 2.5). Він є веб-сервером, який через інтерфейс REST-API взаємодіє з IP-пристроями, і перетворює надходять від них запити в запит до специфічного API пристрою, підключеного до цього шлюзу. Основна перевага використання Інтернет шлюзу в тому, що він може підтримувати кілька типів пристроїв, що використовують власні протоколи для зв'язку.

Рисунок 2.5 - Доступ до не ІР-приладів через інтелектуальний шлюз

Доступ до інтернет-речам через шлюз є більш раціональним способом організації взаємодії і повністю витісняє метод прямого доступу в разі необхідності організації зв'язку бездротових сенсорних мереж або мережі Інтернет-речей з глобальною мережею Інтернет. Більшість стандартів бездротових сенсорних мереж не підтримують протокол IP, використовуючи власні протоколи взаємодії. Така особливість викликає необхідність наявності пристрою для ретрансляції повідомлень з сенсорної мережі в мережу Інтернет для сумісності протоколів.

Недоліки такого підходу ті ж, що і в разі прямого доступу, але поширюються вони вже на шлюз.

Третя форма взаємодії пристроїв в IoT через сервер має на увазі наявність посередника між інтернет-речами і користувачем і може бути реалізована за допомогою посередницької платформи даних. Даний підхід передбачає наявність централізованого сервера або групи серверів, в основні функції яких входить:

- - прийом повідомлень від інтернет-речей і передача їх користувачам; - зберігання прийнятої інформації і її обробка; - забезпечення призначеного для користувача інтерфейсу з можливістю двостороннього обміну між користувачем і інтернет-річчю.

Автор [18] сконцентрував увагу на тому, що основною метою використання посередницьких платформ даних є спрощення пошуку, контролю, візуалізації і обміну даними з різними "речами". В основі даного підходу лежить централізоване сховище даних. Кожен пристрій, що має доступ в мережу Інтернет (прямий або через інтернет-шлюз), має бути зареєстроване в системі, перш ніж воно зможе почати передачу даних. При цьому істотно знижуються вимоги до продуктивності пристроїв, так як від них не вимагається виконання функцій web-сервера. Набір інструментів, що надаються платформами, істотно спрощує розробку нових додатків для взаємодії і управління об'єктами WoT.

Такий спосіб доступу є найбільш раціональним і часто використовуваним, оскільки дозволяє перенести навантаження обробки запитів користувачів з інтернет - речей на централізований сервер, тим самим розвантажуючи слабкий радіоканал зв'язку інтернет-речей, перенісши навантаження на провідні канали зв'язку між сервером і користувачами [18].

Метод централізованого сервера також надає надійні кошти зберігання і обробки інформації, дозволяє інтернет-речам взаємодіяти один з одним і користуватися хмарними обчисленнями. Даний підхід може використовувати також метод шлюзу для з'єднання локальних бездротових мереж з сервером.

В Інтернеті речей шлюз використовується не тільки для прямого зв'язку інтернет-речей з користувачем, але і при використанні централізованого сервера. шлюзи служать засобом для об'єднання локальних мереж інтернет-речей з глобальною мережею і зв'язком з сервером управління або кінцевим користувачем. Оскільки локальні мережі інтернет-речей є в основному бездротові сенсорні мережі, то шлюзи, які використовуються в Інтернеті речей, аналогічні використовуваним в територіально-розподілених сенсорних мережах. Існує кілька способів організації шлюзів.

Перший спосіб полягає у використанні комп'ютерів, які мають точку доступу до глобальної мережі Інтернет, і кожна з поєднуваних мереж підключена до такого комп'ютера. Основними недоліками такого підходу є вартість і громіздкість. Сенсорні мережі складаються з мініатюрних датчиків і повинні працювати автономно, проте територіально - розподілена сенсорна мережа при такому підході втрачає властивість автономності, оскільки тепер вона залежить від наявності електрики і точки доступу в Інтернет на комп'ютері.

Другий спосіб полягає у використанні пристрою-шлюзу, що дозволяє з'єднати сенсорну мережу з найближчої провідний мережею, що має вихід в Інтернет. Такий провідний мережею, як правило, є Ethernet-мережа. Пристрій має в собі прийомопередавачі, сумісний з об'єднаній сенсорної мережею, порт для підключення до мережі Ethernet і мікроконтролер, що виконує функції перетворення пакетів однієї мережі в формат інший. Такий спосіб відрізняється меншою вартістю, ніж перший і розмір такого пристрою невеликий, але воно потребує відносно високому енергоспоживанні через те, що стандартні провідні мережі не розраховані на низький рівень сигналу і споживання енергії. Також такий пристрій не може гарантувати наявність точки доступу в найближчій провідної мережі.

Третій спосіб полягає у використанні пристрою-шлюзу, який є повністю автономним і саме надає точку доступу до мережі Інтернет. Це можливо при використанні бездротових технологій передачі даних. Пристрій складається з одного прийомопередатчика, сумісного з сенсорною мережею і другого - сумісного з тієї чи іншої глобальної бездротовою мережею, в область дії якої потрапляє сенсорна мережа. Такими мережами можуть служити GSM або WiMAX. Використання мережі GSM є більш економічним в плані енергоспоживання [18].

Автор [18 ]робить висновки, що існують також шлюзи, що надають доступ сенсорним мереж до найближчих мереж Wi-Fi для пошуку точки доступу до мережі Інтернет. Таким чином, якщо необхідно організувати повністю автономну територіально-розподілену сенсорну мережу, то слід використовувати третій спосіб. Якщо ж сенсорна мережа використовується як частина будь-якої великої провідної мережі, то немає необхідності в її повної автоматизації та можливе використання перших двох способів.

Похожие статьи

-

Зробивши аналіз літературних джерел було отримано такі результати, що широкому впровадженню Інтернету речей перешкоджають складні технічні та...

-

ВИСНОВКИ - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет Речей, як складна комбінована розвиваюча система, об'єднає безліч різних пристроїв з можливостями взаємодії із середовищем, ідентифікації,...

-

Базові принципи IoT - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет речей грунтується на трьох базових принципах. По-перше, поширену комунікаційну інфраструктуру, по-друге, глобальну ідентифікацію кожного об'єкта...

-

Основні поняття інтернету речей Автори запевняють, що у зв'язку з бурхливим розвитком мереж з пакетною комутацією і перш за все Інтернету на початку...

-

Поки компанії-виробники демонструють гарні рекламні зображення, підключених до мережі грилів, кавоварок, холодильників, дверних замків, експерти з...

-

Проблеми та шляхи їх вирішення - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Дослідивши деяких авторів [16,18], можна зробити висновок, що деякі чинники, здатні уповільнити розвиток Інтернету речей. З них найбільш серйозними...

-

Плани і прогнози впровадження IoT Проаналізувавши літературу було виявлено, що можливості Інтернету речей в області генерування, збору, передачі, аналізу...

-

Інтернет нано-речей - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Автор [18] вказує, що нано-технології призвели до розробки мініатюрних пристроїв, розміри яких варіюються від одного до декількох сотень нано-метрів. На...

-

Когнітивний Інтернет речей IoT - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет речей є відкритою парадигмою, яка надзвичайно сприйнятлива і адаптивна для нових принципів і архітектури, що відносяться до різних напрямів...

-

Вивчивши поточну ситуацію у галузі кіберзагроз, компанія Trend Micro заявила, що в найближчі три роки станеться різке зростання атак на телевізори з...

-

Розвиток Smart TV - Дослідження загроз в інтернет-технологіях та вразливі місця системи

В українській розробці з'являються перші моделі так званих розумних телевізорів. На відміну від звичайних "скриньок", вони дозволяють глядачам не...

-

Веб речей WoТ Складовою частиною Інтернету речей є Веб речей (WEB of Things, WoT), який забезпечує взаємодію різних інтелектуальних об'єктів ("речей") з...

-

Технічні подробиці - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Що таке TCP/IP? Термін "TCP/IP" звичайно позначає все, що пов'язане із протоколами TCP й IP. Він охоплює ціле сімейство протоколів, прикладні програми й...

-

Для запуску розробленого програмного продукту необхідна наявність на персо-нальному комп'ютері встановленого Mysql Server (локального), або доступ через...

-

Сервиси Internet - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Серверами називаються вузли мережі, призначені для обслуговування запитів клієнтів - програмних агентів, що витягають інформацію або віддають її в мережу...

-

UML діаграма діяльності варіантів використання Задача сайту для медичної лабораторії містить у собі рішення покращення діяльності лабораторії. За...

-

Ресурси Internet та способи доступу до нього - Створення комп'ютерних технологій

Internet має широке, але все-таки обмежене застосування. Перерахуємо, що він може дати людині: 1. Можливість спілкуватися з іншими людьми - обмін...

-

Побудова діаграми варіантів використання Функціональні вимоги до програмного продукту в нотації UML описують за допомогою діаграми варіантів використання...

-

Перевірка працездатності системи тестування - Мультимедійна система для тестування студентів

Для того, аби перевірити працездатність оцінювання системи тестування знань студентів необхідно виконати діагностику системи. Найважливішою...

-

Відомі два підходи до організації інформаційних масивів: файлова організація та організація у вигляді бази даних. Файлова організація передбачає...

-

Програмний алгоритм аутентифікація користувач При запуску програми першим вікном буде вікно авторизації (Див. Рис. 1.1.). В цьому вікні є можливість...

-

Функціональне призначення та технологічні особливості розробки Метою дипломної роботи є розробка гнучкої системи підтримки підвищення кваліфікації...

-

Вступ, Історична довідка - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Інтернет - світова комп'ютерна мережа. Вона складена з різноманітних комп'ютерних мереж, об'єднаних стандартними угодами про способи обміну інформацією і...

-

UML - моделювання Більшість існуючих методів об'єктно-орієнтованого аналізу і проектування (ООАП) включають як мову моделювання, так і опис процесу...

-

Варіант Пристрій Переривання Розташування даних Тип даних Тип обміну даними Конфігурування 24 Бітовий процесор + Зовнішнє Блок Пам'ять Програмне Бітовий...

-

Вибір варіанту: №зк = 9228, Томашпольський Владислав Олександрович Таблиця 7.1 Параметри структури log сервера 1 літера прізвища Варіант структур (А)...

-

№ пор. Об'єкт практики та види робіт Термін проходження практики Початок Закінчення 1. Інструктаж з техніки безпеки та виробничої санітарії. 20.01....

-

Поняття бази даних. Системи управління базами даних - Система керування базами даних Access

Під час інформаційної діяльності людина збирає і накопичує відомості про довкілля. До появи обчислювальної техніки вся інформація звичайно зберігалася в...

-

Аналіз змісту та організації впровадження комунікативних технологій в діяльність керівника ТОВ "ПосулляАгро" Випереджальний розвиток технологічної...

-

Інформаційна модель системи Інформаційна модель відображує загальний склад інформаційних об'єктів автоматизованої системи, яка проектується та зв'язки...

-

5. Дослідження моделей інформаційних потоків - Комп'ютерне моделювання

Інформаційний потік - послідовність однорідних випадкових подій, кожна з яких несе одну або декілька заявок. Якщо в кожній події 1 заявка, то потік...

-

Google Android System Android - операційна система для смартфонів, планшетів і нетбуків. Компанія Google придбала розробника програмного забезпечення...

-

Системма керування бамзами дамних (СКБД) -- комп'ютерна програма чи комплекс програм, що забезпечує користувачам можливість створення, збереження,...

-

Модуль PHP PHP (англ. PHP:Hypertext Preprocessor -- PHP:гіпертекстовий препроцесор), попередньо: Personal Home Page Tools -- скриптова мова...

-

Титульна сторінка Після запуску системи комп'ютерного тестування відкривається титульна сторінка проекту, яка містить в собі тему проекту та додаткову...

-

Single Choice Question 1. Наиболее эффективное средство для защиты от сетевых атак 1) использование сетевых экранов или "firewall" 2) использование...

-

База даних (БД) -- це організована структура, призначена для зберігання інформації: даних і методів, за допомогою яких відбувається взаємодія з іншими...

-

Aрхітектурнa та телекомунікаційна стадія проектування СКС Структурована кабельна система (Structured Cabling System, SCS) - це набір комутаційних...

-

Методологічні засади кожного наукового дослідження складають концептуальні ідеї, принципи та підходи, на яких воно має грунтуватися. Концептуальні ідеї...

-

Мережні протоколи - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Протоколи прикладного рівня використаються в конкретних прикладних програмах. Загальна їхня кількість велика й продовжує постійно збільшуватися. Деякі...

Способи взаємодії з інтернет-речами - Дослідження загроз в інтернет-технологіях та вразливі місця системи