Политика безопасности - Настройки групповых политик GPO (Group Policy Object)

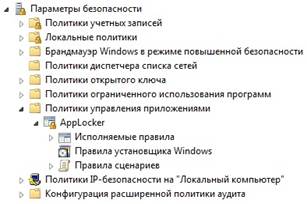

Этот узел позволяет настраивать безопасность средствами GPO. В этом узле для конфигурации компьютера доступны следующие настройки:

Политики учетных записей, которые позволяют устанавливать политику паролей и блокировки учетных записей. Этот функционал будет рассматриваться в одной из следующих статей.

Локальные политики, отвечающие за политику аудита, параметры безопасности и назначения прав пользователя. Этот функционал будет рассматриваться в одной из следующих статей.

Брандмауэр Windows в режиме повышенной безопасности, при помощи которых вы можете создавать правила входящих и исходящих подключений, а также правила безопасности подключений так же, как и в одноименной оснастке. Разница лишь в том, что после создания правила, его настройки нельзя будет изменить, а также в оснастке "Брандмауэр Windows в режиме повышенной безопасности" у вас не будет прав для удаления текущего правила. На следующем скриншоте вы увидите правило безопасности подключения туннельного режима, созданного средствами групповых политик и открытого в оснастке "Брандмауэр Windows в режиме повышенной безопасности":

Политики диспетчера списка сетей, позволяющие управлять всеми вашими сетевыми профилями.

Политики открытого ключа, которые позволяют:

- * настраивать компьютеры на автоматическую отправку запросов в центр сертификации предприятия и установку выдаваемых сертификатов; * создавать и распространять список доверия сертификатов (CTL); * добавлять агенты восстановления шифрованных данных и изменение параметров политики восстановления шифрованных данных; * добавлять агенты восстановления данных шифрования диска BitLocker.

О политиках открытого ключа будет подробно рассказано в статье о локальных политиках безопасности.

Политики ограниченного использования программ, позволяющие осуществлять идентификацию программ и управлять возможностью их выполнения на локальном компьютере, в подразделении, домене и узле.

Политики управления приложениями, отвечающие за создание и управления правилами и свойствами функционала AppLocker, который позволяет управлять установкой приложений и сценариев.

Политики IP-безопасности на "Локальный компьютер", которые позволяют создавать политику IP-безопасности локального компьютера и управлять списками IP-фильтров. Более подробно будет рассказано в статье о локальных политиках безопасности.

Конфигурация расширенного аудита, который предоставляет дополняющие локальные политики, отвечающие за аудит. Об этих параметрах речь пойдет в статье, связанной с политиками аудита.

В дополнение ко всем этим параметрам безопасности Windows 7, в операционной системе Windows Server 2008 R2 доступны еще следующие параметры:

Журнал событий, который позволяет настраивать параметры журналов событий приложений, системных событий и событий безопасности.

Группы с ограниченным доступом, которые позволяют включать пользователей в отдельные группы. Об этих параметрах будет подробно рассказываться в статье о делегировании прав групповых политик.

Системные службы, определяющие типы запуска и разрешения доступа для системных служб.

Реестр, который задает разрешения контроля доступа к отдельным разделам системного реестра.

Файловая система, определяющие разрешения контроля доступа для файлов и папок NTFS.

Политики проводной сети (IEEE 802.3), которые управляют настройками проводных сетей.

Политики беспроводной сети (IEEE 802.11), которые управляют настройками беспроводных сетей.

Network Access Protection, которые позволяют создавать политики защиты сетевого доступа.

Похожие статьи

-

Этот узел определяет политики, управляющих сетевым трафиком, которые позволяют настраивать проводные сети. Параметры QoS на основе политик позволяют...

-

Узел "Конфигурация Windows" в основном предназначен для обеспечения безопасности компьютера и учетной записи, для которой применяются данные политики. В...

-

Узлы оснастки, Конфигурация программ - Настройки групповых политик GPO (Group Policy Object)

В оснастке редактора локальных объектов групповой политики присутствуют два основных узла: * Конфигурация компьютера, который предназначен для настройки...

-

Сценарии - Настройки групповых политик GPO (Group Policy Object)

При помощи этого CSE-расширения вы можете указывать по два типа сценариев автозапуска или завершения работы для узлов конфигурации компьютера и...

-

Вы можете открыть данную оснастку несколькими способами: 1. Нажмите на кнопку "Пуск" для открытия меню, в поле поиска введите Редактор локальной...

-

Все параметры политик располагаются в объекте групповых политик GPO (Group Policy Object). Объекты групповых политик делятся на две категории: * Доменные...

-

Политика сетевой безопасности - Применение межсетевых экранов

Межсетевой экран пропускает через себя весь трафик, принимая относительно каждого проходящего пакета решение: дать ему возможность пройти или нет. Для...

-

Особенность сети Internet на сегодняшний день состоит в том, что 99% процентов информационных ресурсов сети являются общедоступными. Удаленный доступ к...

-

Немаловажной характеристикой операционной системы является ее способность обеспечить безопасность, сохранность и конфиденциальность данных при работе в...

-

Настройка конфигурации сети - Архитектура локальных компьютерных сетей

Несмотря на то что мастер настройки сети автоматически создает все необходимые сетевые параметры, свойства сетевых протоколов могут не соответствовать...

-

Настройка локальной сети в Windows XP - Архитектура локальных компьютерных сетей

Чтобы организовать компьютерную сеть, необходимо настроить компьютеры. Приступаем к первому этапу. Щелкните правой кнопкой мыши на значке Мой компьютер и...

-

Самым правильным шагом в этом направлении будет приглашение специалиста по информационной безопасности, который вместе с вами постарается решить весь...

-

В организации ООО "Дружба" имеется различное оборудование. Оно подразделяется на офисную оргтехнику и профессиональное оборудование в цехе. Офис оснащен...

-

Настройка сетевого доступа в Windows XP - Архитектура локальных компьютерных сетей

Чтобы открыть другим пользователям локальной сети доступ к дискам вашего компьютера, выполните такие действия. 1. Выберите команду Пуск>Мой компьютер ....

-

1. Основные настройки браузеров (на примере Internet Explorer) Internet explorer подключение программа Работа в Интернете невозможна без применения...

-

1. Общие сведения 1.1 Наименование Система информационной безопасности ФГБОУ ВПО "Нижегородский государственный архитектурно-строительный университет" 2....

-

FireWall - Анализ средств защиты информации в ЛВС

Одним из наиболее распространенных механизмов защиты от "хакеров" является применение межсетевых экранов. Программный комплекс Solstice FireWall-1...

-

Учебный процесс в ННГАСУ сопровождается значительной информационной базой, развитием компьютерного парка и внедрением в образовательный процесс...

-

Цель данной темы - дать основные представления о построении, организации и использовании компьютерной сети на базе операционной системы Windows....

-

Ручная настройка Необходимо, чтобы компьютеры находились в одной рабочей группе, в одном диапазоне адресов и с разными сетевыми именами. Настройка этих...

-

Установка и настройка DHCP-сервера - Разработка локальной сети для ОАО "Корпорация Монстров"

DHCP (англ. Dynamic Host Configuration Protocol -- протокол динамической конфигурации узла) -- это сетевой протокол, позволяющий компьютерам...

-

Dansquardion - это контент фильтр для SQUID. С помощью dansquardion можно осуществлять настройку доступа пользователей сети к ресурсам сети интернет. Для...

-

Анализ на соответствие стандартам и существующим политикам Проанализировав актуальные стандарты и "лучшие практики" в сфере информационной безопасности и...

-

Описание предметной области - Разработка локальной сети для ОАО "Корпорация Монстров"

Непременным атрибутом малого предприятия являются компьютеры. При наличии нескольких компьютеров практически всегда их объединяют в локальную сеть....

-

Все IP-адреса в автономных системах имеют "серый" адрес, то есть адрес, которым нельзя воспользоваться для выхода в Интернет (классы таких адресов были...

-

1.1 Физические средства-различные устройства и системы механического, электрического либо электронного плана, деятельность которых не зависит от...

-

Выводы по презентации - Обеспечение информационной безопасности в сети Internet

Итак, можно привести массу фактов, свидетельствующих о том, что угроза информационному ресурсу возрастает с каждым днем, подвергая в панику ответственных...

-

Заключение - Обеспечение информационной безопасности в сети Internet

Исходно сеть создавалась как незащищенная открытая система, предназначенная для информационного общения все возрастающего числа пользователей. При этом...

-

К программным методам защиты в сети Internet можно отнести прежде всего защищенные криптопротоколы, с использованием которых появляется возможность...

-

Основы информационной безопасности

Введение Курс с названием "Основы информационной безопасности" (Information Security) входит в целый ряд государственных образовательных стандартов по...

-

Настройка сетевой платы. - Использование компьютерных сетей

Процесс настройки сети следует начать с установки сетево Й платы, причем сделать это можно как при установке самой операционной системы, так и позже, в...

-

При работе на предприятии я опирался на помощь моего наставника, мнения и советы, которые помогли мне постигнуть основы деятельности в информационном...

-

Любой компьютер является электроприбором и представляет собой потенциальную угрозу. Поэтому при работе с компьютером следует соблюдать требования...

-

Заключительным шагом, предшествующим запуску Tripwire, служит задание вашей политики. Файл политики очень важен для работы Tripwire: в нем...

-

IDS сетевого уровня имеют много достоинств, которые отсутствуют в системах обнаружения атак на системном уровне. В действительности, многие покупатели...

-

Обнаружение атак на системном уровне - Обеспечение информационной безопасности в сети Internet

В начале 80-х годов, еще до того, как сети получили свое развитие, наиболее распространенная практика обнаружения атак заключалась в просмотре журналов...

-

Запуск Snort - Инструменты безопасности с открытым исходным кодом. Системы обнаружения вторжений

Snort запускается из командной строки. Его можно выполнять в трех различных режимах: анализа, протоколирования и обнаружения вторжений. Последний режим...

-

Очень часто используются системы IDS, которые встроены в прокси-серверы и брандмауэры (например, в тот же самый Kerio WinRoute Firewall или Microsoft ISA...

-

Информационный безопасность автоматизированный угроза Классификация угроз информационной безопасности Анализ актуальных угроз конфиденциальной...

-

При прокладке (монтаже) и эксплуатации кабелей, предназначенных для подвески на воздушных линиях связи должны соблюдаться следующие особые требования:...

Политика безопасности - Настройки групповых политик GPO (Group Policy Object)