Полиалфавитные шифры - Полиалфавитные шифры

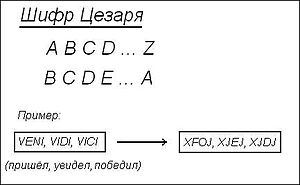

Историю криптографии можно считать равной по возрасту истории существования письменности, потому что именно с появлением письменности возникла потребность придумывать различные способы для хранения информации в виде, доступном только для определенного круга лиц. Например, до нашей эры был придуман известный "Шифр Цезаря" (рисунок 1), который заключался в замене каждого символа в тексте на элемент, отстоящий от него в алфавите на фиксированное число позиций.

Рисунок 1 - Шифр Цезаря

Естественно, что люди, от которых информация утаивалась, искали всяческие способы расшифровать закодированные сообщения. Таких людей сейчас называют криптоаналитиками. Обе враждующие стороны находились в постоянном противоборстве: первые постоянно придумывали новые шифры, с первого взгляда недоступные для криптоаналитиков, а вторые находили способы дешифровки скрытых сообщений.

Благодаря работе Абу ал-Кинди оказалось, что шифры типа "Шифра Цезаря" (то есть моноалфавитные шифры, в которых каждой букве кодируемого текста ставится в соответствие однозначно какая-то шифрованная буква) довольно-таки легко поддаются частотному криптоанализу. Возникла потребность в разработке таких шифров, ручная расшифровка которых может потребовать очень значительных усилий. И на смену моноалфавитным шифрам пришли полиалфавитные шифры. Абу аль-Кинди первым предложил использовать многоалфавитный шифр. В европейских странах это произошло в эпоху Возрождения, когда развитие торговли потребовало надежные способы защиты информации.

Одним из первых предложил полиалфавитный шифр итальянский архитектор Батисте Альберти. Впоследствии данный шифр получил имя дипломата XVI века Блеза де Вижинера. Также вклад в развитие полиалфавитных шифров внес немецкий аббат XVI века Иоганн Трисемус. Простым, но стойким способом полиалфавитной замены является шифр Плейфера, открытый в начале XIX века Чарльзом Уитстоном. Этот шифр использовался вплоть до I мировой войны. Последним словом в развитии полиалфавитных шифров стали так называемые роторные машины, которые позволяли легко создавать устойчивые к криптоатакам полиалфавитные шифры. Примером такой машины является немецкая машина Enigma, разработанная в 1917 г. Эдвардом Хеберном.

С развитием ЭВМ полиалфавитные шифры перестали быть столь устойчивыми к криптоатакам, и, так же, как в свое время и моноалфавитные шифры, отошли на задний план, став частью истории.

Похожие статьи

-

Разновидность полиалфавитных шифров, Шифр Виженера, Шифр Гронсфельда - Полиалфавитные шифры

Шифр Виженера Примером полиалфавитного шифра является шифр Виженера. Блез де Виженер предложил использовать в качестве ключа часть текста самого...

-

Взлом полиалфавитных шифров, Список литературы - Полиалфавитные шифры

Проще всего взломать полиалфавитный шифр, зная его период, то есть число используемых моноалфавитных шифров. Тогда, выбрав буквы, соответствующие каждому...

-

Полиалфавитные шифры: суть подхода к шифрованию - Полиалфавитные шифры

Вводить понятие полиалфавитного шифра удобнее всего, сначала определив моноалфавитный шифр, что было сделано в исторических сведениях. Суть...

-

СУБД Teradata имеет встроенный оптимизатор, который отвечает за выбор: интерфейс teradata парсер ? Способа доступа к данным - будет ли обращение к...

-

CSS - Разработка сайта рекламного агентства "ART"

CSS (Cascading Style Sheets) - это еще один язык программирования, называемый еще формальным языком, который применяется для описания внешнего вида...

-

Современные достижения в области информатики - Поиск, накопление и обработка информации

Информационный технология развитие информация Норберт Виннер - основоположник науки об информации - кибернетике. Вся современная компьютерная техника,...

-

Введение, Что такое Internet - Глобальная вычислительная сеть Internet

Что такое Internet Internet -- глобальная компьютерная сеть, охватывающая весь мир. Сегодня Internet имеет около 30 миллионов абонентов в более чем 180...

-

Модели параллельных вычислений - Администрирование параллельных процессов

Параллельное программирование представляет дополнительные источники сложности необходимо явно управлять работой тысяч процессоров, координировать...

-

Атака, которая заключалась в передаче на хост ложного ICMP Redirect сообщения о смене исходного маршрута приводила как к перехвату атакующим информации,...

-

WHOIS - сетевой протокол прикладного уровня, базирующийся на протоколе TCP. Основное применение -- получение регистрационных данных о владельцах доменных...

-

Криптографические средства защиты - Инженерно-техническая защита объектов

Криптография как средство защиты (закрытия) информации приобретает все более важное значение в мире коммерческой деятельности. Криптография имеет...

-

Коммуникация между клиентом и сервером начинается прежде всего с "рукопожатия" ( SSL Handshake). Цели данного рукопожатия, следующие [10]: 1. клиент...

-

Кодирование графической информации. - Экономическая информатика

Существует несколько способов кодирования графической информации. Так и все виды информации, изображения в компьютере закодированы в виде двоичных...

-

Топология звезда - Проектирование учебной локальной вычислительной сети

Звезда - это топология с явно выделенным центром, к которому подключаются все остальные абоненты. Весь обмен информацией идет исключительно через...

-

Функции человека в ИС - История создания и развития автоматизированных информационных систем

Любая информационная система подразумевает участие в ее работе людей. Среди персонала, имеющего отношение к информационным системам, выделяют такие...

-

Криптография, аутентификация - Анализ средств защиты информации в ЛВС

Проблемой защиты информации путем ее преобразования занимается криптология (kryptos - тайный, logos - наука). Криптология разделяется на два направления...

-

Коммуникационная библиотека PVM - Администрирование параллельных процессов

PVM (Parallel Virtual Machine) является продуктом исследовательского проекта по сетевым вычислениям в гетерогенной сетевой среде. Общая цель этого...

-

Растровое изображение. - Кодирование информации в компьютере

При помощи увеличительного стекла можно увидеть, что черно-белое графическое изображение, например из газеты, состоит из мельчайших точек, составляющих...

-

Механизм Cookies - Электронная почта

Cookie - это текстовый файл, который ведется браузером Netscape или Microsoft Internet Explorer для определения того, какой сайт Вы уже посетили и...

-

3.2 Построение модели программного агента - Средства для создания программных агентов

В данной работе для построения программного модуля используется технология Jadex, которая позволяет моделировать BDI агентов с наборами фактов, целей,...

-

Обоснование выбора СУБД База данных - это совокупность сведений о реальных объектах, процессах, событиях или явлениях, относящихся к определенной теме...

-

Информационные ресурсы сети Интернет - Поиск информации в сети Интернет

Благодаря повсеместному развитию и применению компьютерных технологий в настоящее время в той или иной электронной форме находится информация всех...

-

Компьютерные преступления - Основы теории информации

Экономические Против личных прав Против общественных и гос интересов Признаки преступления: Уничтожение, блокирование, модификация или копирование...

-

Уровни и типы моделей БД - Банки и базы данных. Системы управления базами данных

Любая БД отражает информацию об определенной предметной области. В зависимости от уровня абстракции, на котором представляется предметная область,...

-

Информационная система Lumesse ETWeb является системой, которая автоматизирует весь комплекс процессов управления персоналом. Важно отметить, что данная...

-

Для третьего способа мне понадобился способ под названием "Стемминг". Данное понятие очень популярно во всемирной паутине, так как оно применяется в...

-

Автоматизированные информационные системы - Технологический процесс в электронной промышленности

Полностью Автоматизированная информационная система или АИС -- это совокупность различных программно-аппаратных средств, которые предназначены для...

-

Промышленные карманные компьютеры - Карманный персональный компьютер

Универсальные карманные компьютеры за последний год получили уже достаточную известность. Однако мало кто знает, что существуют специализированные,...

-

Межпроцессное взаимодействие - Файловая система Windows 2000

Для общения друг с другом потоки могут использовать широкий спектр возможностей, включая каналы, именованные каналы, почтовые ящики, вызов удаленной...

-

IoT Hub новый сервис, предоставляемый в рамках набора сервисов Azure. Этот сервис предоставляет двустороннее взаимодействие между устройствами и облачной...

-

Разновидности лазеров - Лазерная резка листового металла

- Твердотельный лазер -- лазер, в котором в качестве активной среды используется вещество, находящееся в твердом состоянии (в отличие от газов в газовых...

-

Защита информации в БД - Банки и базы данных. Системы управления базами данных

Целью защиты информации является обеспечение безопасности ее хранения и обрабатывания. Процесс построения эффективной защиты начинается на начальных...

-

Разработка структурной схемы Для реализации устройства бегущая строка требуется, прежде всего, отображение информации для визуального восприятия, что...

-

Второй этап истории развития БД. - Технология создания и управления баз данных

Второй этап - эпоха персональных компьютеров Персональные компьютеры стремительно ворвались в нашу жизнь и буквально перевернули наше представление о...

-

Важнейший элемент АИС--информационное обеспечение. Информационное обеспечение предназначено для отражения информации, характеризующей состояние...

-

CASE-технологии - Банки и базы данных. Системы управления базами данных

В последнее время широкое распространение получила технология автоматизированного проектирования информационных систем (ИС) и программных продуктов,...

-

"Базы данных и СУБД", Понятие банка данных, базы данных и СУБД - Базы данных и СУБД

Понятие банка данных, базы данных и СУБД Существует множество различных систем управления базами данных, именуемые в последующем "СУБД", такие как: IMS,...

-

Разделение жесткого диска, Файлы устройств и разделы - Операционная система Linux

Существует много программ, позволяющих создавать и удалять разделы. У большинства операционных систем имеются свои собственные и разумнее всего...

-

Дисковые разделы, MBR, загрузочные сектора и таблица разделов - Операционная система Linux

Весь жесткий диск может быть разбит на несколько разделов, причем каждый раздел представлен так, как если бы это был отдельный диск. Разделение...

-

Создание базы данных, Телекоммуникационные экскурсии - Мультимедиа в обучении

Некоторые проекты обмена информацией используют не только сбор информации, но и ее организацию в базу данных, которую участники проекта могут...

Полиалфавитные шифры - Полиалфавитные шифры