Планирование информационной безопасности - Предоставление заданного перечня услуг глобальной вычислительной сети

Информационная безопасность ЛВС обеспечивается путем:

- *использования технических, технологических, программных и организационных средств защиты вычислительных программных и информационных ресурсов сети от попыток причинения вреда, ущерба или несанкционированного доступа, *использования обязательной регистрации и документирования информационных ресурсов сети, *использования резервного копирования информационных ресурсов сети в целях обеспечения их сохранности; *осуществления Системными администраторами мер по разграничению доступа к информационным ресурсам сети, путем определения конфигураций и настроек программного, технического и сетевого обеспечения.

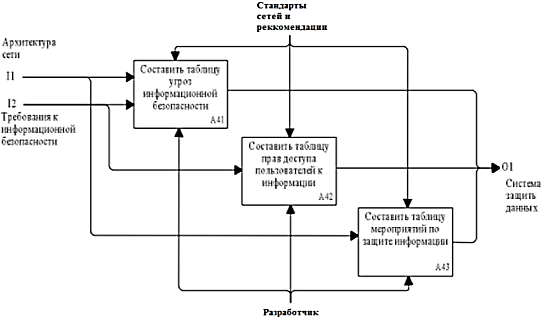

Методика планирования этапов информационной безопасности, показанных на Рисунке 6.

Рисунок 6 - Этапы планирования информационной безопасности

Функции Системного администратора ЛВС.

Системные администраторы локальных сетей ОУ обеспечивают:

- *работоспособность технических, сетевых ресурсов и информационную безопасность сети; выполняет регистрацию пользователей сети; фиксирует полномочия и права доступа к сетевым, информационным ресурсам сети. *создание и поддержку единой технической, программно-методической и технологической инфраструктуры локальных сетей; *документирование и регистрацию информационных ресурсов сети и разработчиков информационных ресурсов, размещение информационных ресурсов и прекращение доступа к ним; *организационное и технологическое обеспечение выхода пользователей во внешние сети и доступа извне к информационным и вычислительным ресурсам локальных сетей через информационные узлы; *создание и модификацию баз информационных ресурсов; *создание учетных записей пользователей; отключение и регистрацию рабочих мест пользователей; подключение, отключение и тестирование правильности настроек серверов и маршрутизаторов локальных сетей, входящих в состав сети; *предотвращение несанкционированного доступа извне к ресурсам сети; *проведение учебной и консультативной работы с пользователями локальных сетей.

Пользователи ЛВС, их права и обязанности.

Пользователь сети Обязан:

- *использовать доступ к локальным и глобальным сетям только в профессиональных и служебных целях; *не использовать информационные и технические ресурсы сети в коммерческих целях и для явной или скрытой рекламы услуг, продукции и товаров любых организаций и физических лиц; *исключить возможность неосторожного причинения вреда (действием или бездействием) техническим и информационным ресурсам сети; *не предпринимать попыток несанкционированного доступа к информационным и вычислительным ресурсам локальных и глобальных сетей, доступ к которым осуществляется через сеть; *перед использованием или открытием файлов, полученных из других источников, проверять файлы на наличие вирусов; *не использовать доступ к ЛВС для распространения и тиражирования информации, распространение которой преследуется по закону, заведомо ложной информации и информации, порочащей организации и физические лица, а также служебной информации. *не распространять ни в какой форме (в том числе, в электронном или печатном виде) информацию, приравненную к служебной информации, полученную из информационных ресурсов сети.

Пользователи Имеют право на:

- *размещение своего почтового ящика на одном из почтовых серверов ЛВС в установленном порядке; *обращение к платной информации, имеющейся в глобальной сети, с разрешения руководителя образовательного учреждения. В этом случае пользователи оплачивают получаемые ими услуги самостоятельно и предоставляют документы, подтверждающие оплату.

Пользователям сети Запрещено:

- *использование программ, осуществляющих сканирование сети (различные снифферы, сканеры портов и тому подобные действия, без письменного предупреждения системного администратора с объяснением служебной необходимости подобных действий); *установка дополнительных сетевых протоколов, изменение конфигурации настроек сетевых протоколов без ведома системного администратора; *за исключением случаев, связанных со служебной необходимостью, просматривать видео через сеть; *за исключением случаев, связанных со служебной необходимостью, отправлять по электронной почте большие файлы (особенно музыку и видео); *открывать файлы и запускать программы на локальном компьютере из непроверенных источников или принесенных с собой на переносных носителях без предварительного сохранения на локальном жестком диске и последующей проверкой антивирусной программой; *хранение на публичных сетевых дисках файлов, не относящихся к выполнению служебных обязанностей сотрудника; *просматривать сайты порнографической, развлекательной направленности, и сайты содержание которых не относится впрямую к служебным обязанностям работника; *использование программ для зарабатывания денег в сети Интернет; *скачивание музыкальных и видео файлов, а так же файлов, не имеющих отношения к текущим служебным обязанностям работника; *открывать на локальном компьютере приложения к почте из непроверенных источников без предварительного сохранения на локальном жестком диске и последующей проверкой антивирусной программой.

Пользователь сети может входить в сеть только под своими именем и паролем, полученными в ходе регистрации пользователя сети. Передача пользователем имени и пароля другому лицу запрещена.

Также для обеспечения безопасности установим для пользователей

Определенные права доступа к каталогам и создадим группы для предоставления доступа к общим сетевым ресурсам (Таблица 8).

Таблица 8 - Права доступа для групп пользователей

|

Группа Пользователей |

Доступ в Интернет |

Доступ к общим файлам |

Доступ к сетевым принтерам |

|

Генеральный Директор |

Все сетевые ресурсы |

Создание, чтение файлов, запись в файл, создание подкаталогов и файлов, удаление каталогов, поиск файлов, изменение каталогов |

Есть |

|

Секретарь |

Ограничение по IP - адресу (адресата и источника), ограничение по содержанию (входящей и исходящей корреспонденции) |

Создание, чтение файлов, запись в файл, создание подкаталогов и файлов, поиск файлов, изменение каталогов |

Есть |

|

Бухгалтерия |

Ограничение по IP - адресу (адресата и источника), ограничение по содержанию (входящей и исходящей корреспонденции) |

Ограничение доступа к папкам (по необходимости) |

Есть |

|

Системный администратор |

Все сетевые ресурсы |

Права администратора в каталогах, в том числе изменение уровня и прав доступа |

Есть |

|

Электронщик |

Ограничение по IP - адресу (адресата и источника), ограничение по содержанию (входящей и исходящей корреспонденции) |

Ограничение доступа к папкам (по необходимости) |

Есть |

|

Менеджеры |

Ограничение по IP - адресу (адресата и источника), ограничение по содержанию (входящей и исходящей корреспонденции) |

Ограничение доступа к папкам (по необходимости) |

Есть |

|

Охрана |

Ограничение по IP - адресу (адресата и источника), ограничение по содержанию (входящей и исходящей корреспонденции) |

Доступ только к специально отведенным областям |

Нет |

Похожие статьи

-

Технико-экономическое обоснование разработки вычислительной сети (Рисунок 1.) включает анализ предметной области и обоснование потребности проектирования...

-

Самым правильным шагом в этом направлении будет приглашение специалиста по информационной безопасности, который вместе с вами постарается решить весь...

-

Введение - Предоставление заданного перечня услуг глобальной вычислительной сети

Современные условия развития информационных технологий диктуют необходимость их ускоренного применения, как наиболее оперативного способа контроля,...

-

По исходным данным курсового проекта, предприятие состоит из двух зданий, условно назовем их "первое" и "второе". Расстояние между ними 3000 метров,. Вся...

-

Заключение - Обеспечение информационной безопасности в сети Internet

Исходно сеть создавалась как незащищенная открытая система, предназначенная для информационного общения все возрастающего числа пользователей. При этом...

-

На данном этапе для выбранного варианта конфигурации ЛВС: 1. разработаем архитектуру ЛВС; 2. разработаем структурную схему ЛВС, выберем компоненты ЛВС;...

-

Особенность сети Internet на сегодняшний день состоит в том, что 99% процентов информационных ресурсов сети являются общедоступными. Удаленный доступ к...

-

В деятельности крупных фирм (в особенности транснациональных корпораций, представляющих собой комплексы большого числа взаимосвязанных и...

-

Учебный процесс в ННГАСУ сопровождается значительной информационной базой, развитием компьютерного парка и внедрением в образовательный процесс...

-

Информационная безопасность и Интернет - Информационная безопасность и методы ее обеспечения

Общение с использованием новейших средств коммуникации вобрал в себя Интернет. Всемирная информационная сеть развивается большими темпами, количество...

-

Угроза безопасности информации в сети. Способы борьбы с ними - Средства и технологии интернета

Информационная безопасность - по законодательству РФ - состояние защищенности информационной среды общества, обеспечивающее ее формирование,...

-

Введение - Проектирование учебной локальной вычислительной сети

Наше время характеризуется бурным развитием телекоммуникационных технологий. Объединение компьютеров в сети позволило значительно повысить...

-

Объектом обследования являются ИС, используемые на предприятии, архитектура КИВС и ее функционирование. Для определения перечня и границ ИС были...

-

Основные тенденции рынка: статистика и прогнозы Как известно, тот, кто владеет информацией, владеет миром. Однако сегодня все убедительнее звучит и...

-

Для выполнения курсовой работы по теме расчета и конфигурации локальной сети на основе технологии Fast Ethernet необходимо предварительно...

-

Введение, Что такое Internet - Глобальная вычислительная сеть Internet

Что такое Internet Internet -- глобальная компьютерная сеть, охватывающая весь мир. Сегодня Internet имеет около 30 миллионов абонентов в более чем 180...

-

IDS сетевого уровня имеют много достоинств, которые отсутствуют в системах обнаружения атак на системном уровне. В действительности, многие покупатели...

-

Обнаружение атак на системном уровне - Обеспечение информационной безопасности в сети Internet

В начале 80-х годов, еще до того, как сети получили свое развитие, наиболее распространенная практика обнаружения атак заключалась в просмотре журналов...

-

Компьютерные сети - Создание информационной системы "Оптика" для отдела работы с покупателем

Состав и структура системы телеобработки данных Под телеобработкой понимается обработка данных (прием данных от источника, их преобразование...

-

ЛВС должна обеспечивать скорость передачи данных при одновременной передаче всех узлов сети не менее 100 Мб/с. Техническое обеспечение сети должно иметь...

-

Безопасность и целостность БД - Информационные технологии в профессиональной деятельности

Широкое внедрение информационных технологий в жизнь современного общества привело к появлению ряда общих проблем информационной безопасности: -...

-

Администрирование компьютерной сети - Построение локальной компьютерной сети

После того как сеть создана и начала функционировать ею необходимо управлять. Сетевое администрирование распространяется на пять основных областей: 1)...

-

Аппаратные и программные средства для эксплуатации ИС - Безопасность информационных систем

Сеть ЗАО "Тандер" является реальной. Вся локальная сеть построена за счет специальных устройств коммутации и физической среды передачи данных. Каждый...

-

Техническое обеспечение вычислительного комплекса - Информационные потоки и способы их хранения

Техническое обеспечение - это комплекс технических средств, предназначенных для работы информационной системы, а также соответствующая документация на...

-

При рассмотрении вопросов защиты АС целесообразно использовать четырехуровневую градацию доступа к хранимой, обрабатываемой и защищаемой АС информации....

-

Анализ информационных потребностей предприятия Рынок предоставления интернет-услуг в настоящее время развивается стремительно и активно. Интернет прочно...

-

Введение - Организация локальной вычислительной сети

Современная эпоха характеризуется стремительным процессом информатизации общества. Это сильней всего проявляется в росте пропускной способности и...

-

К программным методам защиты в сети Internet можно отнести прежде всего защищенные криптопротоколы, с использованием которых появляется возможность...

-

Информация с точки зрения информационной безопасности обладает следующими категориями: * конфиденциальность -- гарантия того, что конкретная информация...

-

Плановый срок начала работ по модернизации локальной вычислительной сети административного здания (корпус II) НГУ им. Н. И. Лобачевского - 7 февраля 2013...

-

Глобальная сеть - Безопасность работы на ПК

Глобальная Сеть -- это объединение компьютеров, расположенных на большом расстоянии, для общего использования мировых информационных ресурсов. В...

-

Сетевая архитектура - Организация локальной вычислительной сети

Основные компоненты, из которых строится сеть: 1. Передающая среда - коаксиальный кабель, телефонный кабель, витая пара, оптоволоконный кабель, радиоэфир...

-

Сетевыми протоколами называют протоколы первого и второго уровней, определяющих архитектуру локальной сети, в том числе ее топологию, передающую среду,...

-

Подсистема управления политикой ИБ предназначена для поддержания в актуальном состоянии политик и других организационно-распорядительных документов по...

-

- Подключение к исходной базе данных пользователей внешних информационных систем; - Отказ в доступе к желаемому ресурсу, если пользователем не пройдена...

-

Постановка задачи Основной целью дипломной работы является создание комплексной системы информационной безопасности предприятия на примере информационной...

-

1. Общие сведения 1.1 Наименование Система информационной безопасности ФГБОУ ВПО "Нижегородский государственный архитектурно-строительный университет" 2....

-

Модель нарушителя - Разработка модели системы информационной безопасности на предприятии

Обеспечение защиты информационных активов университета специфично, так как это учреждение с непостоянной аудиторией. По причине того, что атаки могут...

-

Классификация и анализ источников угроз и уязвимостей безопасности В информационной безопасности под угрозой понимают потенциальное событие или действие,...

-

Доклад Всемирного экономического форума "Глобальные риски 2012" ("Global Risks 2012") рассматривает кибератаки как одну из основных угроз мировой...

Планирование информационной безопасности - Предоставление заданного перечня услуг глобальной вычислительной сети