МОДЕЛИ ЗАЩИТЫ ИНФОРМАЦИИ - Разработка схемы дискреционного контроля доступа

Существует множество моделей защиты информации. Но все они являются модификациями трех основных: дискреционной, мандатной и ролевой.

Дискреционная модель обеспечивает произвольное управление доступом субъектов к объектам и контроль за распространением прав доступа. В рамках этой модели система обработки информации представляется в виде совокупности активных сущностей - субъектов, которые осуществляют доступ к информации, пассивных сущностей - объектов, содержащих защищаемую информацию и конечного множества прав доступа, означающих полномочия на выполнение соответствующих действий. Принято считать, что все субъекты одновременно являются и объектами (обратное неверно). Поведение системы характеризуется текущим состоянием, текущее состояние характеризуется тройкой множеств: субъектов, объектов и матрицы прав доступа, описывающей текущие права доступа субъектов к объектам.

Мандатная модель управления доступом основана на правилах секретного документооборота, принятых в государственных учреждениях многих стран. Всем участникам процесса обработки защищаемой информации и документам, в которых она содержится, назначается специальная метка, получившая название уровень безопасности. Все уровни безопасности упорядочиваются по доминированию. Контроль доступа основывается на двух правилах:

- 1. Субъект имеет право читать только те документы, уровень безопасности которых ниже или равен уровню субъекта. 2. Субъект имеет право заносить информацию только в документы, уровень которых выше или равен уровню субъекта.

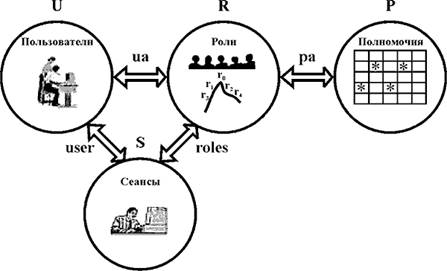

Ролевая модель представляет собой существенно усовершенствованную дискреционную модель, однако ее нельзя отнести ни к дискреционным, ни к мандатным моделям, потому что управление доступом в ней осуществляется как на основе матрицы прав доступа для ролей, так и с помощью правил, регламентирующих назначение ролей пользователям и их активацию во время сеансов. В ролевой модели классическое понятие субъект замещается понятиями пользователь и роль (Рис.1).

Рис. 1. Ролевая модель управления доступом

Защита информация модель проектирование

Похожие статьи

-

Данный курсовой проект посвящен разработке модели программно-аппаратной защиты информации на предприятии. Проблема защиты информации на предприятии...

-

ВВЕДЕНИЕ - Разработка схемы дискреционного контроля доступа

Избирательное управление доступом (англ. discretionary access control, DAC) -- управление доступом субъектов к объектам на основе списков управления...

-

Защита информации на бумажных (машинных) носителях и содержащейся в отходах и браке научной и производственной деятельности организации предусматривает...

-

ПОДСИСТЕМА РАЗГРАНИЧЕНИЯ ДОСТУПА - Разработка модели программно-аппаратной защиты на предприятии

Разграничение доступа очень эффективный способ сохранения ресурсов системы от утечек и несанкционированного доступа. Существует множество...

-

Одной из самых актуальных проблем в организации ООО "555" является низкая квалификация кадров в сфере информационных технологий и особенно в части ИБ....

-

ЗАКЛЮЧЕНИЕ - Разработка модели программно-аппаратной защиты на предприятии

В данном курсовом проекте я рассмотрела и проанализировала часть средств для обеспечения защиты информации на предприятиях разного уровня организации...

-

Источниками угроз НСД в информационной системе могут быть: Нарушитель; Носитель вредоносной программы; Аппаратная закладка. Для источников угроз - людей,...

-

Моделирование является основным методом анализа объекта защиты, выявления возможных угроз и построения соответствующей системы защиты. Моделирование...

-

Графическое отображение нелокальной нейронной сети в системе "Эйдос" Математический метод СК-анализа в свете идей интервальной бутстрепной робастной...

-

Защита информации в БД - Банки и базы данных. Системы управления базами данных

Целью защиты информации является обеспечение безопасности ее хранения и обрабатывания. Процесс построения эффективной защиты начинается на начальных...

-

Основные положения эталонной модели обмена информацией открытой системы - Сеть абонентского доступа

В сети производится множество операций, обеспечивающих передачу данных от компьютера к компьютеру. Пользователя не интересует, как именно это происходит,...

-

Полученное системное обобщение формулы Харкевича (3.28) учитывает как взаимосвязь между признаками (факторами) и будущими, в т. ч. целевыми состояниями...

-

Выводы - Системная теория информации и семантическая информационная модель

Интервальные оценки сводят анализ чисел к анализу фактов и позволяют обрабатывать количественные величины как нечисловые данные. Это ограничивает...

-

ВВЕДЕНИЕ - Анализ средств защиты информации в ЛВС

Вопрос защиты информации поднимается уже с тех пор, как только люди научились письменной грамоте. Всегда существовала информация, которую не должны знать...

-

В классическом анализе Шеннона идет речь лишь о передаче символов по одному информационному каналу от одного источника к одному приемнику. Его интересует...

-

Построение аналитической модели АОУ затруднено из-за отсутствия или недостатка априорной информации об объекте управления, а также из-за ограниченности и...

-

Комплексный подход к обеспечению информационной безопасности, Основные понятия - Защита информации

Основные понятия Под информацией, применительно к задаче ее защиты понимается сведения о лицах, предметах, фактах, событиях явлениях и процессах...

-

Решение вопроса о разработке эффективной политики информационной безопасности на современном предприятии обязательно связано с проблемой выбора критериев...

-

Режим эксплуатации АРМ должен соответствовать режиму работы сотрудников, то есть пользователей в соответствии со штатным расписанием рабочего дня,...

-

IOS сетевого оборудования должна быть настроена для обеспечения: - идентификацию и аутентификацию при попытке консольного, либо удаленного подключения; -...

-

Федеральный Закон РФ № 149-ФЗ "Об информации, информационных технологиях и о защите информации", принятый Государственной Думой 8 июля 2006 года и...

-

Моделирование объекта защиты включает в себя также описание пространственного расположения основных мест размещения источников информации, выявления...

-

Разработка концептуальной модели АИС - Проектирование автоматизированной информационной системы

Любая деятельность компании отражается в документах, и, чтобы улучшить качество рабочих бизнес-процессов, необходимо улучшить документооборот, т. е....

-

Это обобщение представляет большой интерес, в связи с тем, что А. Харкевич впервые ввел в теорию информации понятие Цели. Он считал, что количество...

-

Как было показано в лекции 2, системный анализ представляет собой теоретический метод познания, т. е. информационный процесс, в котором поток информации...

-

ВВЕДЕНИЕ - Разработка модели системы информационной безопасности на предприятии

Обеспечение безопасности информационных ресурсов давно стало предметом обсуждения во многих учреждениях, в совокупности с развитием информационных...

-

Комплекс организационных мер функционирования системы контроля и управления доступом Отечественная и международная нормативно-правовая основа создания...

-

Введение - Обеспечение защиты от несанкционированного доступа в организации

Информационная безопасность - одно из популярнейших сегодня понятий. Наша жизнь уже неразрывно связана с информационными технологиями в современном их...

-

Информационный безопасность программный сеть Информационная система ФГБОУ ВПО "Нижегородский государственный архитектурно-строительный университет"...

-

На предприятии функционирует АС класса 2. Существуют повышенные требования к обеспечению конфиденциальности и доступности защищаемой информации....

-

1.Технические (аппаратные средства) - это различные по типу устройства (механические, электромеханические, электронные и др.), которые аппаратными...

-

Все основные и вспомогательные параметры, используемые при управлении АСУ ККТХ, сведены в таблице. В таблице указаны верхние и нижние границы их...

-

Методика определения модели нарушителя ИБ Типовой перечень и классификация нарушителя. 1. категория - нарушители информационной безопасности, не имеющие...

-

ВВЕДЕНИЕ - Внедрение системы контроля и управления доступом

В последние годы одним из самых эффективных и востребованных подходов к решению задач комплексной безопасности организаций различных форм собственности...

-

Разработка концептуальной модели базы данных При проектировании программ выясняются запросы и пожелания клиента и определяется возможный подход к решению...

-

Количество рабочих станций, всего 20 Количество ПК, работающих в сети 21 Характеристики компьютеров От amd phenom 1055t и выше Операционная система...

-

Классификация источников угроз - Проектирование средств защиты информации

Обозначение Определение категории Уровень угрозы Антропогенные источники угроз Внутренние по отношение к АС А1 Технический персонал, который обслуживает...

-

Учебный процесс в ННГАСУ сопровождается значительной информационной базой, развитием компьютерного парка и внедрением в образовательный процесс...

-

Защита корпоративной информации - Защита информации

Однако при решении этой проблемы предприятия часто идут на поводу у компаний-подрядчиков, продвигающих один или несколько продуктов, решающих, как...

-

Многие организации, рассматривая вопрос о сетевой безопасности, не уделяют должного внимания методам борьбы с сетевыми атаками на втором уровне. В...

МОДЕЛИ ЗАЩИТЫ ИНФОРМАЦИИ - Разработка схемы дискреционного контроля доступа