Дослідження криптоалгоритму шифрування RSA

"Дослідження криптоалгоритму шифрування RSA"

Мета роботи: дослідити структуру алгоритму та методики практичної реалізації криптосистеми шифрування RSA.

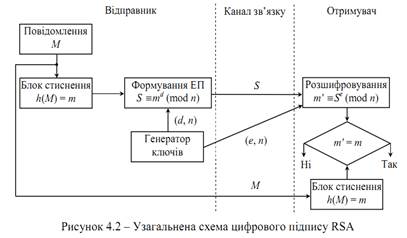

Схема алгоритму шифрування даних RSA

- 1. Визначення відкритого "e" і секретного "d" ключів. 2. Алгоритм шифрування повідомлення M (дії відправника). 3. Процедуру шифрування даних розглянемо на наступному прикладі (для простоти й зручності розрахунків у даному прикладі використані числа малої розрядності). криптосистема шифрування алгоритм

Хід роботи:

Завдання 1.

Визначаємо відкритий "e" і секретного "d" ключів

Вибираємо два взаємно простих великих числа p=7 і q=13

Визначення їх добутку:

N=p*q n=7*13=91

Визначення функції Ейлера:

(n)=(p-1)(q-1) n

Вибір відкритого ключа e з урахуванням умов:

1<e?(n), НОД (e,(n))=1, e=23

Відкритий ключ: (e, n) = (23,91)

Визначення секретного ключа d, що задовільняє умові:

E*d 1 (mod (n)),

Де d<n, 23*d 1 (mod 91);

D=47

Секретний ключ: (d, n) = (47,91)

Завдання 2. Алгоритм шифрування повідомлення M (дії відправника)

Числовые эквиваленты русских букв, цифр и символа пробела

|

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

|

А |

Б |

В |

Г |

Д |

Е |

Е |

Ж |

З |

И |

Й |

К |

Л |

М |

Н |

О |

П |

Р |

С |

Т |

У |

Ф |

Х |

|

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

32 |

33 |

34 |

35 |

36 |

37 |

38 |

39 |

40 |

41 |

42 |

43 |

44 |

|

Ц |

Ч |

Ш |

Щ |

Ъ |

Ы |

Ь |

Э |

Ю |

Я |

Пр. |

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

Розбиваємо вихідний текст повідомлення на блоки M1, M2,..., Mn

(С, У, П, Р, О, Н, О, В, И, Ч); (19, 21, 17, 18, 16, 15, 16, 3, 10, 25)

Шифруємо текст повідомлення у вигляді послідовності блоків:

Ci = Mi (mod n)

С1=1923(mod 91) = = 24,

С2=2123(mod 91) = = 70 ,

С3=1723(mod 91) = = 75,

С4=1823(mod 91) = = 86 ,

С5=1623(mod 91) = = 74,

С6=1523(mod 91) = = 85,

С7=1623(mod 91) = = 74,

С8=323(mod 91) = = 61,

С9=1023(mod 91) = = 82,

С10=2523(mod 91) = = 51,

Відправляємо одержувачеві криптограму: C1, C2,..., Cn (24, 70, 75, 86, 74, 85, 74, 61, 82, 51). Одержувач розшифровує криптограму за допомогою секретного ключа d по формулі:

Мі=Сі(mod n)

М1=2447(mod 91) = 19

М2=7047(mod 91) = 21

М3=7547(mod 91) = 17

М4=8647(mod 91) = 18

М5=7447(mod 91) = 16

М6=8547(mod 91) = 15

М7=7447(mod 91) = 16

М8=6147(mod 91) = 3

М9=8247(mod 91) = 10

М10=5147(mod 91) = 25

Отримана послідовність чисел (19, 21, 17, 18, 16, 15, 16, 3, 10, 25) являє собою вихідне повідомлення M. Дослідивши структуру алгоритму та методики практичної реалізації криптосистеми шифрування RSA можна зробити висновок, що зламати його можна лише шляхом повного перебору. Проте системи типу RSA працюють значно повільніше, ніж класичні, і вимагають довжини ключа порядка 512 - 1024 біт. Тому всі їх переваги можуть бути зведені нанівець низькою швидкістю їх роботи.

Похожие статьи

-

Технічні подробиці - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Що таке TCP/IP? Термін "TCP/IP" звичайно позначає все, що пов'язане із протоколами TCP й IP. Він охоплює ціле сімейство протоколів, прикладні програми й...

-

Плани і прогнози впровадження IoT Проаналізувавши літературу було виявлено, що можливості Інтернету речей в області генерування, збору, передачі, аналізу...

-

5. Дослідження моделей інформаційних потоків - Комп'ютерне моделювання

Інформаційний потік - послідовність однорідних випадкових подій, кожна з яких несе одну або декілька заявок. Якщо в кожній події 1 заявка, то потік...

-

Веб речей WoТ Складовою частиною Інтернету речей є Веб речей (WEB of Things, WoT), який забезпечує взаємодію різних інтелектуальних об'єктів ("речей") з...

-

Зробивши аналіз літературних джерел було отримано такі результати, що широкому впровадженню Інтернету речей перешкоджають складні технічні та...

-

Сервиси Internet - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Серверами називаються вузли мережі, призначені для обслуговування запитів клієнтів - програмних агентів, що витягають інформацію або віддають її в мережу...

-

Використовують 3 способи взаємодії з інтернет-речами: 1) прямий доступ; 2) доступ через шлюз; 3) доступ через сервер. У разі прямого доступу...

-

Вступ у PHP та MySQL PHP - це скрипт-мова (scripting language), що вбудовується в HTML, яка інтерпретується та виконується на сервері. Простіше за все...

-

Основні поняття дослідження Адміністративна служба - це підрозділ, який формує управлінський стиль, контролює та направляє всі служби в організаціях, нею...

-

Базові принципи IoT - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет речей грунтується на трьох базових принципах. По-перше, поширену комунікаційну інфраструктуру, по-друге, глобальну ідентифікацію кожного об'єкта...

-

ВИСНОВКИ - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет Речей, як складна комбінована розвиваюча система, об'єднає безліч різних пристроїв з можливостями взаємодії із середовищем, ідентифікації,...

-

Поки компанії-виробники демонструють гарні рекламні зображення, підключених до мережі грилів, кавоварок, холодильників, дверних замків, експерти з...

-

Мережні протоколи - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Протоколи прикладного рівня використаються в конкретних прикладних програмах. Загальна їхня кількість велика й продовжує постійно збільшуватися. Деякі...

-

Програмний алгоритм аутентифікація користувач При запуску програми першим вікном буде вікно авторизації (Див. Рис. 1.1.). В цьому вікні є можливість...

-

Пересилання бітов відбувається на фізичному рівні схеми ISO OSI. На жаль, тут усяка спроба короткого й доступного опису приречена на провал. Потрібне...

-

Когнітивний Інтернет речей IoT - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Інтернет речей є відкритою парадигмою, яка надзвичайно сприйнятлива і адаптивна для нових принципів і архітектури, що відносяться до різних напрямів...

-

Інтернет нано-речей - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Автор [18] вказує, що нано-технології призвели до розробки мініатюрних пристроїв, розміри яких варіюються від одного до декількох сотень нано-метрів. На...

-

Аналіз змісту та організації впровадження комунікативних технологій в діяльність керівника ТОВ "ПосулляАгро" Випереджальний розвиток технологічної...

-

Методологічні засади кожного наукового дослідження складають концептуальні ідеї, принципи та підходи, на яких воно має грунтуватися. Концептуальні ідеї...

-

Основні поняття інтернету речей Автори запевняють, що у зв'язку з бурхливим розвитком мереж з пакетною комутацією і перш за все Інтернету на початку...

-

Наприкінці XX - початку XXI ст. постійно зростає значення інформації та процесів комунікації. Ці зміни зачіпають більшість сфер діяльності людини,...

-

Вивчивши поточну ситуацію у галузі кіберзагроз, компанія Trend Micro заявила, що в найближчі три роки станеться різке зростання атак на телевізори з...

-

Робота з симулятором машини Ноймана. Дослідження виконання машинного коду в автоматичному режимі

ТЕОРЕТИЧНІ ВІДОМОСТІ: CISC - Complex Instruction Set Computing (обчислення Зі Складною Системою Машинних Інструкцій) Аби дослідити дію машини Ноймана...

-

Розвиток Smart TV - Дослідження загроз в інтернет-технологіях та вразливі місця системи

В українській розробці з'являються перші моделі так званих розумних телевізорів. На відміну від звичайних "скриньок", вони дозволяють глядачам не...

-

Використання тільки електронної пошти. Цей спосіб дозволяє одержувати й відправляти повідомлення іншим користувачам і тільки. Через спеціальні шлюзи Ви...

-

Проблеми та шляхи їх вирішення - Дослідження загроз в інтернет-технологіях та вразливі місця системи

Дослідивши деяких авторів [16,18], можна зробити висновок, що деякі чинники, здатні уповільнити розвиток Інтернету речей. З них найбільш серйозними...

-

Висновок, Література - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Можливості Internet настільки широкі, наскільки в людини тільки може вистачити фантазії. Мережна технологія вже серйозно зарекомендувала себе як найкраще...

-

Усім користувачам доступна форма шифрування (Див. Рис. 2.1.), яку можна відрити у третій формі. В ній користувач має змогу зашифрувати, розшифрувати...

-

Доменна система імен - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Мережне програмне забезпечення бідує 32-бітних IP-адресах для встановлення з'єднання. Однак користувачі воліють використати імена комп'ютерів, оскільки...

-

Вступ, Історична довідка - Дослідження інфокомунікаційних параметрів цифрових систем передачі даних

Інтернет - світова комп'ютерна мережа. Вона складена з різноманітних комп'ютерних мереж, об'єднаних стандартними угодами про способи обміну інформацією і...

-

Вступ - Розробка гри в С# "Корови та бики"

Ціль курсової роботи є програмна реалізація логічної гри "Корови і бики". Програмування - процес і мистецтво створення комп'ютерних программ за допомогою...

-

Програмна реалізація алгоритмів лінійної структури Алгоритм (латинізов. Algorithmi за араб. ім'ям узб. математека аль-Хороезмі) -- набір інструкцій, які...

-

Наслідки використання комп'ютерної графіки - Визначні постаті у розвитку комп'ютерної графіки

Абсолютно змінилася архітектура програм. Якщо раніше батько програмування Вірт говорив, що будь-яка програма це алгоритм + структура даних, то з появою...

-

Цифровий підпис на основі алгоритму Ель Гамаля (EGSA) Хешування відбувається за схемою, зображеної на рис. 2.1 Рисунок 2.1 - Схема функції хешування...

-

Аналіз результатів, Висновок - Розробка гри в С# "Корови та бики"

Результатом виконаної роботи є комп'ютерна програма з користувацьким інтерфейсом, яка реалізує комп'ютерну версію логічної гри "Корови і бики". Дана...

-

Докладний опис мови - Гнучка система інформаційної підтримки підвищення кваліфікації персоналу ДП №9

З точки зору системи типізації, PHP є мовою програмування з динамічною типізацією. Немає необхідності явного визначення типу змінних, хоча така...

-

Криптологія, Системи електронного цифрового підпису (ЕЦП) - Розробка електронного цифрового підпису

Криптологія - наука, що займається методами шифрування і дешифрування. Криптологія складається з двох частин - криптографії та криптоаналізу....

-

Основні поняття - Статистичне оброблення медичної інформації

ЕТ являє собою звичайну таблицю. Її стовпчики (columns) позначаються літерами A,..., Z, AA,..., AZ,..., ZA,..., ZZ. Звичайно у ЕТ загальна кількість...

-

Системы с открытым ключом - Защита информации

Как бы ни были сложны и надежны криптографические системы - их слабое мест при практической реализации - проблема распределения ключей. Для того, чтобы...

-

Стандарт ЕЦП DSS/DSА - Розробка електронного цифрового підпису

У 1991 р NIST (National Institute of Standards and Technology) запропонував для обговорення проект стандарту ЕЦП DSS (Digital Signature Standard),...

Дослідження криптоалгоритму шифрування RSA